终端安全检测和防御技术

目录

1. 终端安全风险

2. 终端安全检测和防御技术

3. 网关杀毒技术

3.1 计算机病毒工作步骤

3.2 杀毒防御产品

3.3 网关杀毒功能优势

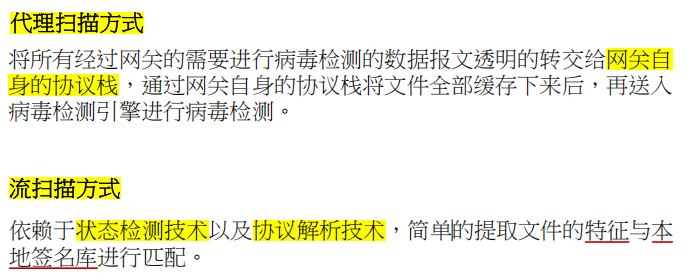

3.4 网关杀毒实现方式

4.僵尸网络检测和防御技术

4.1 僵尸网络

4.2 僵尸网络的形成过程(APT场景下)

4.3 检测方式

4.4 恶意链接匹配流程

1. 终端安全风险

互联网出口实现了组织内部网络与互联网的逻辑隔离。

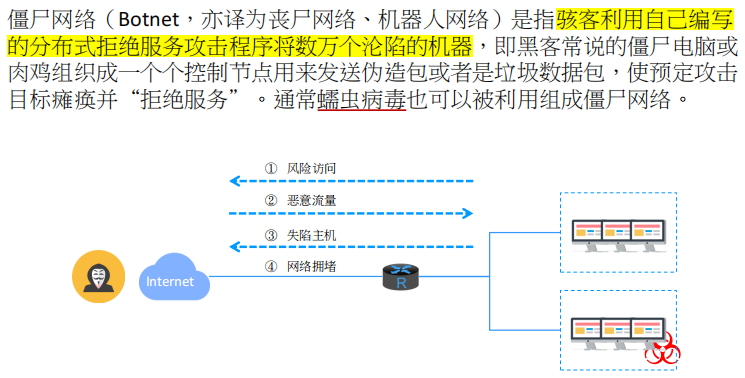

对于内部网络接入用户来说,僵尸网络是最为严重的安全问题,黑客利用病毒木马蠕虫等等多种入侵手段控制终端,形成僵尸网络,进一步实现终端存储的信息被窃取、终端被引导访问钓鱼网站、终端被利用作为攻击跳板危害其他的各类资源等问题。

黑客可以利用僵尸网络展开更多的危害行为,如APT攻击最常采用的跳板就是僵尸网络。黑客利用僵尸网络来实现渗透、监视、窃取敏感数据等目的,危害非常大。

僵尸网络的主要危害:

①看不见的风险;

②高级持续威胁;

③本地渗透扩散;

④敏感信息窃取;

⑤脆弱信息收集。

2. 终端安全检测和防御技术

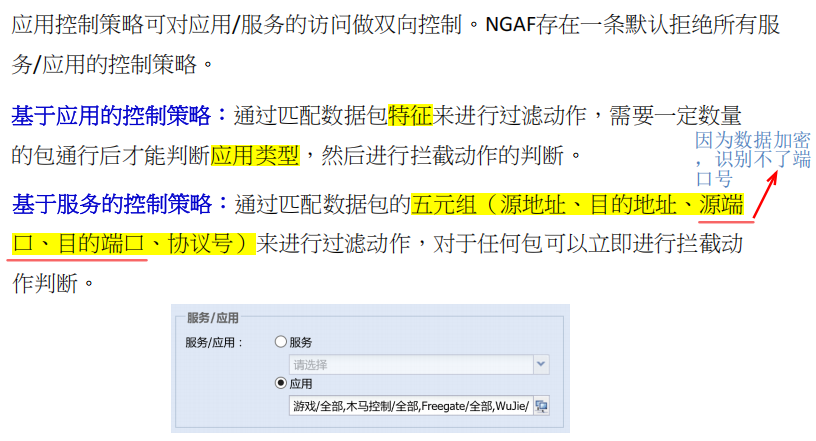

① 通过认证的用户不一定是合法的;②通过防火墙的流量不一定安全。

3. 网关杀毒技术

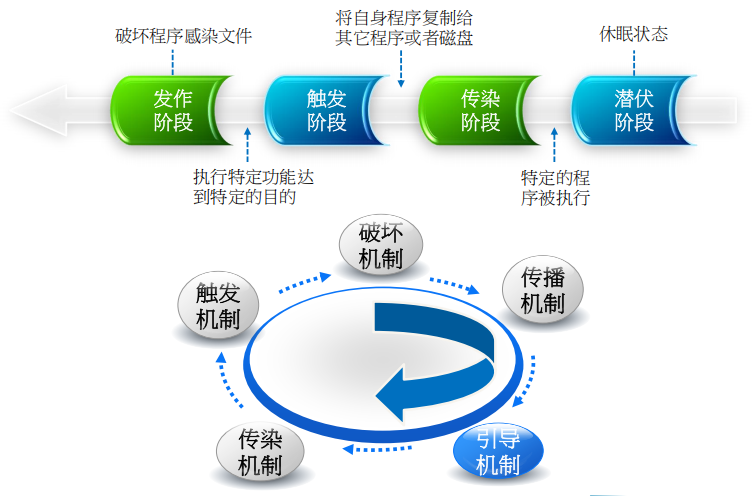

3.1 计算机病毒工作步骤

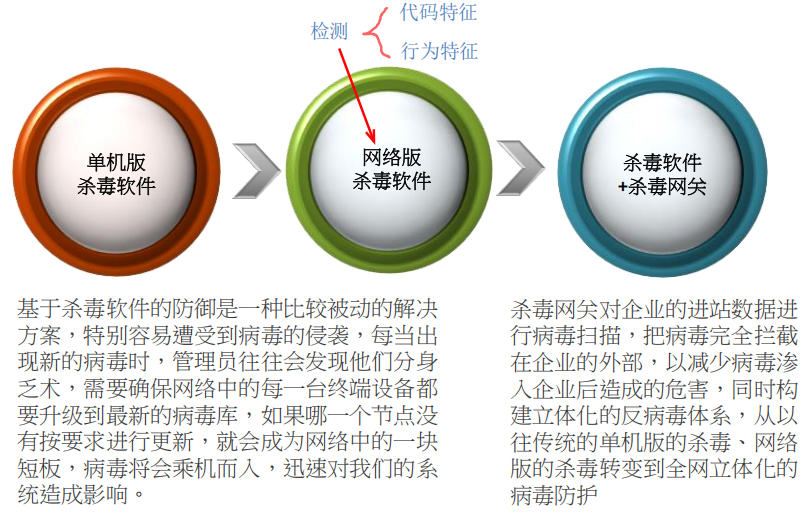

3.2 杀毒防御产品

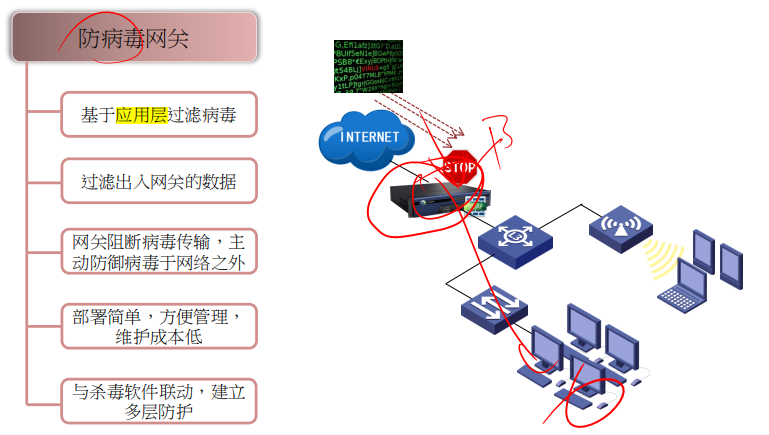

3.3 网关杀毒功能优势

3.4 网关杀毒实现方式

4.僵尸网络检测和防御技术

4.1 僵尸网络

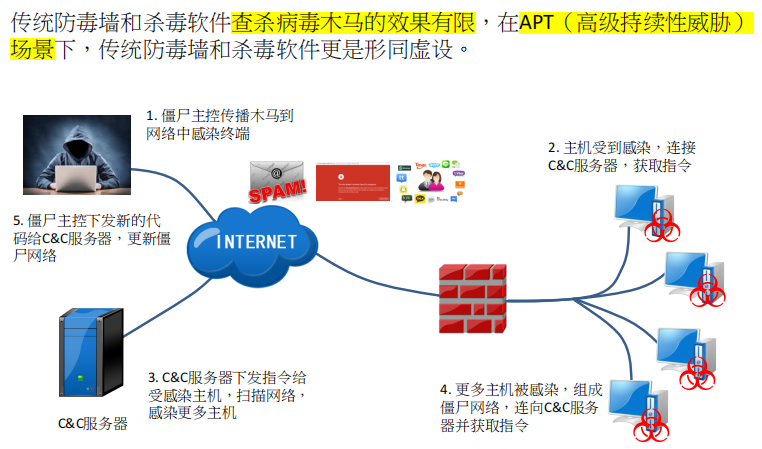

4.2 僵尸网络的形成过程(APT场景下)

C&C 服务器(Command and Control Server,命令与控制服务器)是黑客或网络攻击者用于远程控制受感染设备(如计算机、移动设备、物联网设备等)的核心基础设施。它相当于攻击者的 “指挥中心”,通过特定协议与被感染设备(常被称为 “僵尸机”)进行通信,下达攻击指令、窃取数据或执行其他恶意操作。

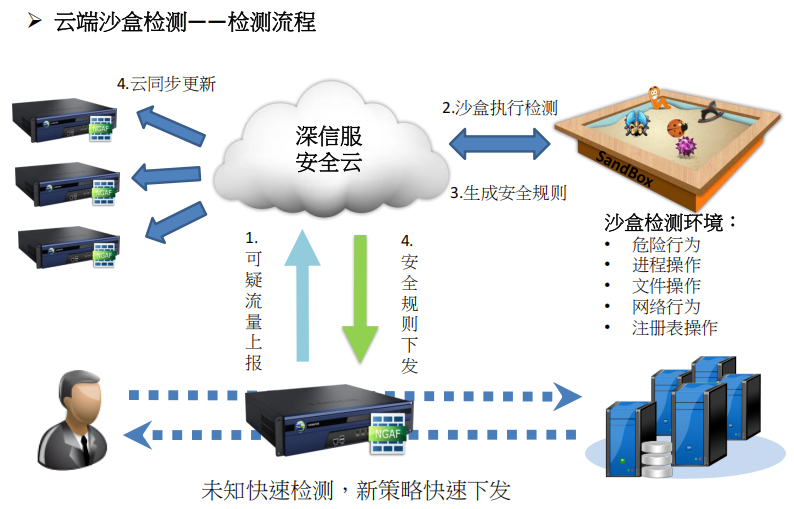

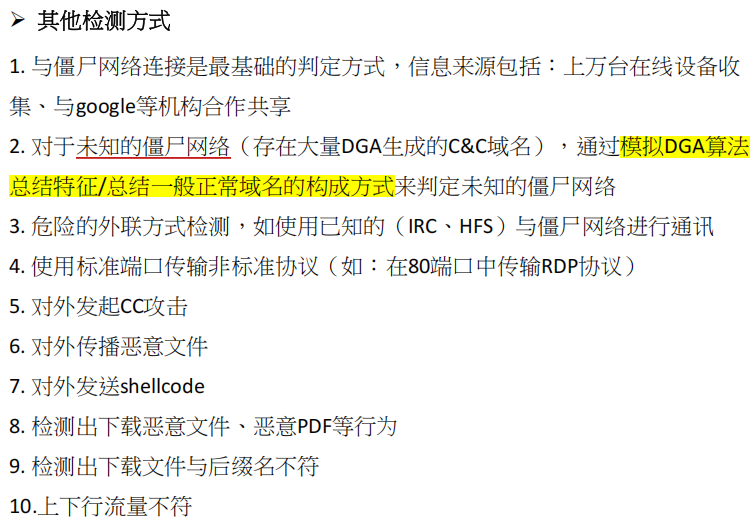

4.3 检测方式

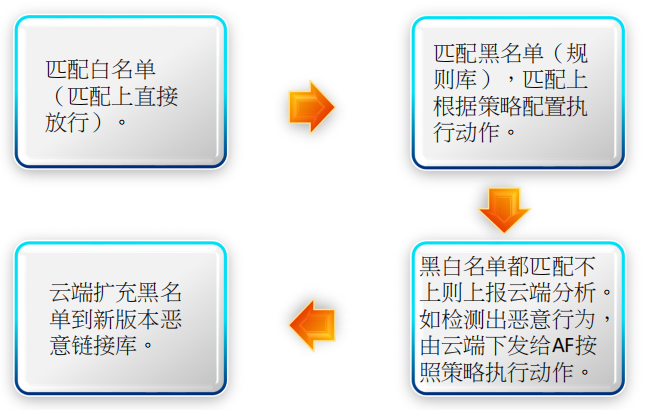

4.4 恶意链接匹配流程