应急响应-windows篇

常见的应急响应事件分为

web入侵:网页挂马、主页篡改、websehll

系统入侵:病毒木马、勒索软件、远程控制后门

网络入侵:DDOS攻击、DNS劫持、ARP欺骗

入侵排查思路

检查系统账号安全

1、检查服务器是否存在弱口令,远程端口端口是否对公王开放

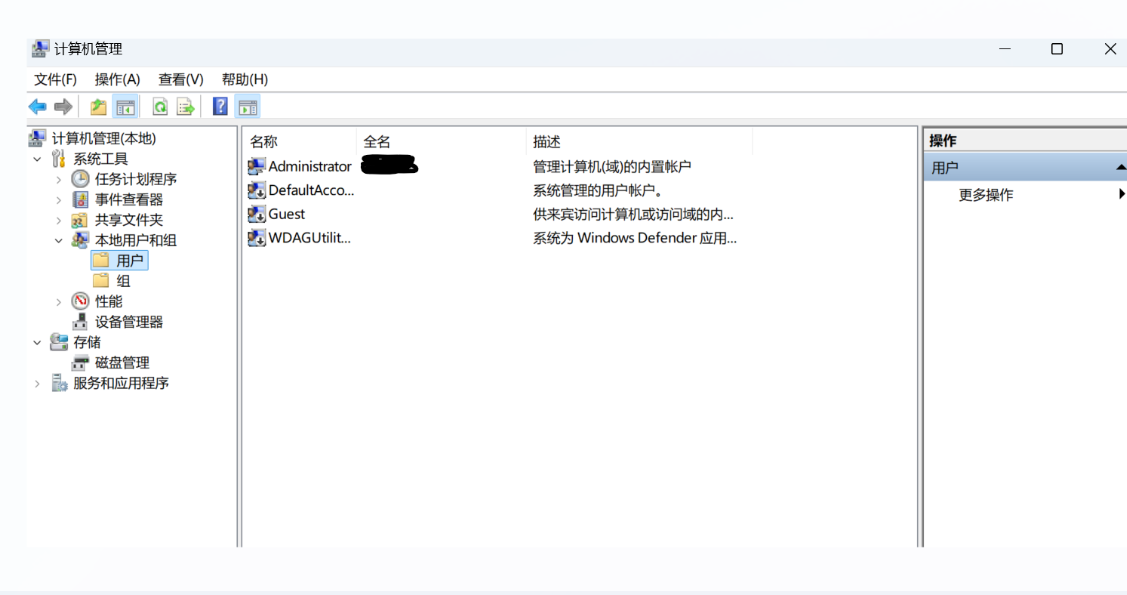

2、查看服务器是否存在可疑账号、新增账号

net user test$ passwd /add //添加一个隐藏的用户,在用户名后面加$就是隐藏用户

net localgroud adminstrators test$ /add //讲test$这个用户分配到管理组

因为我的电脑没装windows的虚拟机就不演示了

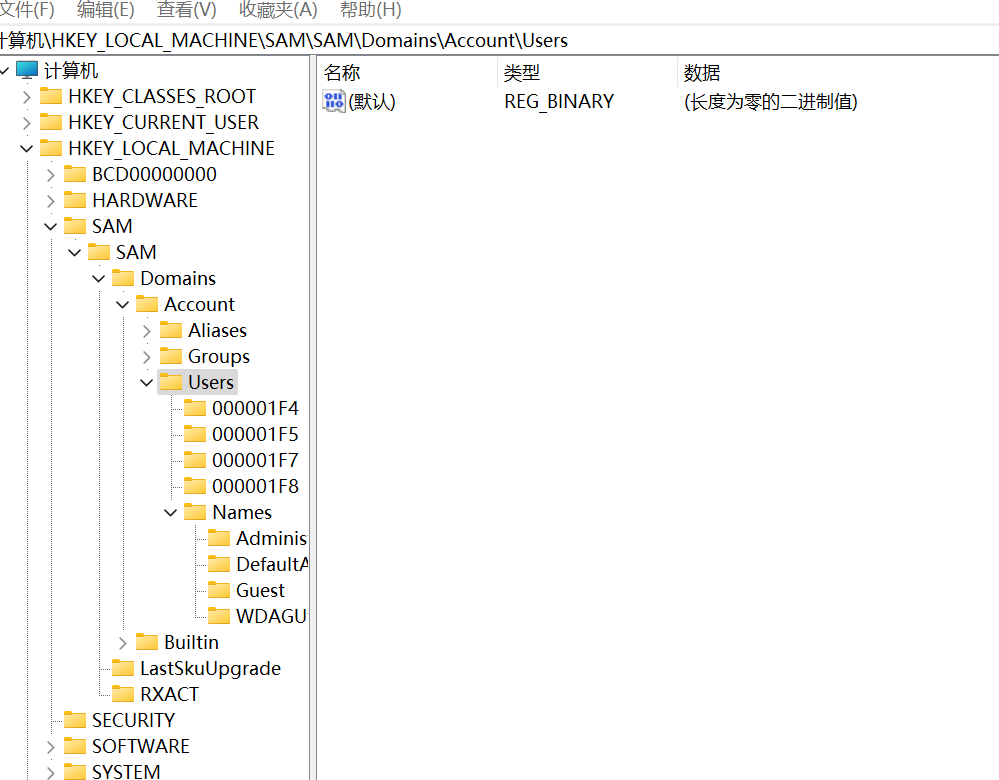

然后如果要进行克隆就需来到

计算机\HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users

这个目录下

讲root的uid给test$然后将上面000开头的删掉换上替换的这样test$就有的root权限。

3、查看服务器是否存在隐藏账号、克隆账号。

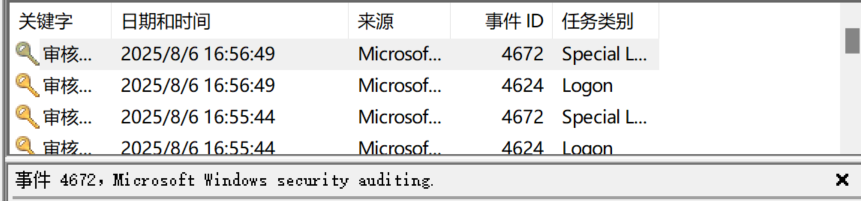

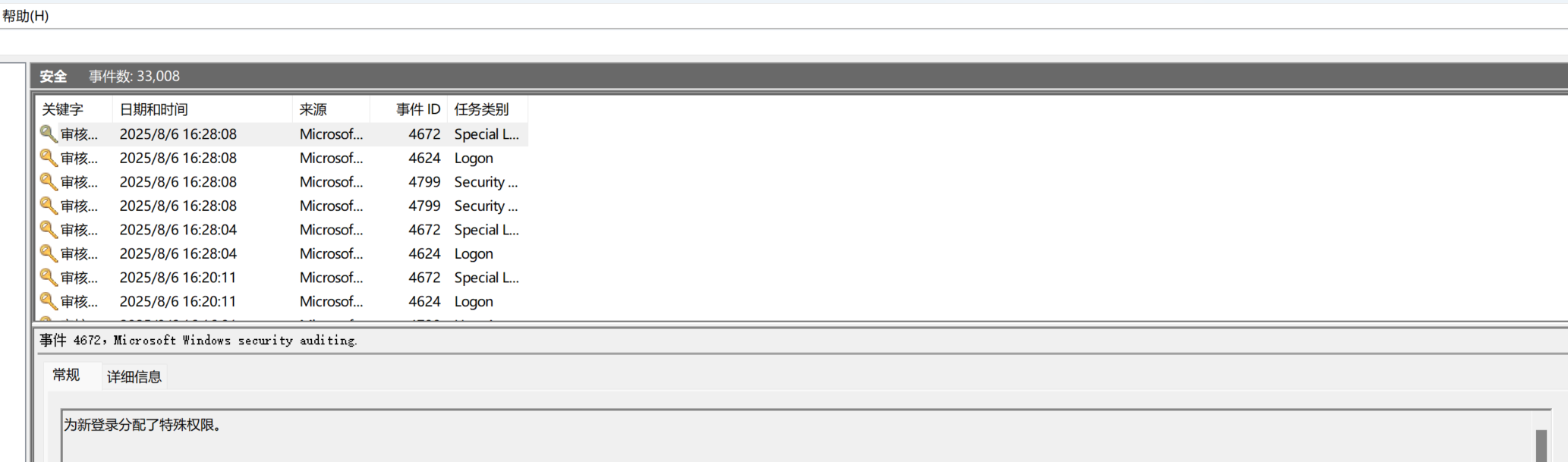

4、结合日志,查看管理员登录时间、用户名是否存在异常。

2、进程

检查方法:

a、开始 -- 运行 -- 输入

msinfo32命令,依次点击 "软件环境 -- 正在运行任务" 就可以查看到进程的详细信息,比如进程路径、进程ID、文件创建日期以及启动时间等。

日志分析