Kali基础知识点【1】

Kali简介

Kali特性

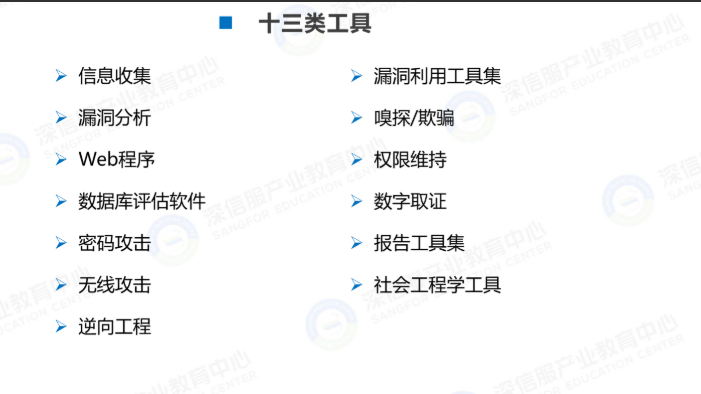

Kali工具集

Kali工具集简介

信息收集:Hping3、Whois、Dnsenum...

漏洞分析:Nmap、Nikto、Sparta...

Web程序:Burpsuite、Skipfish、Whatweb...

数据库:Sqlmap...

密码攻击工具:Hashcat、John、Ophcrack...

漏洞利用工具:Metasploit...

社会工程学工具:Set...

注:有些工具也属于多个类别,例如:

PhpStudy简介

DVWA、SQLi-Labs简介

漏洞等级

CVSS是国际公认的漏洞评估标准,由FIRST组织维护,最新版本为4.0(2023年发布)。

其评分范围0.0-10.0,按严重程度分为三级:

高危(7-10)

可导致系统权限被完全控制或核心数据泄露,如远程命令执行漏洞;

中危(4-7)

存在敏感信息泄露风险或局部权限绕过,例如后台弱密码漏洞;

低危(0-4)

影响范围有限且利用难度高,如路径信息泄露。中国国家标准分类

《信息安全技术网络安全漏洞分类分级指南》(GB/T 30279-2020)提出四级划分:

超危:直接影响关键基础设施安全,如工业控制系统漏洞;

高危:可导致核心业务数据泄露或系统瘫痪;

中危:存在中等风险的信息泄露或逻辑缺陷;

低危:轻微信息泄露或本地化风险。注:

行业应用差异

互联网企业:常将CVSS高危段细分为「严重」(9.0-10.0),例如直接获取系统权限的漏洞;

金融领域:对涉及资金交易的漏洞(如支付逻辑缺陷)普遍提升1-2个风险等级;

工业控制系统:额外考量物理环境影响指标,采用复合评分模型。

什么是VPN

Virtual Private Network 虚拟专用网络

用于企业和企业内网之间的虚拟专用网络搭建【虚拟专用隧道】

VPN特性

虚拟、专用

IPSec是什么

互联网安全协议,通过对IP协议的分组进行加密和认证来保护IP协议的网络传输的协议簇

认证头(AH)提供无连接数据完整性、消息认证以及防重放攻击保护

封装安全载荷(ESP)提供机密性、数据源认证、无连接完整性等

安全关联(SA)提供算法和数据包,提供AH,ESP操纵所需的参数

密钥协议(IKE)提供对称密码的钥匙的生存和交换