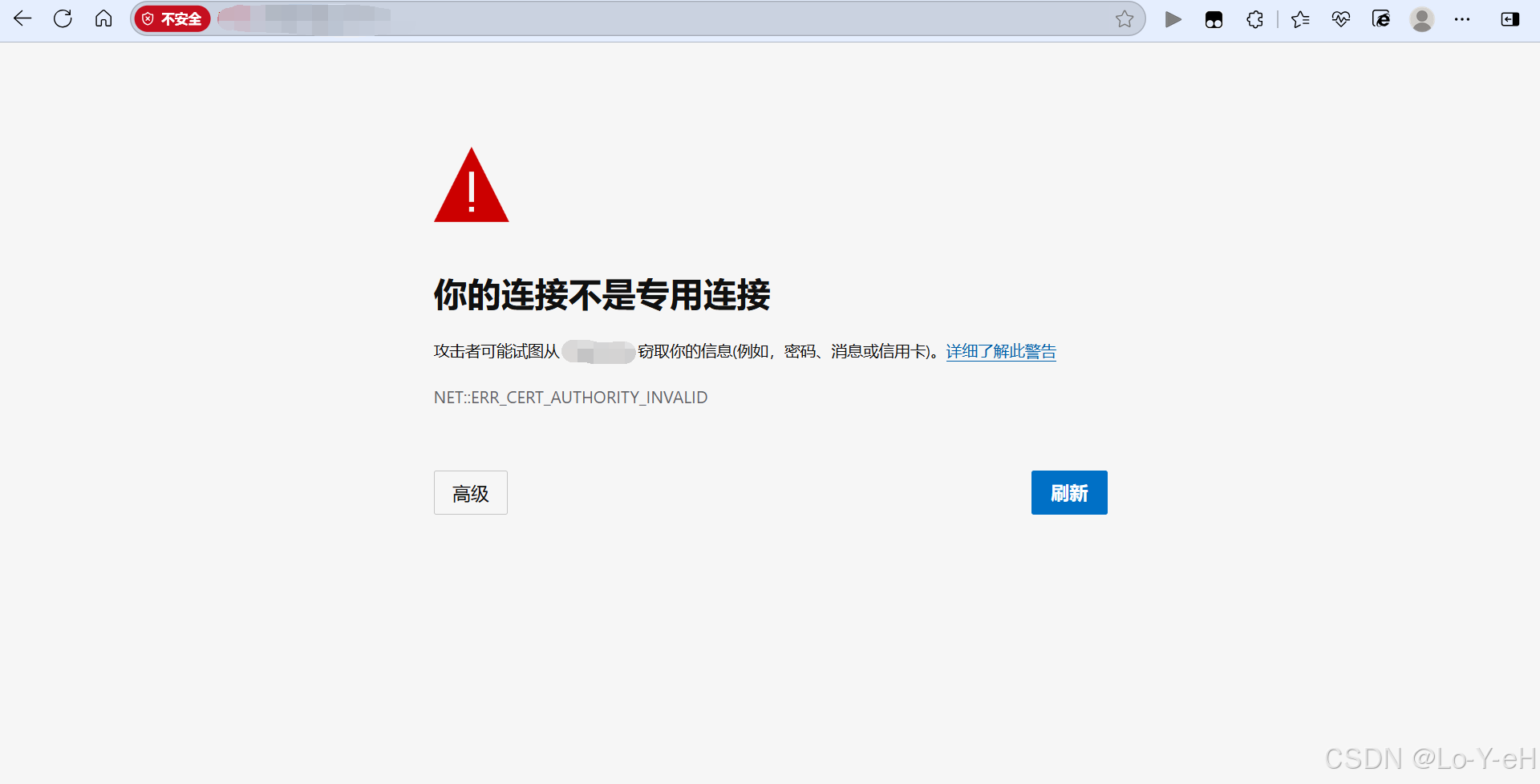

你的连接不是专用连接

你是否在访问某些网站(尤其是本地开发环境或内部系统)时,突然被红色警告页面拦住,提示“你的连接不是专用连接”?别慌!网上流传着一个神秘的快捷键能强行进入,但它背后藏着什么风险?今天就来解析这个技巧及其重大安全隐患。

为什么会出现这个错误?

浏览器在检测到 SSL/TLS 证书异常时,会自动阻断访问,常见原因包括:

- SSL/TLS证书无效或过期:证书未被权威 CA 签发,或已过期。

- 域名不匹配:证书绑定的域名与当前 URL 不符。

- 自签名证书不被信任:网站自己签发的“内部身份证”,浏览器不认。

- 中间人攻击风险:在不安全网络(如公共 Wi-Fi)中存在被劫持风险。

浏览器的拦截机制是出于安全考量,防止明文传输或假冒站点窃取信息。

thisisunsafe (高风险!慎用!)

此方法仅应在你 200% 确认访问目标绝对安全(如本机localhost、测试服务器)且了解风险后使用!公共网站或陌生网站切勿尝试!

操作步骤:

点击页面空白处,将输入法调整为 英文状态,输入thisisunsafe。输入完成后,页面通常会立即刷新并放行。

原理:

这其实是Chrome开发者预留的一个“后门命令”,用于绕过证书验证。它不会在页面上显示任何输入痕迹,是Chrome的刻意设计,防止用户滥用。

严重风险警告

- 数据裸传: 使用此方法后,当前访问的所有数据(密码、银行卡、聊天记录)完全暴露,可能被第三方窃取或篡改。

- 丧失防护: 等于手动关闭了浏览器最重要的安全门,对真实存在的中间人攻击毫无防御。

- 仅当前页面有效:每次打开都需重新输入,不会记忆状态。

切记:不要对任何公网或未知站点使用该指令。

更安全的方法

- 导入自签名证书到系统信任根目录(Windows/Linux/macOS)。

- 使用本地 CA 工具生成可信证书,例如 mkcert。

- 配置开发服务器启用 有效证书 + 本地域名映射。

- 确保服务器时间、系统时间同步,避免验证失败。

- 若为生产站点,务必使用 Let’s Encrypt 等可信 CA 签发证书。

thisisunsafe 是紧急情况下的“消防斧”,能破门而入,但也摧毁了你的安全屏障。理解错误背后的原因,优先采用安全的解决途径,才是保护数字资产的关键。

安全无小事,一次忽略可能付出巨大代价。