vulhub Earth靶场攻略

靶场下载

下载链接:https://download.vulnhub.com/theplanets/Earth.ova

靶场使用

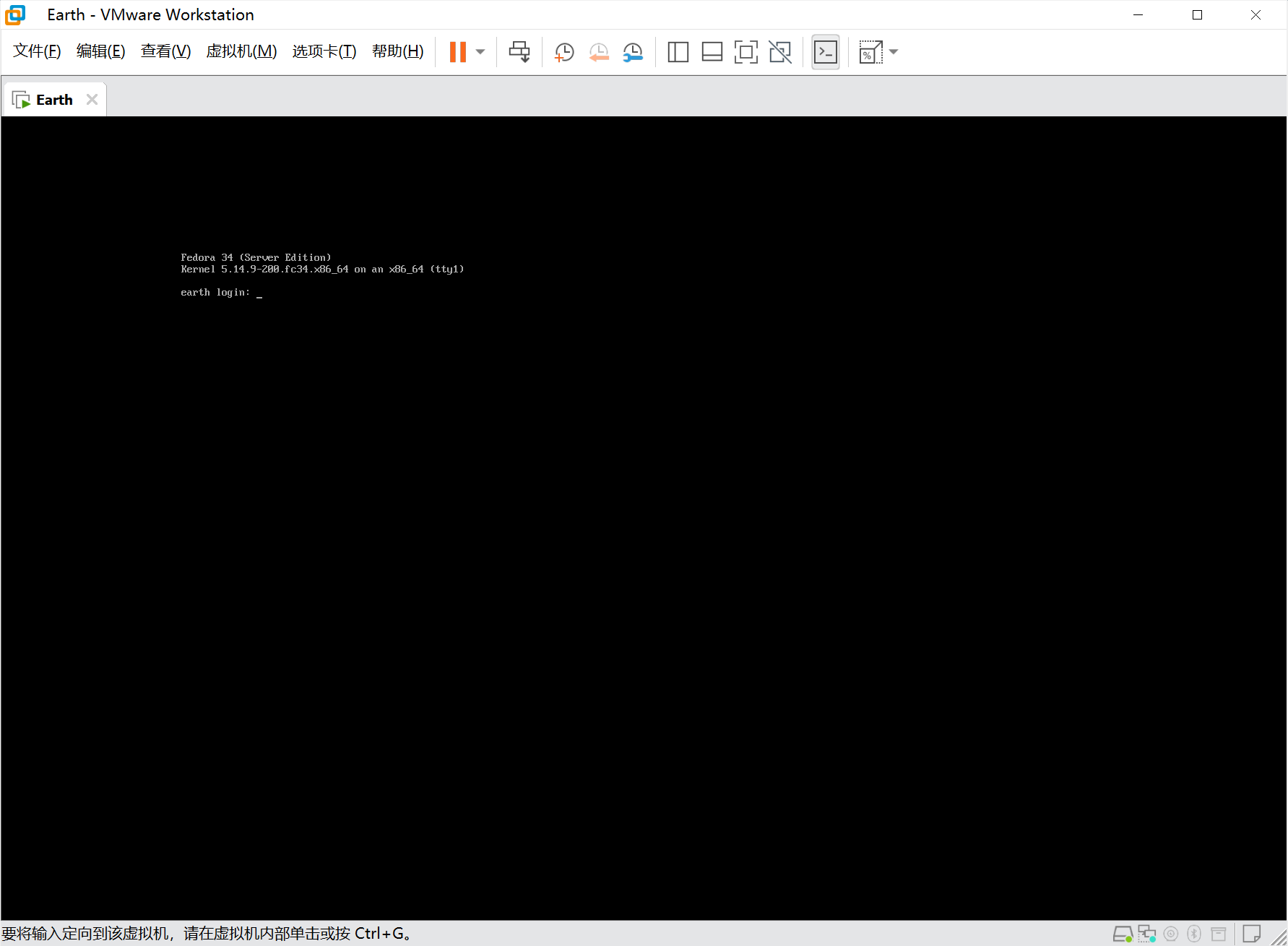

将压缩包解压到一个文件夹中,右键,用虚拟机打开,就创建成功了,然后启动虚拟机:

这时候靶场已经启动了,咱们现在要找到这个靶场。

靶场是网页形式的,我们要找他,首先需要找到靶场的IP地址已经开发的端口才能访问:

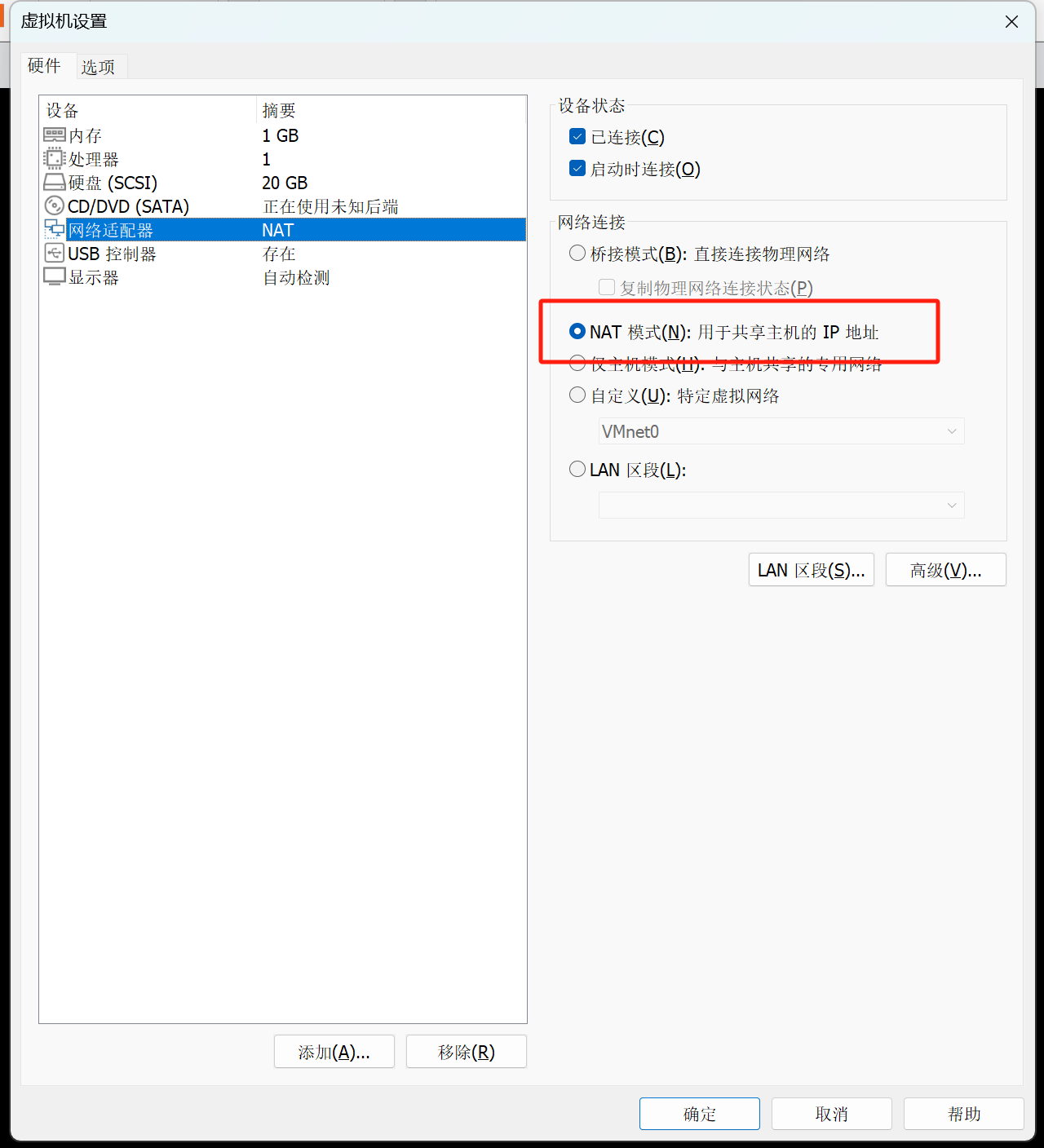

怎么找呢?我们看他的网段,查看该虚拟机的网络连接形式,右键左侧虚拟机名字,点设置,点网络适配器:

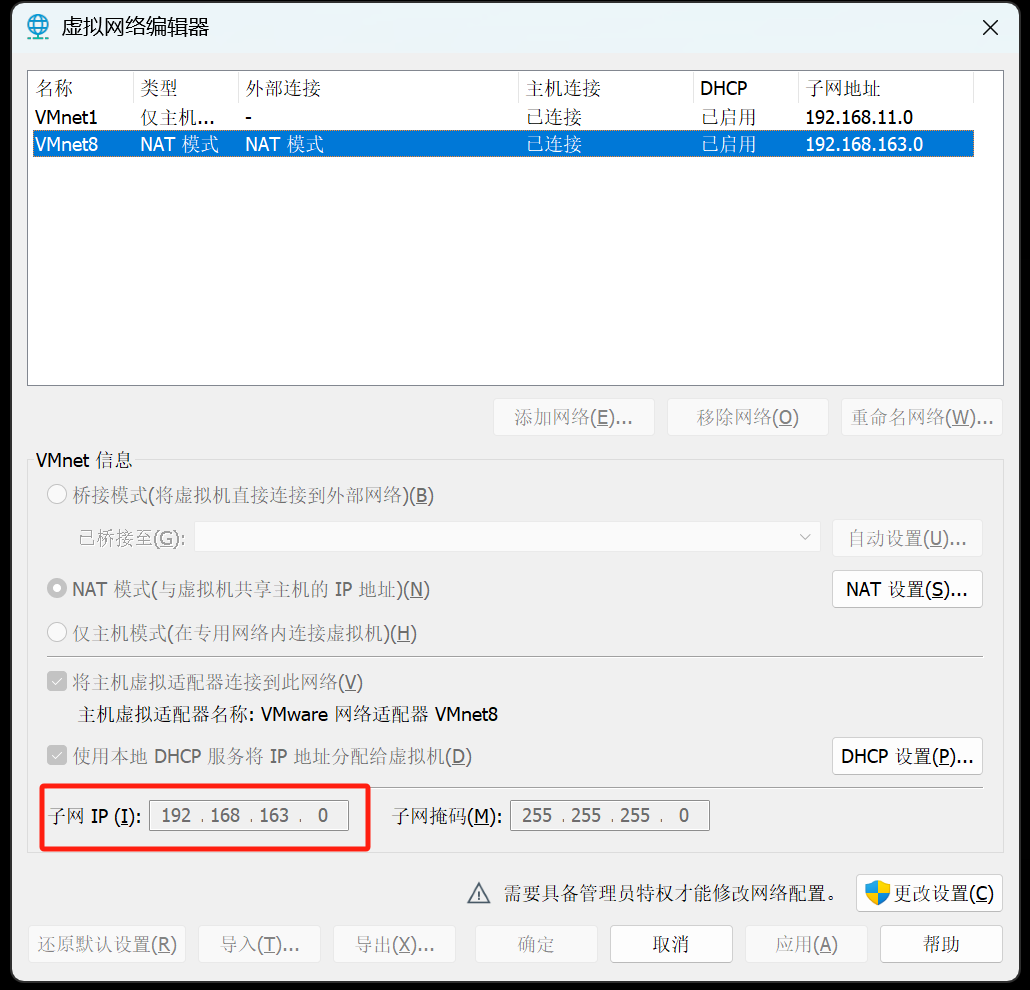

看出是nat模式。我们再点上方编辑,虚拟网络编辑器,nat模式

看到子网为192.168.163.1-192.168.163.255

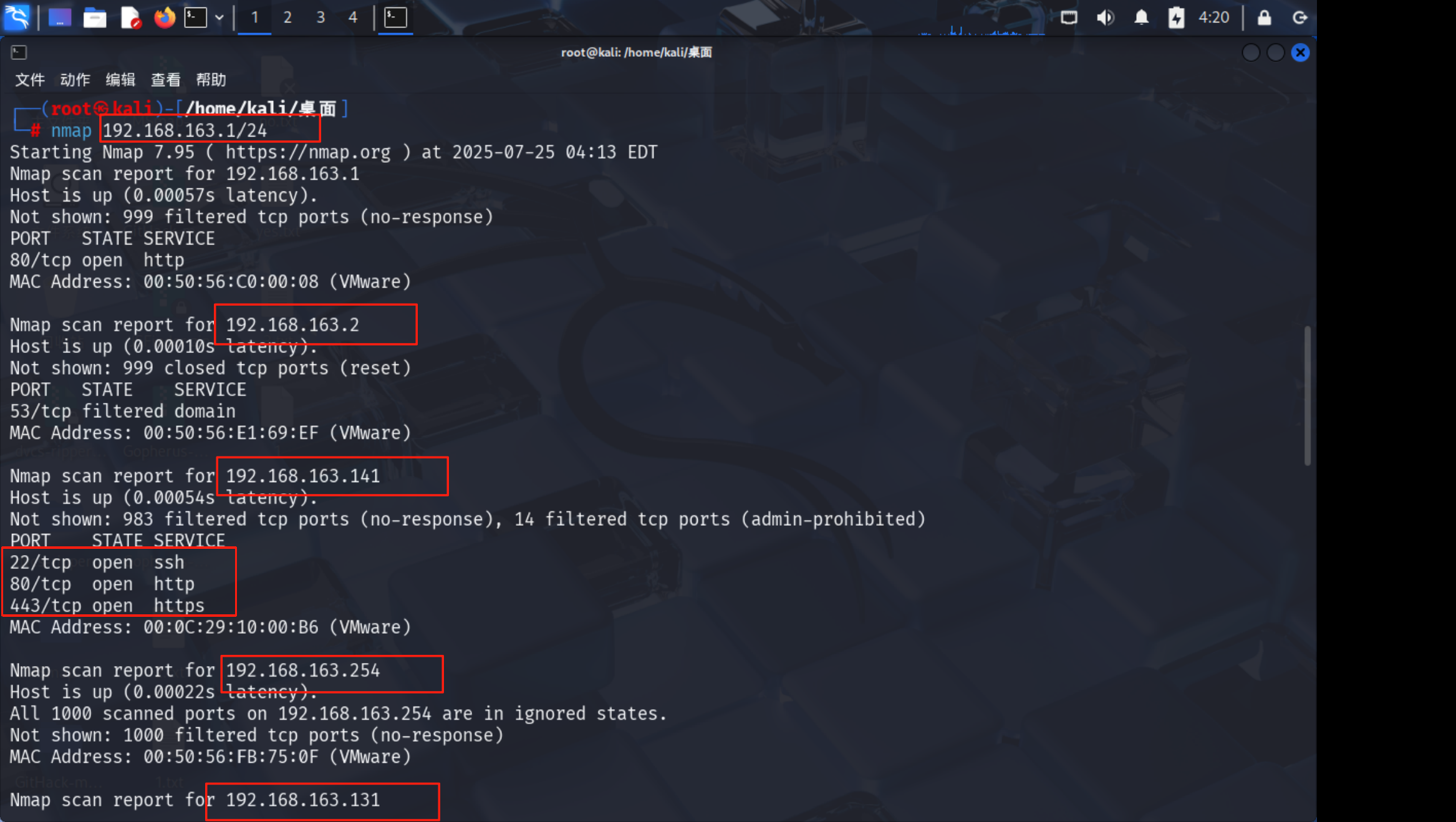

我们用Nmap工具扫描一下这个网段:命令:nmap 192.168.163.1/24:

可以看出扫描出来三个地址

192.168.163.1;192.168.163.141;192.168.163.254;

其中192.168.163.1是主机地址,192.168.163.254是广播地址,192.168.163.141就是虚拟机地址了。并且可以看出虚拟机开放了22,80,443端口。

咱们浏览器访问一下,结果访问不了

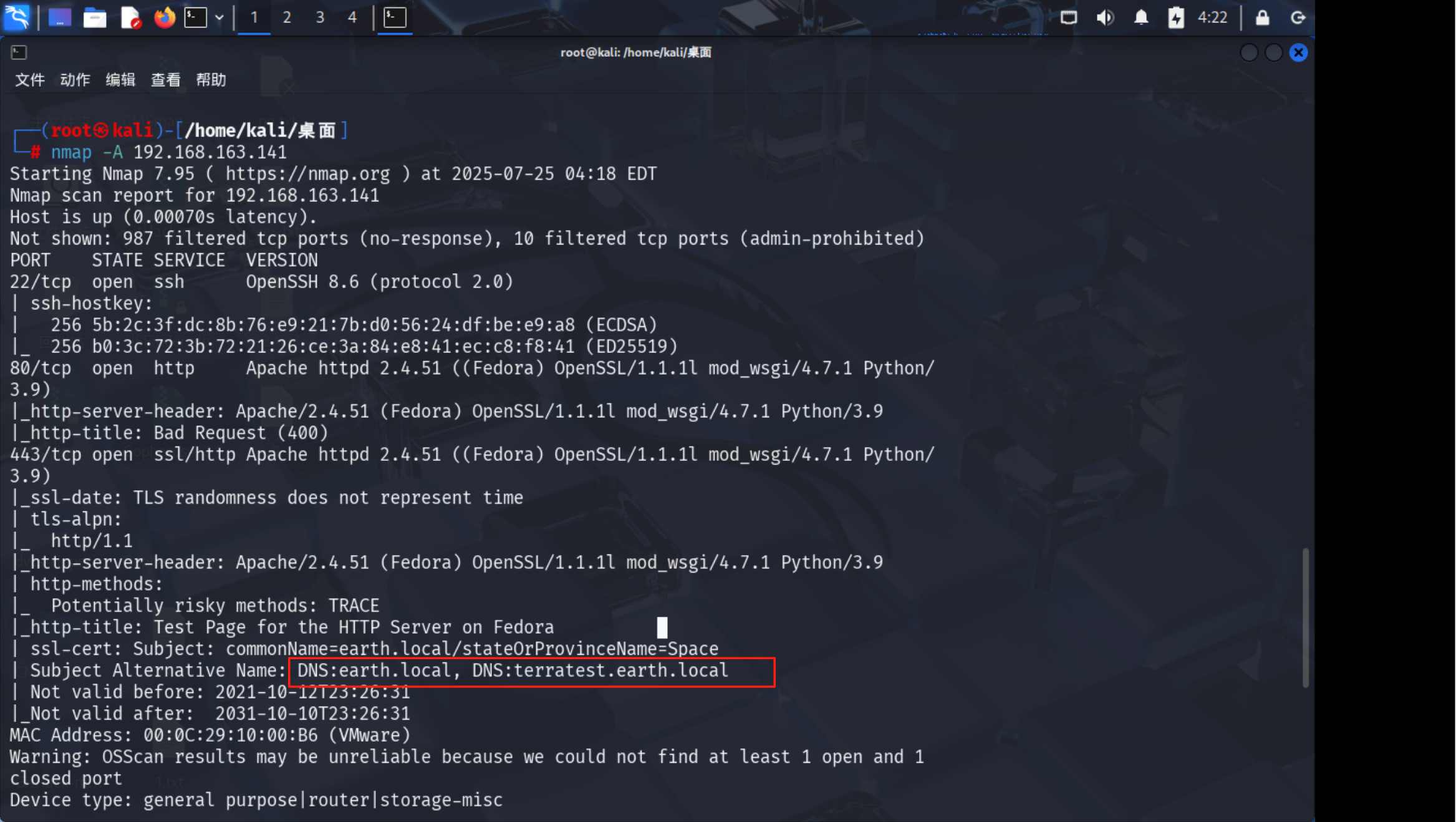

这时候就要找问题了,我使用命令nmap -A 192.168.163.141,扫描出了在443端口下有两个域名

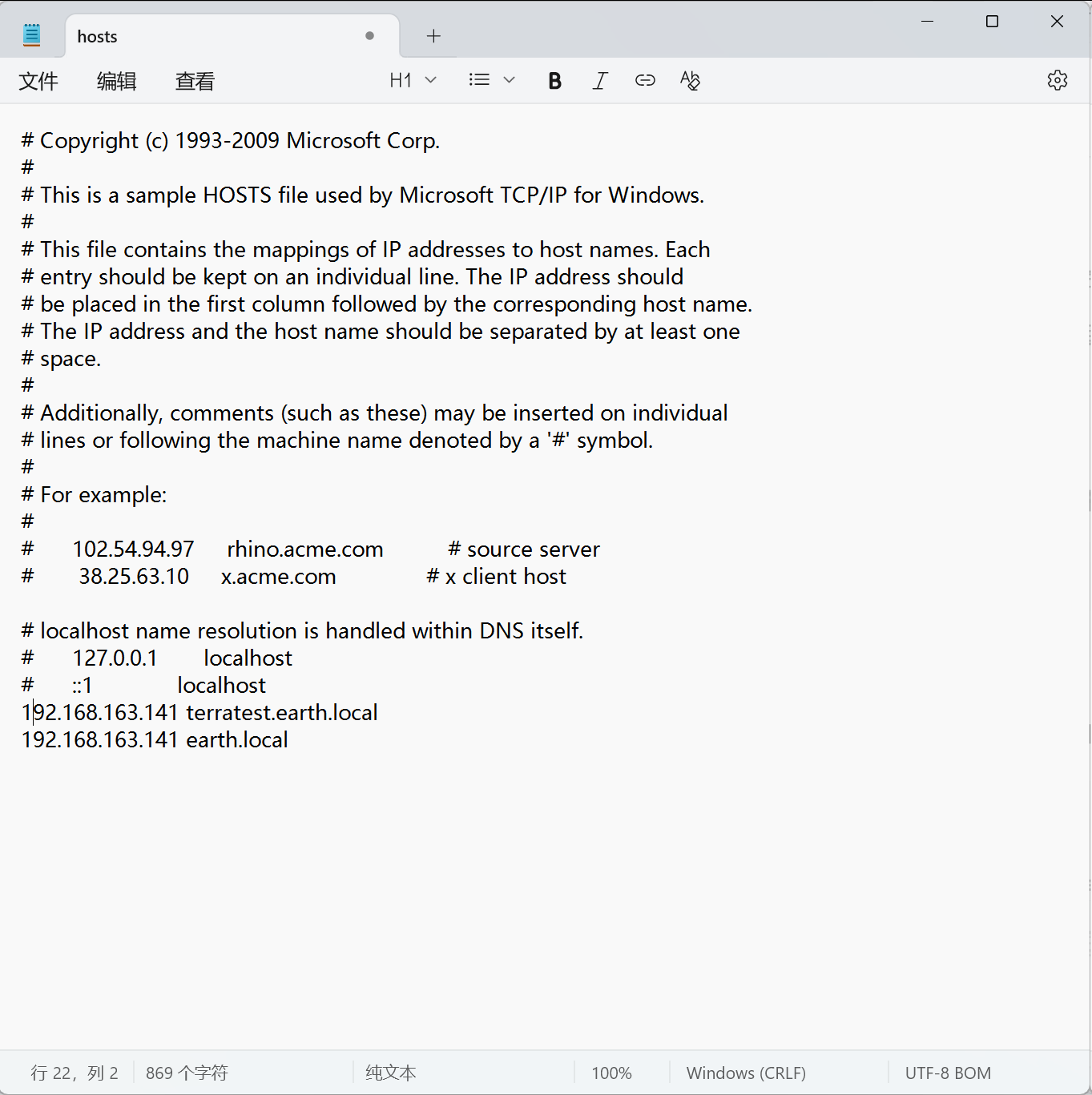

我们把这两个域名添加到我本机的hosts文件里,我的hosts文件路径是C:\Windows\System32\drivers\etc,供大家参考。注意:hosts文件没有后缀,且编码方式只有ANSI才有效,且内容格式是IP+空格+域名大家如果除了问题可以从这方面排查。

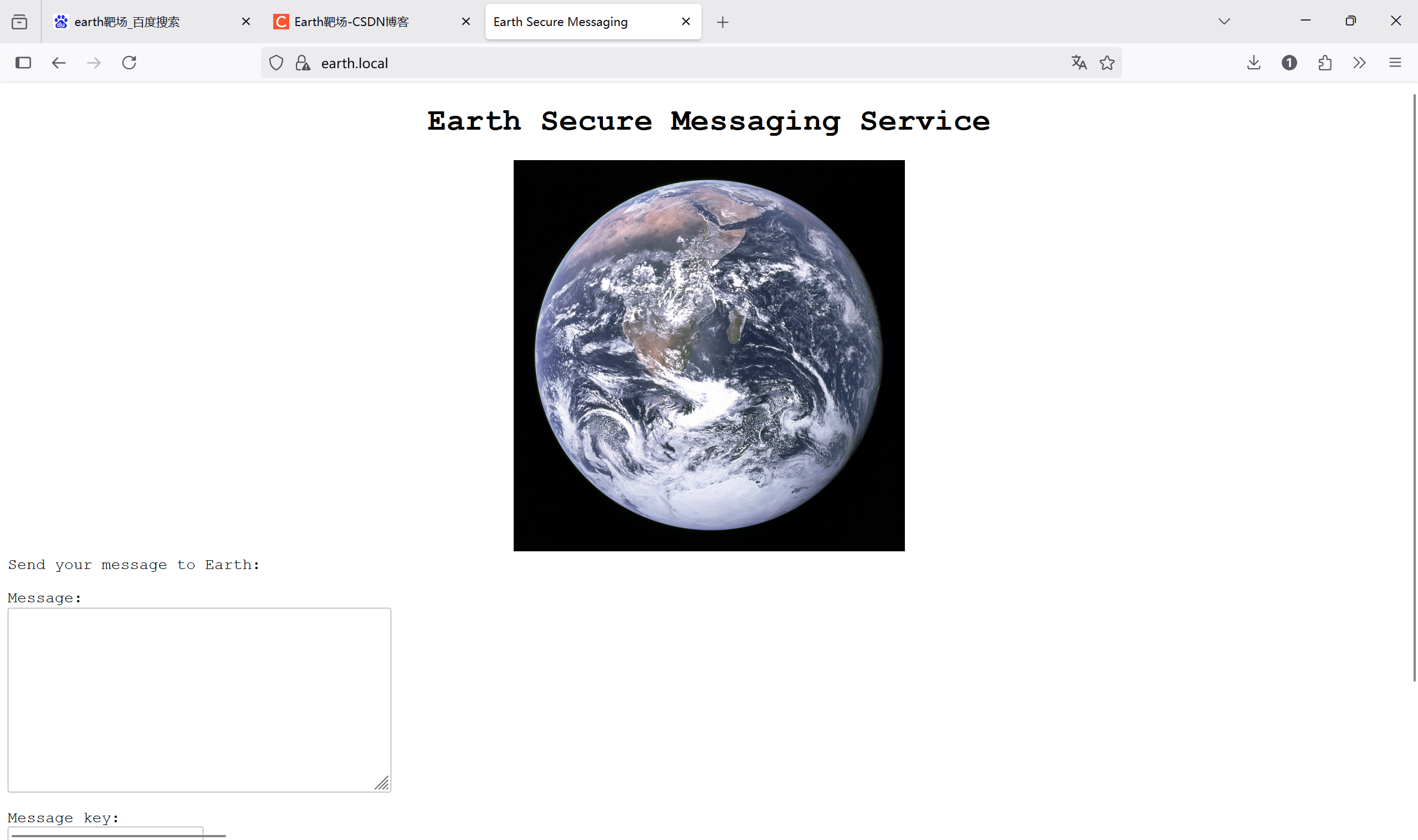

然后浏览器访问域名就可以了,注意访问时要把协议改成https。

靶场攻略

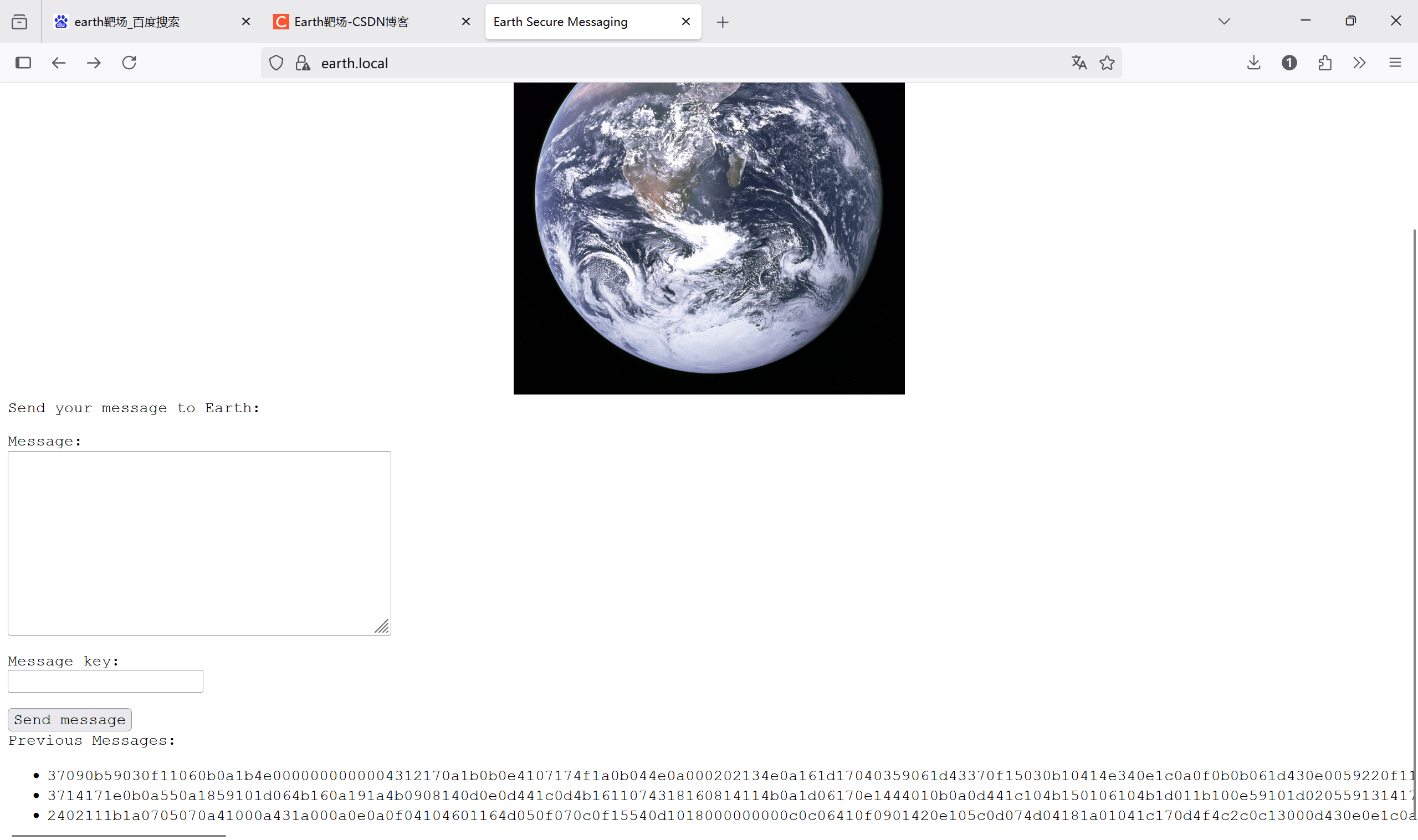

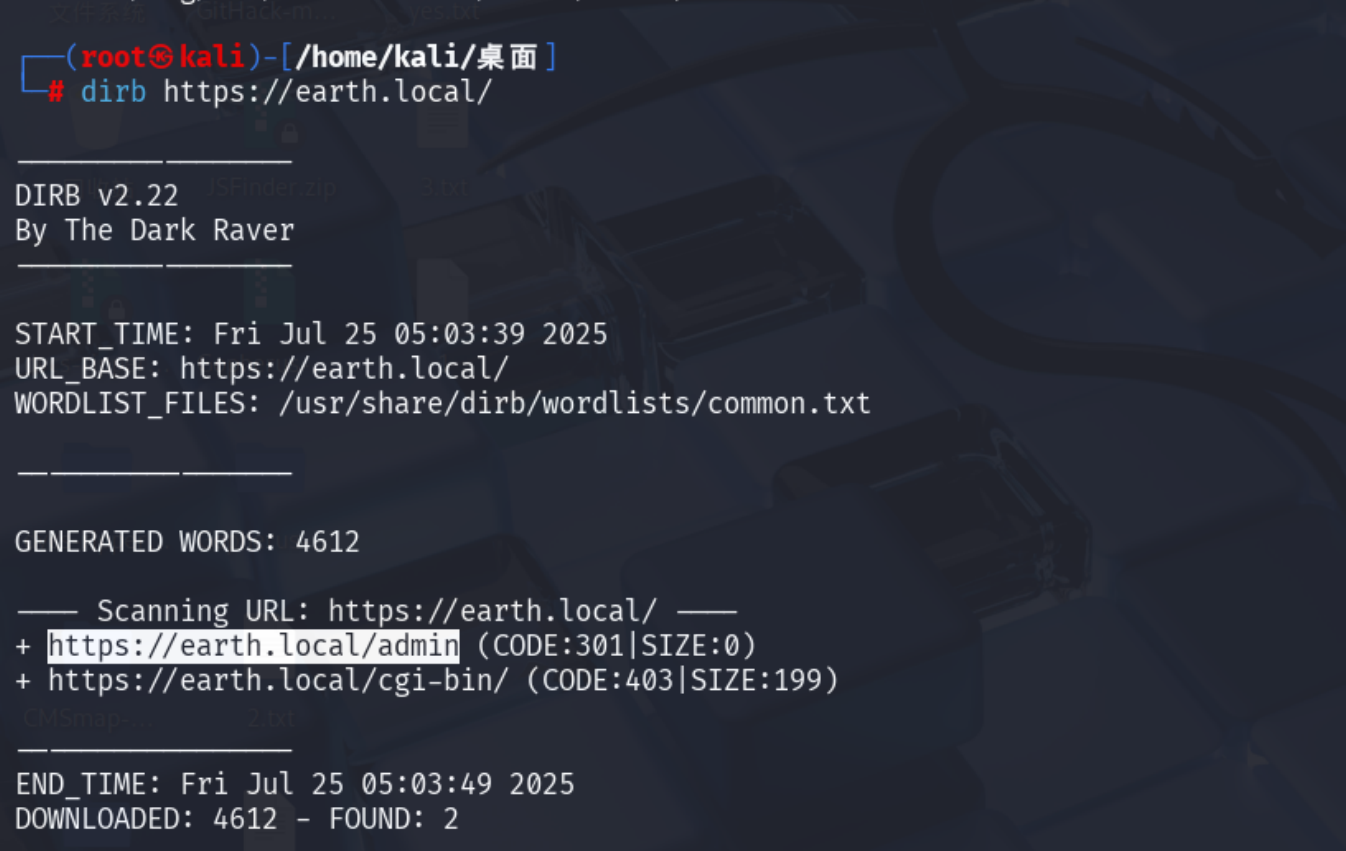

这是一个留言板,但是这个留言板要求密钥,除此之外就没什么用了。我们扫描一下其他页面,两个域名都要扫。在用dirb工具扫描earth.local域名时找到了可用页面。

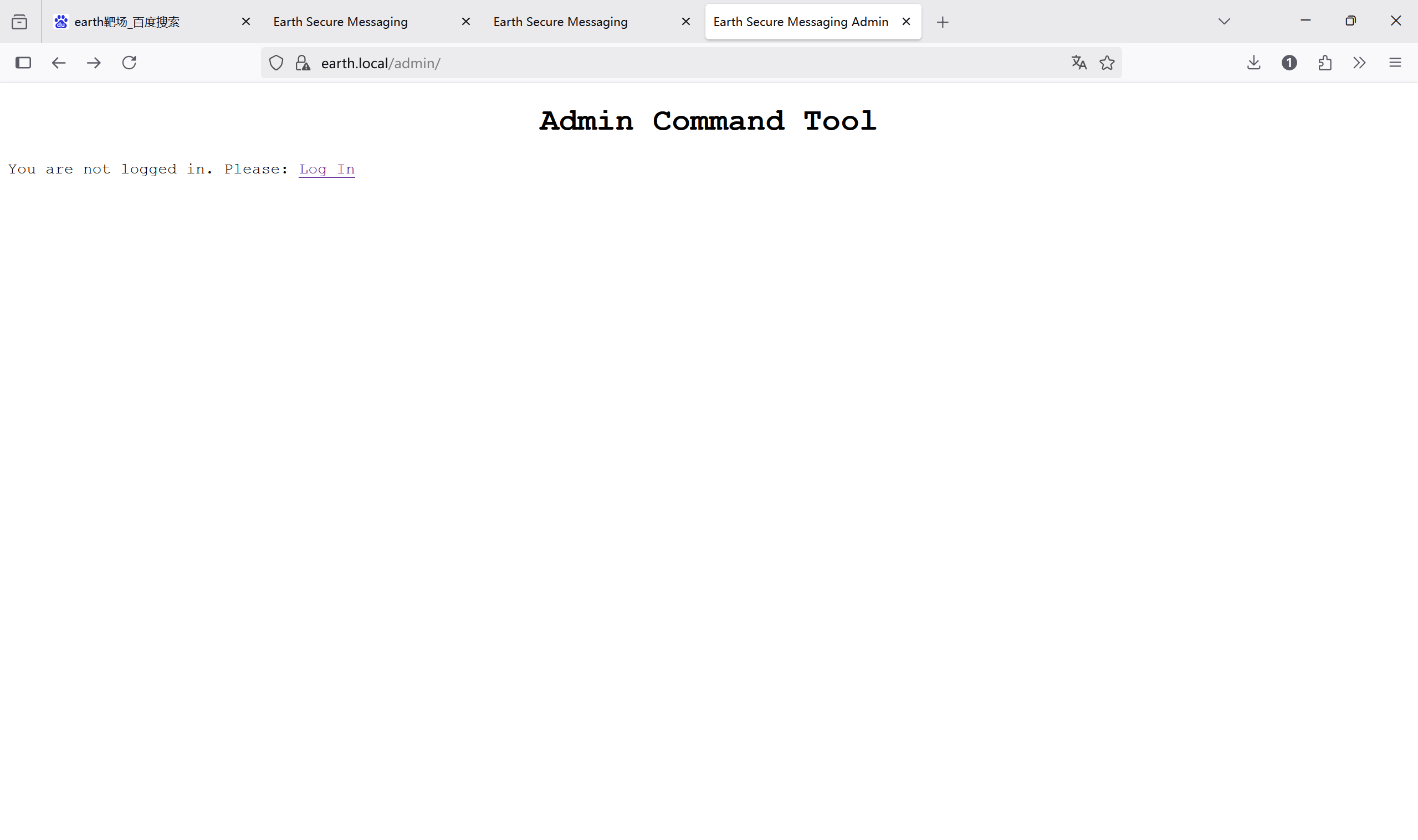

访问一下:

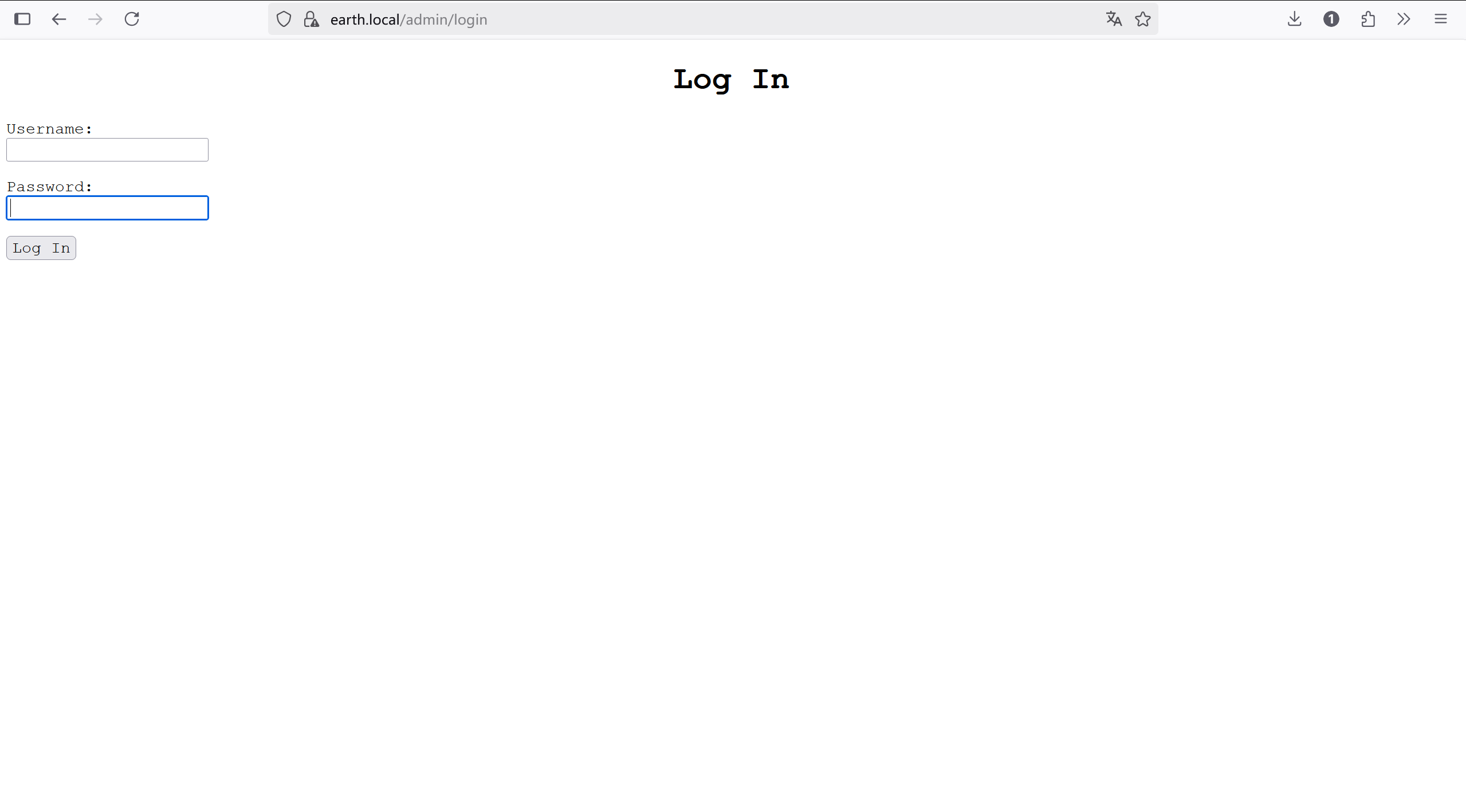

点一下log in

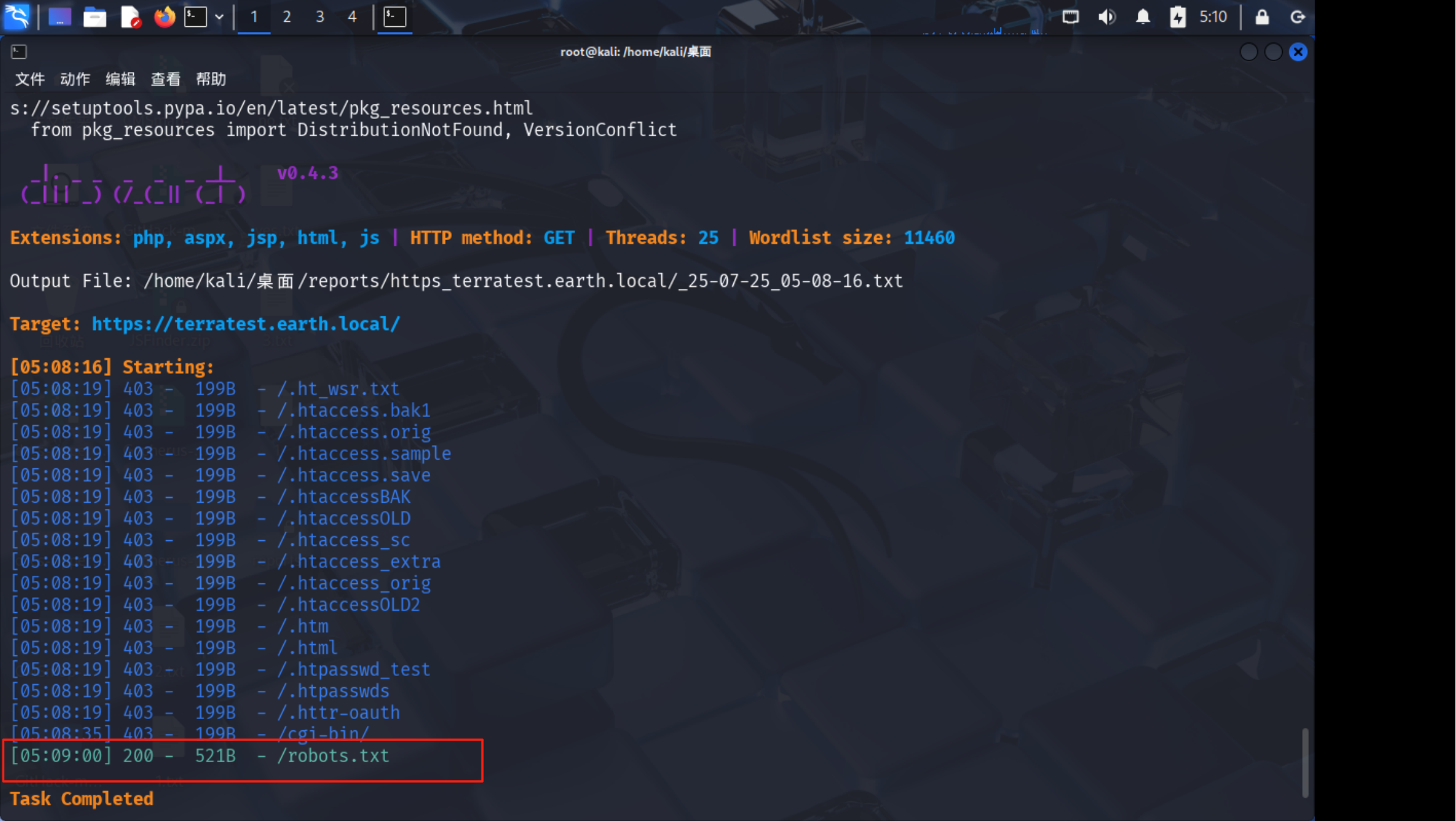

发现这页面还是没什么用。那我们继续扫,我们用dirsearch工具又扫到一个页面

访问一下:

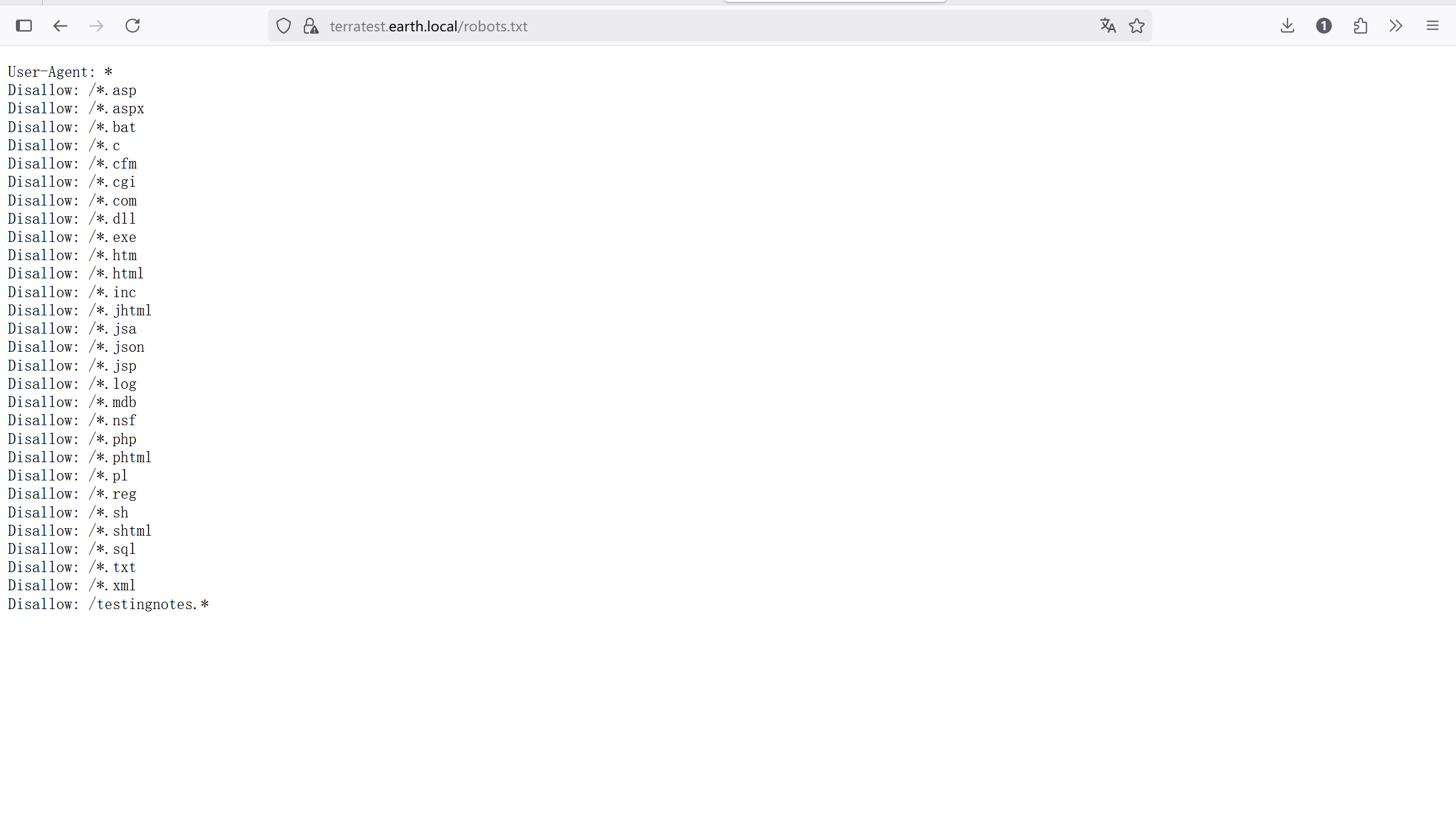

robots.txt文件记录的是给爬虫的规定,通过Disallow指令禁止爬虫抓取特定目录或页面(如后台管理路径/admin/),或通过Allow指令明确允许访问。也就是说里面记录的东西他网站根目录里都有,因此有时候也会暴露文件名与文件路径。就比如这里的/testingnotes.*,这就表示在网站根目录下有一个文件testingnotes.*,其中*表示什么后缀都可以,我们这里用txt。

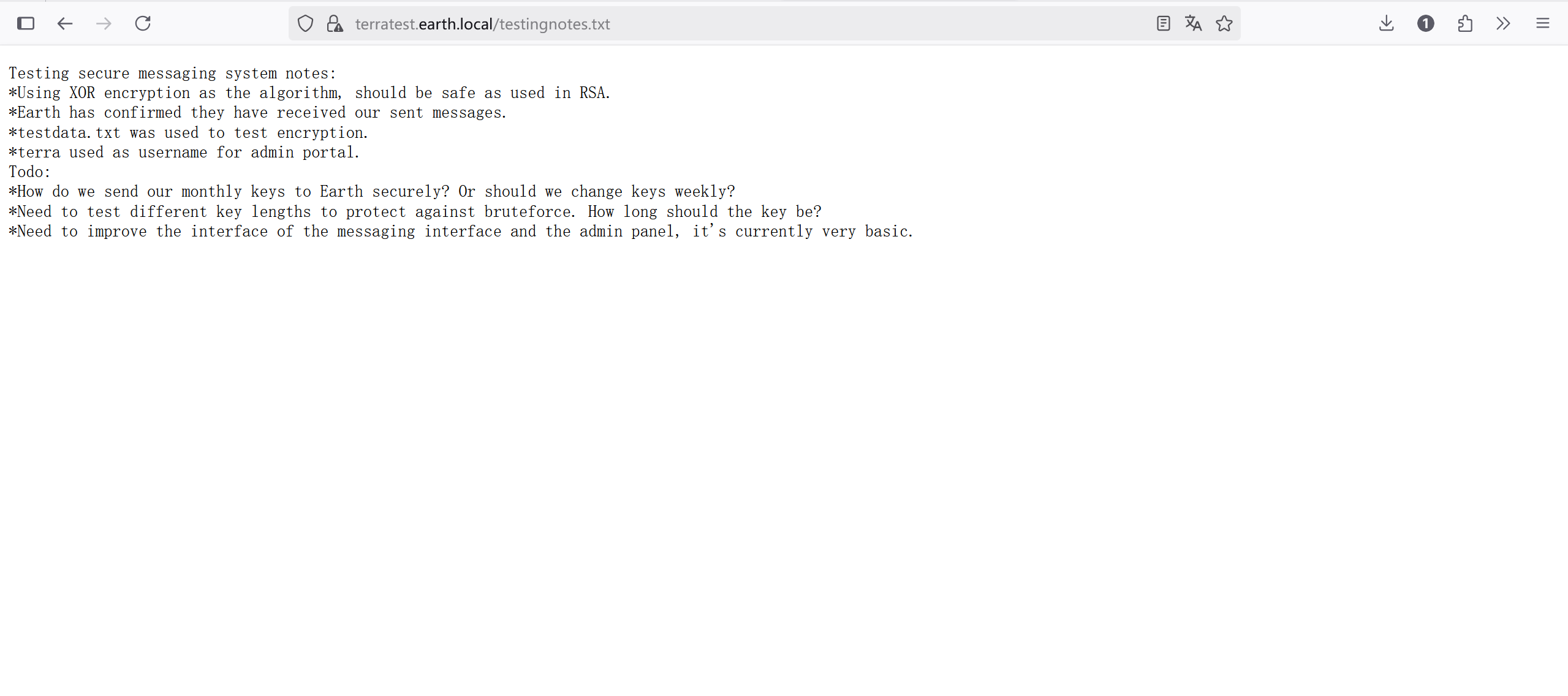

访问这个文件:

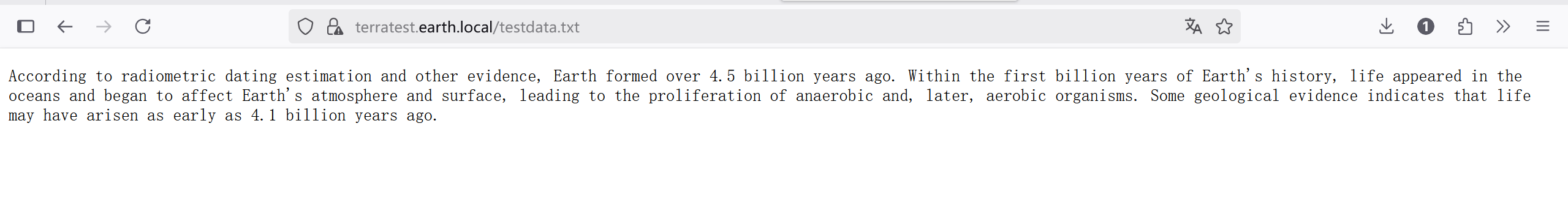

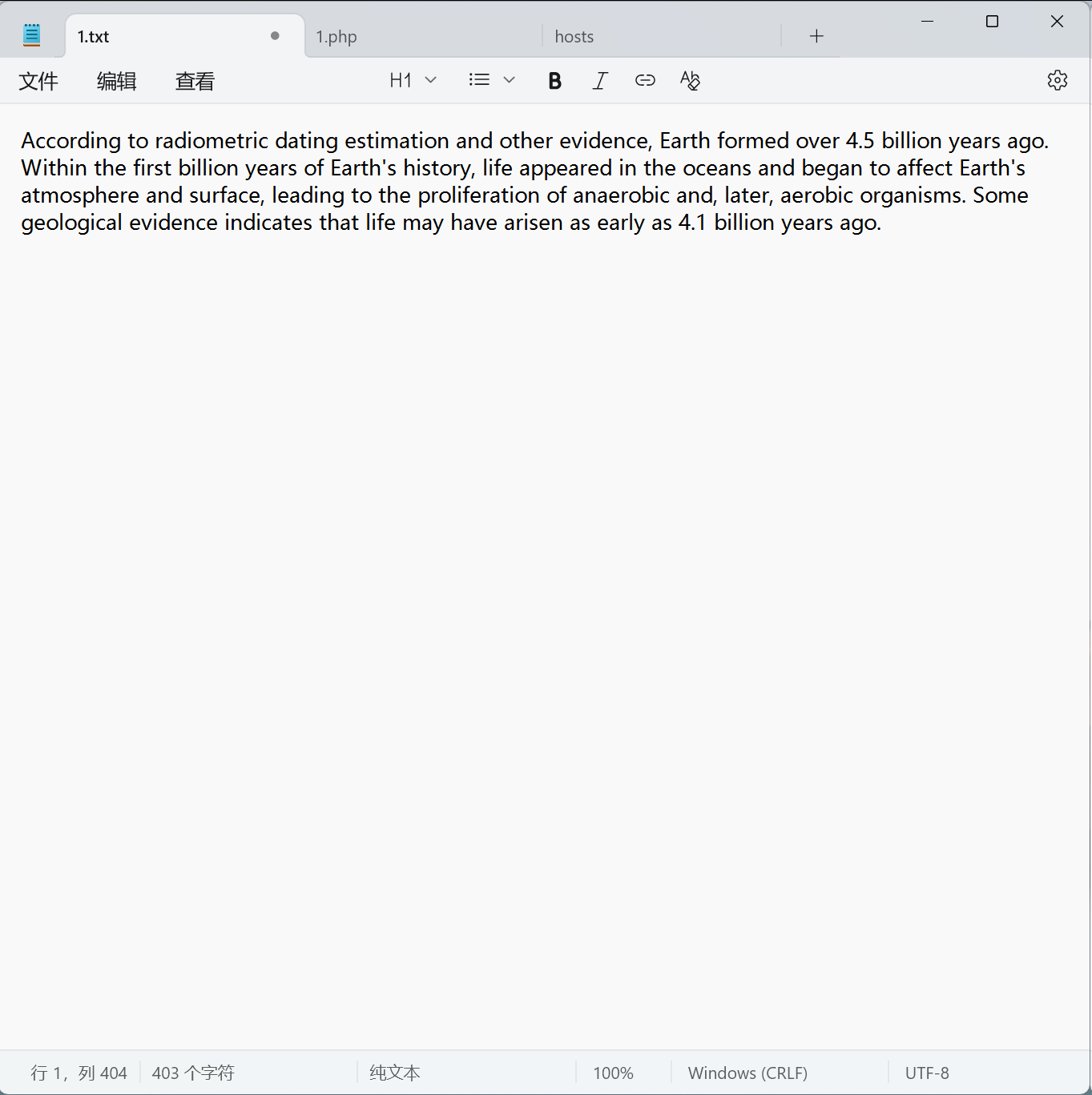

这里面说testdata.txt文件用于测试加密,那我们试着访问一下testdata.txt

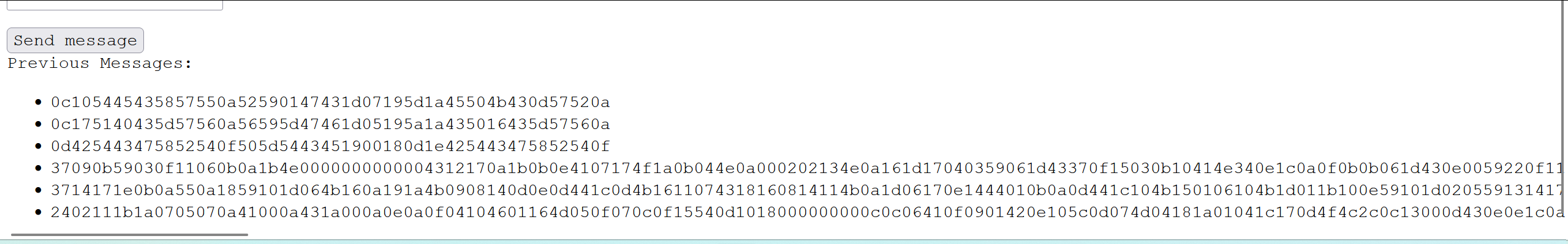

testdata.txt文件用于测试加密,那么里面的内容可能是密钥,那密文是什么呢?我想到了首页下面的那几行数字。

咱们看一下,我输入000,0000,00000回显如下

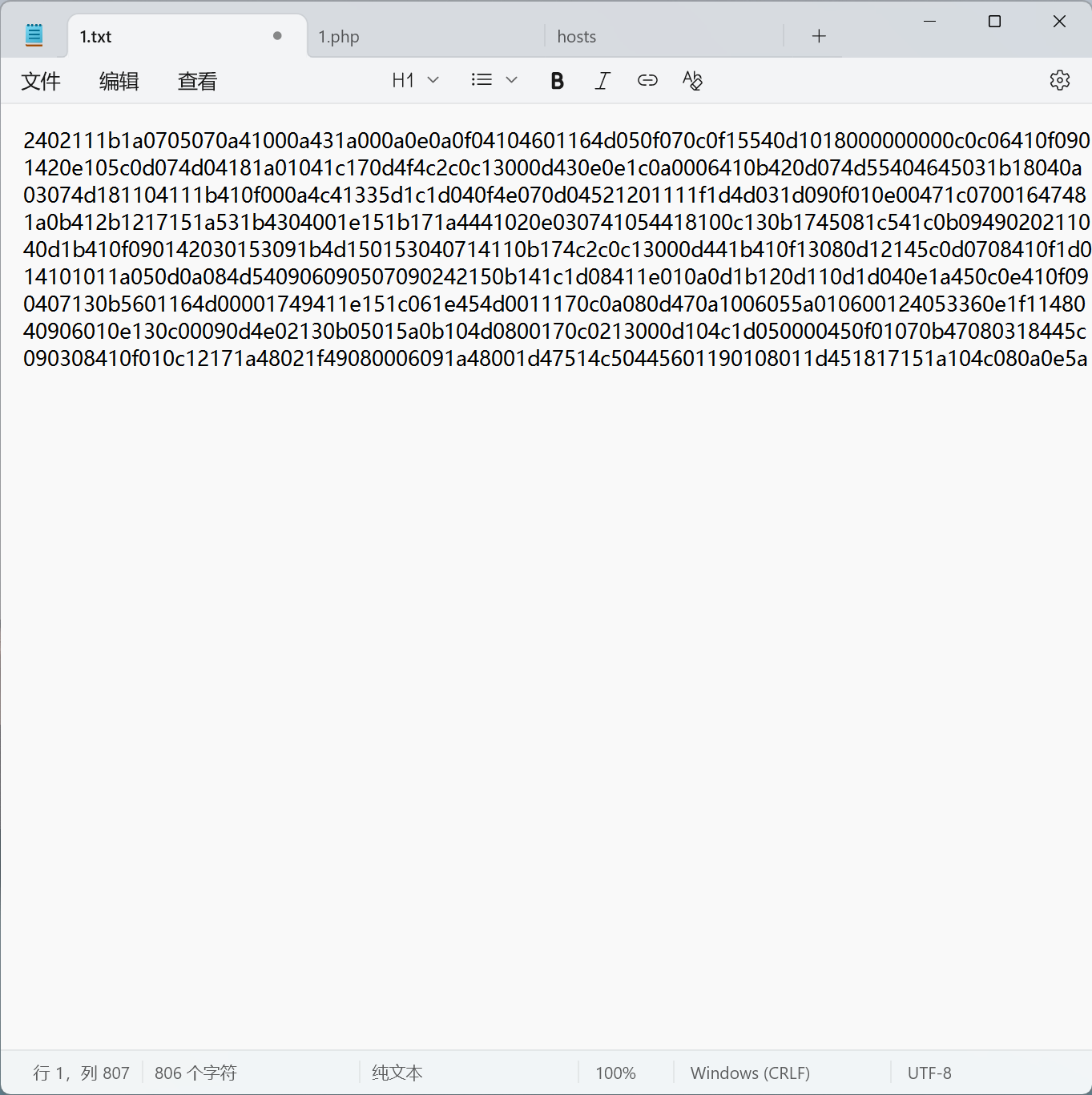

可以得出:1、数据经过加密,2、明文和密文长度关系是1:2

密钥长度是403

检查密文,最后一行是806行。

大概率是他俩对应的。