记一次20撸240的沙雕威胁情报提交(2019年老文)

0x01 起因

这是一篇沙雕文章,没什么技术含量,大家娱乐一下就好

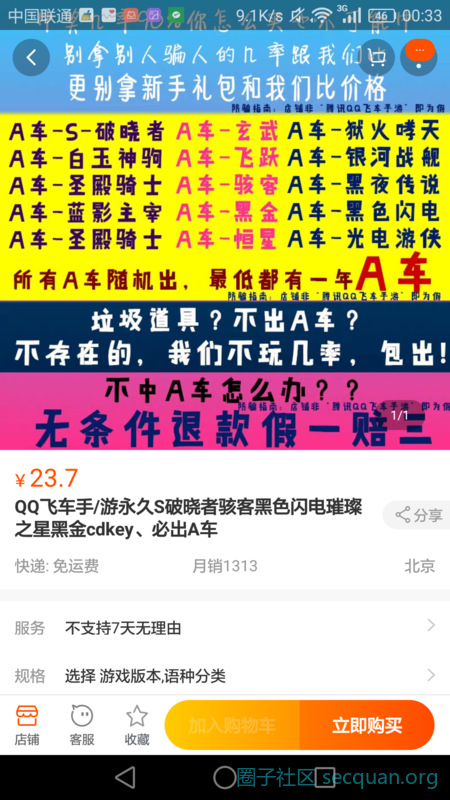

前几个月,我的弟弟突然QQ给我发来了一条消息,说要买个QQ飞车的cdk,我作为一个通情达理的好哥哥,自然不好意思回绝,直接叫他发来了淘宝链接

23块钱必中A车,月销量1000多。。看起来还行,本来也没多少钱,没仔细想,直接买了下来

商家发货的时候私聊给了我这个。。。

他们给出的兑换CDK链接为

http://39.104.158.110/game.html

你这是qq飞车的官网???如此粗制滥造的cdk兑换界面,当人瞎吗。。。。

明显是在骗人,一怒之下找商家退款,并且跟骗子客服进行了长时间交流,谁知竟然驳回了我的退款要求

信息安全从业者的尊严,终于觉醒了。

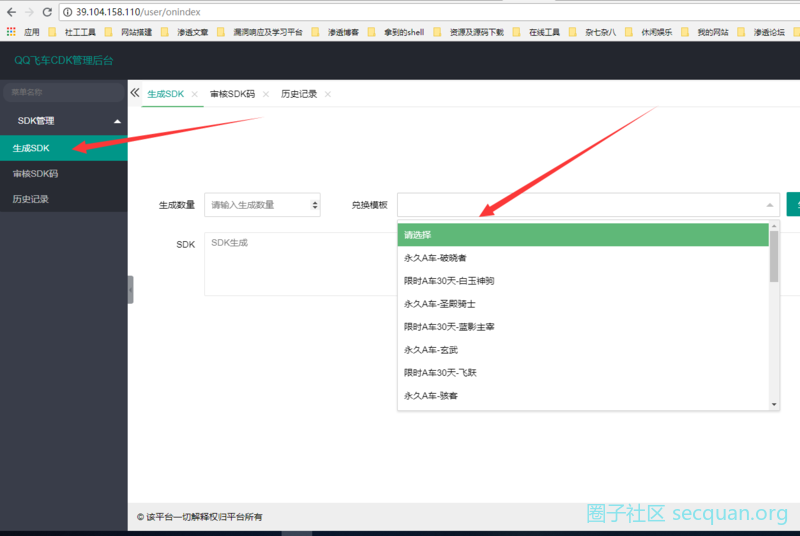

0x02 进入发卡后台

访问http://39.104.158.110这个主界面

看下源代码

据此推测,极有可能存在未授权访问。

直接访问网址:http://39.104.158.110/user/onindex,

成功进入后台

让我们看看后台是什么样子的

真的很厉害哦,还可以生成官方的cdk???

还可以配置输入cdk后的返回模板????

诈骗性质不言而喻,而淘宝评价中全是好评,我也着实费解了

0x03 事后

随后我把他们后台的截图发给了骗子客服,客服也没回复我,咱也不知道是怂了还是怎么了

一怒之下,决定提交给ASRC

当时并没想到这种沙雕威胁情报能拿到奖金,只是想惩戒一下这种**骗子而已。

没想到ASRC确认了情报,下架了该店铺

我靠,还有24个安全币

至此,20撸240圆满成功

0x04 鸣谢

我亲爱的弟弟

有技术交流或渗透测试培训需求的朋友欢迎联系QQ/VX-547006660,需要代码审计、渗透测试、红蓝对抗网络安全相关业务可以私聊笔者

2000人网络安全交流群,欢迎大佬们来玩

群号820783253