Python爬虫之重放攻击详解

更多资料获取

📚 个人网站:ipengtao.com

重放攻击是一种网络攻击方式,攻击者通过截获合法用户的请求,并将其重新发送,以模拟合法用户的行为。在Python爬虫领域,了解重放攻击的原理和防范方法至关重要。本文将深入介绍重放攻击的概念、示例代码演示以及防范措施,帮助大家更好地理解和应对这一威胁。

重放攻击的原理

重放攻击的核心原理是攻击者截获了合法用户的请求,然后将这些请求重新发送到目标服务器,欺骗服务器认为这是合法用户的操作。这种攻击手法可能导致数据泄露、身份伪装等问题。

Python示例代码演示

import requests

import timedef capture_request(url):# 模拟合法用户请求response = requests.get(url)# 获取请求的参数和时间戳params = response.url.split('?')[1]timestamp = int(time.time())# 将参数和时间戳保存到文件(模拟截获)with open('captured_request.txt', 'w') as file:file.write(f"{params}×tamp={timestamp}")def replay_attack(url):# 读取被截获的请求参数和时间戳with open('captured_request.txt', 'r') as file:captured_data = file.read().strip().split('&')# 构造重放请求replay_url = f"{url}?{captured_data[0]}×tamp={captured_data[1]}"response = requests.get(replay_url)print(response.text)# 示例

url_to_attack = 'https://example.com/api'

capture_request(url_to_attack)

replay_attack(url_to_attack)

这个示例代码演示了如何通过Python模拟截获合法用户的请求,并进行重放攻击。在实际攻击中,攻击者可能会使用更复杂的技术来处理Cookie、Session等信息。

防范措施

-

使用HTTPS协议: 通过使用加密的HTTPS协议,可以降低数据被截获的风险。

-

使用Token或Nonce: 在每个请求中添加一次性的Token或Nonce,确保每次请求都是独一无二的。

-

限制请求时间有效性: 对于一些敏感操作,限制请求的时间有效性,防止被截获后长时间有效。

-

IP限制: 设置白名单,只允许特定IP的请求。

-

数据加密: 对请求中的关键数据进行加密,降低数据泄露的风险。

实际应用场景

在实际应用场景中,重放攻击可能对多个领域构成威胁,特别是在需要用户身份验证的应用和爬虫应用中。以下是两个具体的实际应用场景:

用户身份验证应用

在需要用户身份验证的应用中,例如在线银行、电子邮件服务或社交媒体平台,攻击者可能试图通过重放攻击来绕过登录过程,获取未经授权的访问。通过截获和重放合法用户的认证请求,攻击者可以欺骗服务器,使其认为是合法用户的请求。为了防范这种情况,应用程序通常会采用额外的安全措施,如一次性Token、时间戳验证和IP白名单。

爬虫应用

在爬虫应用中,攻击者可能利用重放攻击规遍网站,以获取敏感数据或执行未经授权的操作。通过截获合法爬虫的请求并重放,攻击者可以模拟合法爬虫的访问行为,可能导致网站遭受不必要的流量负担或数据泄露。为了应对这种情况,网站管理员可以采取一系列防范措施,如限制爬虫访问速率、使用验证码验证、监测异常访问模式等。

在这两个场景中,了解重放攻击的原理以及实施防范措施对于保护用户数据和应用程序的安全至关重要。通过综合运用加密、时效性验证和访问限制等手段,可以有效减轻重放攻击带来的潜在风险。

总结

在本文中,我们分享了Python爬虫中的重放攻击,介绍了攻击原理、示例代码演示以及实际应用场景。重放攻击作为一种网络威胁,在用户身份验证应用和爬虫领域都可能对系统造成严重影响。通过实例代码,演示了如何模拟合法用户请求的截获和重放,强调了攻击者如何利用这种手法欺骗服务器。为了对抗重放攻击,提出了多种防范措施,包括使用HTTPS、Token和Nonce、限制请求时间有效性等方法,以保护系统免受此类攻击的威胁。

在实际应用场景中,了解重放攻击的潜在威胁对于保障用户数据安全和爬虫程序的合法运行至关重要。通过采取综合的安全措施,如数据加密、IP限制和时效性验证,能够有效地降低重放攻击的风险。总的来说,深刻理解和防范重放攻击是Python爬虫开发者和网络安全从业者必备的技能之一。通过加强对网络攻击原理的理解,并采用适当的安全措施,能够有效保护系统免受潜在的威胁,确保网络生态的稳定和安全。

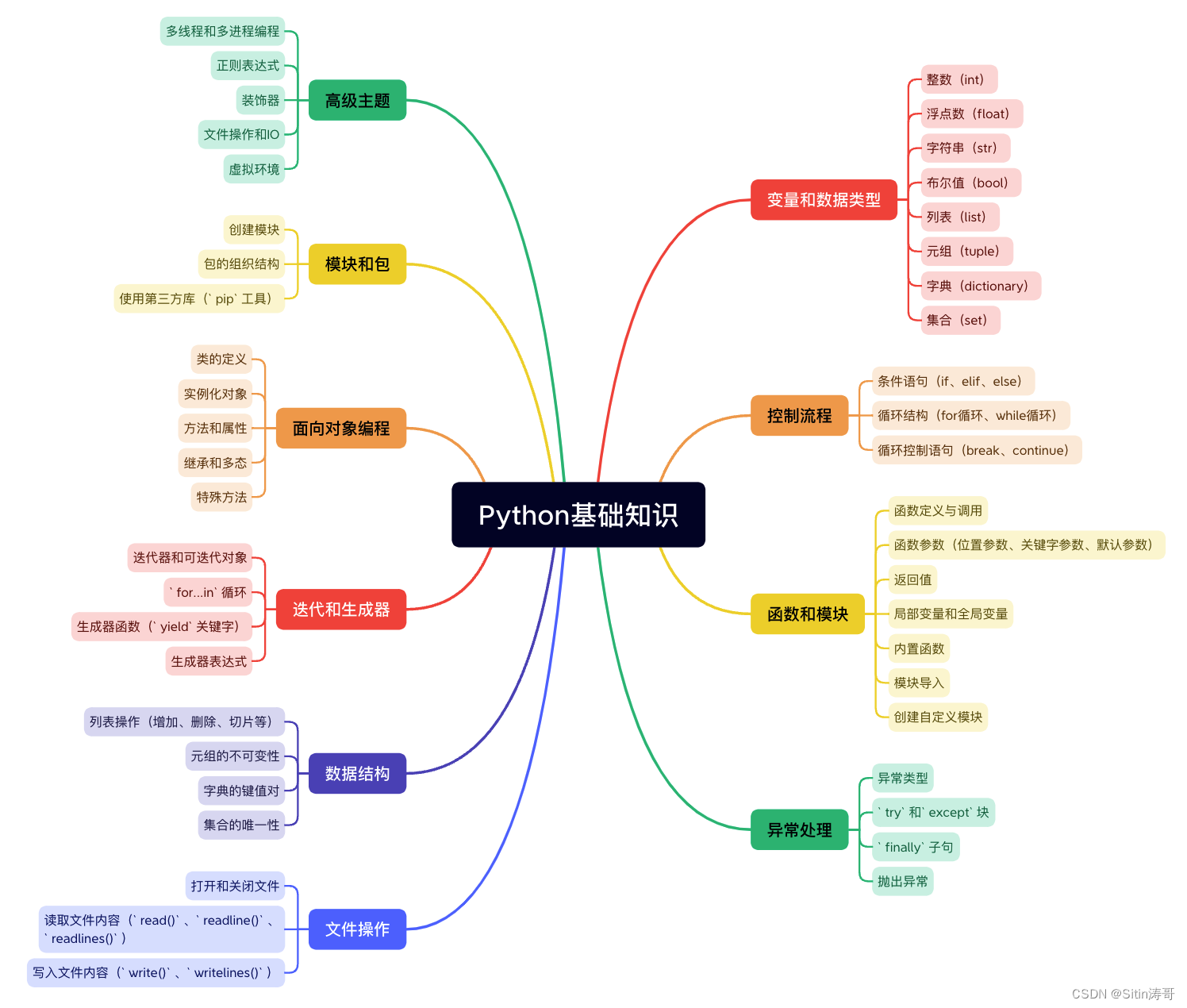

Python学习路线

更多资料获取

📚 个人网站:ipengtao.com

如果还想要领取更多更丰富的资料,可以点击文章下方名片,回复【优质资料】,即可获取 全方位学习资料包。

点击文章下方链接卡片,回复【优质资料】,可直接领取资料大礼包。