SQL注入——二次注入漏洞

文章目录

- SQL注入——二次注入漏洞

- 1. 二次注入原理

- 2. 二次注入需要具备的两个条件

- 3. 二次注入实例

- 4. 总结

SQL注入——二次注入漏洞

1. 二次注入原理

- 在第一次插入恶意数据的时候,只是对其中的特殊字符进行了转义,在写入数据库的时候还是原来的字符,但是数据本身是包含恶意内容的。

- 在将数据存入到数据库中之后,开发者认为数据是可信的,在下一次需要进行查询的时候,直接从数据库中取出恶意数据,没有进行进一步的校验和处理,这样就造成了SQL二次注入。

2. 二次注入需要具备的两个条件

- 用户向数据库插入恶意语句(即使后端代码对语句进行了转义,如mysql_escape_string、mysql_real_escape_string转义)

- 数据库对自己存储的数据非常放心,直接取出恶意数据给用户。

3. 二次注入实例

以sqli-labs靶场的less-24为例子

访问目标网站

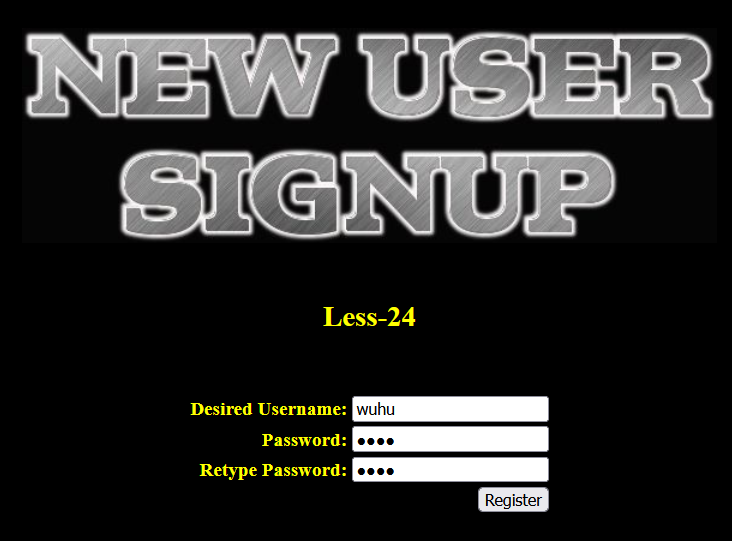

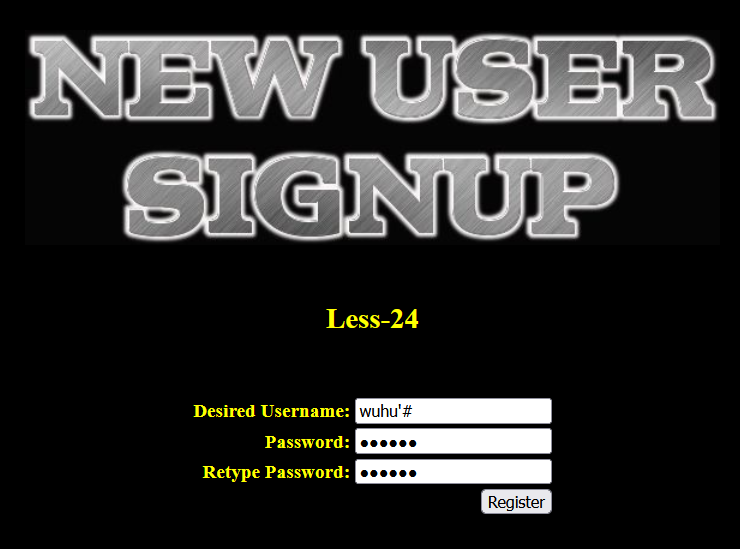

点击下方new user click here? 注册两个新用户

用户一:

wuhu # 账号

wuhu # 密码

用户二:

wuhu'# # 账号

qwerty # 密码

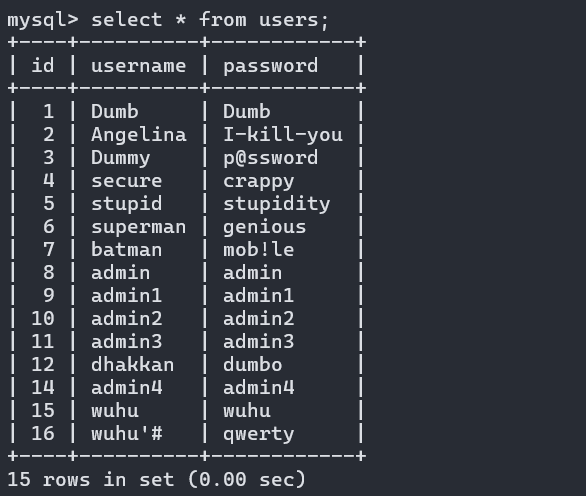

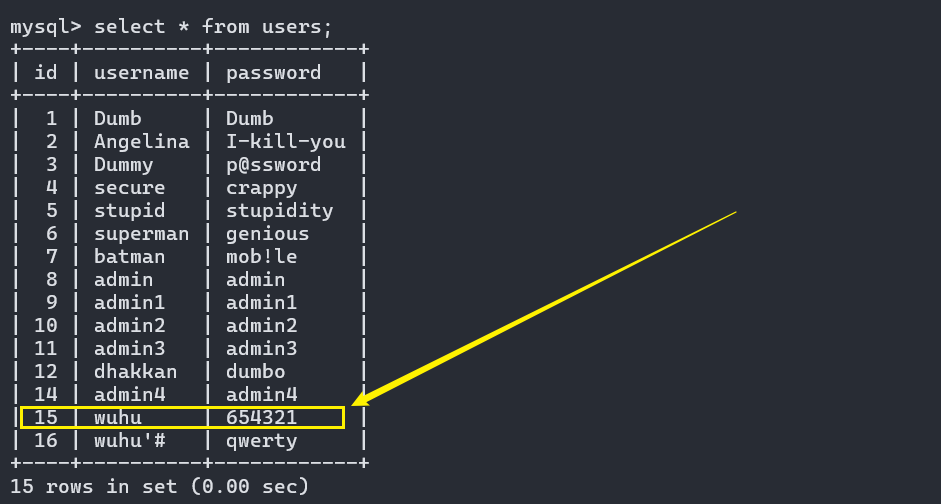

注册完成后,数据库中两个账户的内容

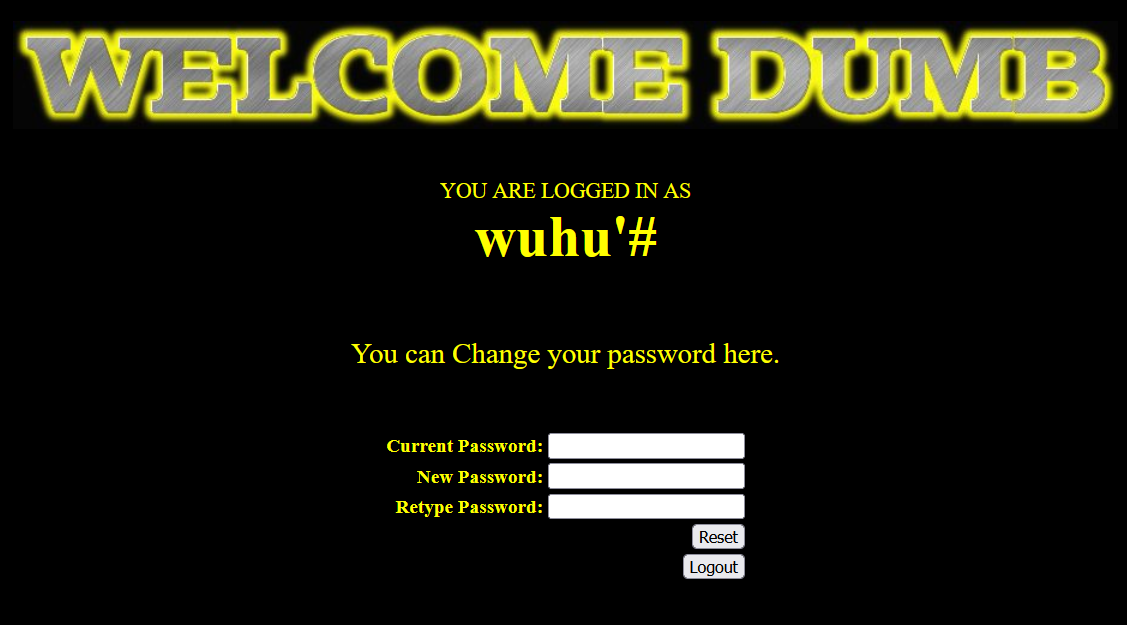

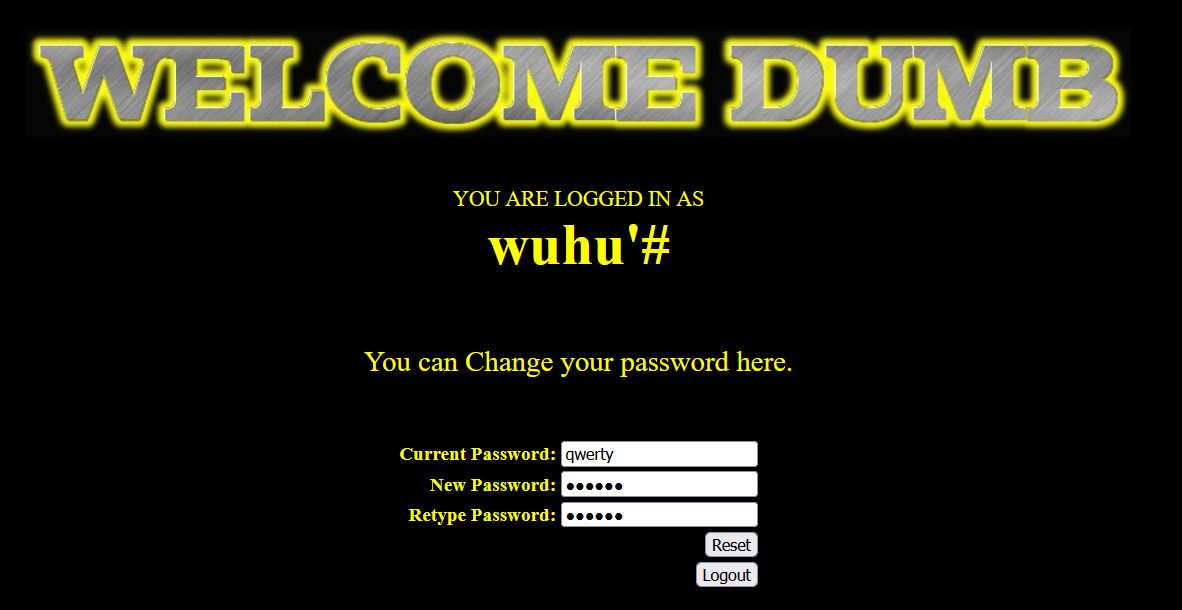

注册完成后登录wuhu’#,提示修改新的密码:

输入旧密码qwerty 新密码654321 后点击reset

此时,wuhu’#的密码没有被修改,wuhu的密码被修改为654321

最终修改密码语句如下:

$sql = "UPDATE users SET PASSWORD='654321' where username='wuhu'#'and password=qwerty

说明:#号把后面的都注释掉了,所以sql语句最终的意思是修改wuhu的密码为654321。

4. 总结

- 第一次进行数据库插入数据的时候,仅仅只是使用了

addslashes或者是借助get_magic_quotes_gpc对其中的特殊字符进行了转义,在写入数据库的时候还是保留了原来的数据,但是数据本身还是脏数据。在将数据存入到了数据库中之后,开发者就认为数据是可信的。在下一次进行需要进行查询的时候,直接从数据库中取出了脏数据,没有进行进一步的检验和处理,这样就会造成SQL的二次注入。