服务器安全检测和防御技术

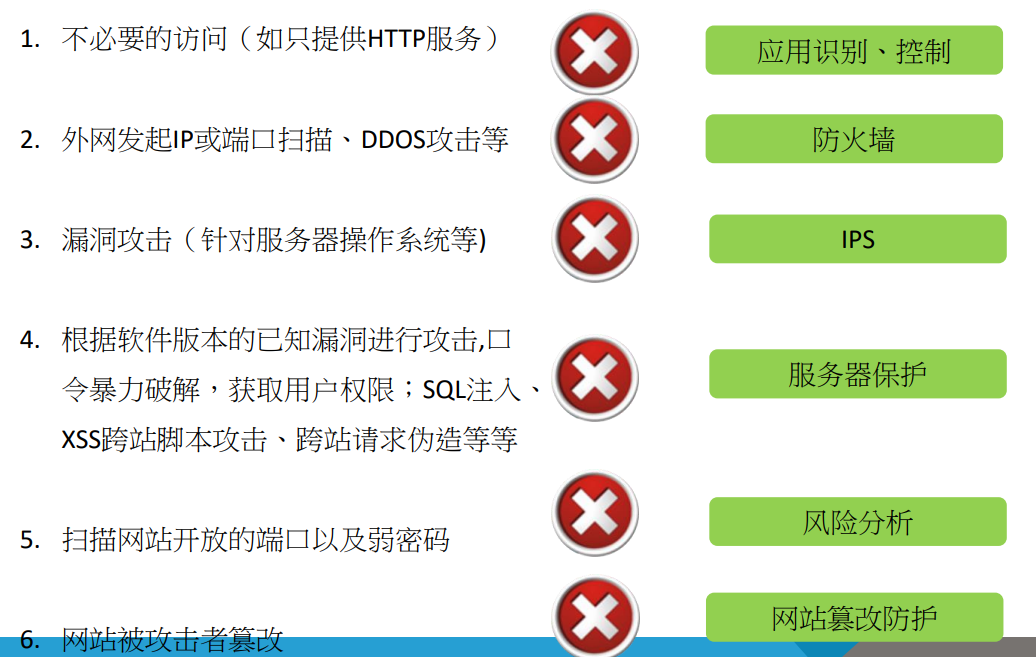

一、服务器安全风险概述

不必要的访问

- 风险:开放多余端口或服务(如仅需HTTP却开启FTP)。

- 防御:通过防火墙关闭非必要端口,类比家门只留必要入口。

外网扫描与攻击

如外网发起的 IP 或端口扫描、DDoS 攻击等,通过探测服务器漏洞或消耗资源影响服务。

- 风险:IP/端口扫描、DDoS攻击(如DNS洪水攻击)。

- 案例:2016年DynDNS遭DDoS攻击,导致Twitter、BBC等全球宕机。

漏洞攻击

针对服务器操作系统、应用软件等存在的漏洞进行攻击。

- 风险:利用系统/软件漏洞(如未修复的MS17-010漏洞引发WannaCry勒索病毒)。

- 防御:定期更新补丁,禁用高危服务。

Web应用攻击

- SQL注入:恶意SQL指令篡改数据库(如

' OR 1=1 --绕过登录验证)。 - XSS跨站脚本:植入恶意脚本窃取用户Cookie。

- 暴力破解:尝试弱口令(如admin/123456)入侵服务器。

- SQL注入:恶意SQL指令篡改数据库(如

网页篡改

攻击者非法修改网站内容,如挂载木马、添加恶意链接等。

- 后果:经济损失(如支付页面被篡改)、声誉损失(政府网站被挂反动内容)。

二、DOS 攻击检测和防御技术

1. DOS 攻击基础

- 定义:DoS(Denial of Service)即拒绝服务攻击,目的是使服务器或网络瘫痪;DDoS(Distributed Denial of Service)是分布式拒绝服务攻击,由多源发起。

- 目的:消耗服务器带宽、性能,最终引发宕机。

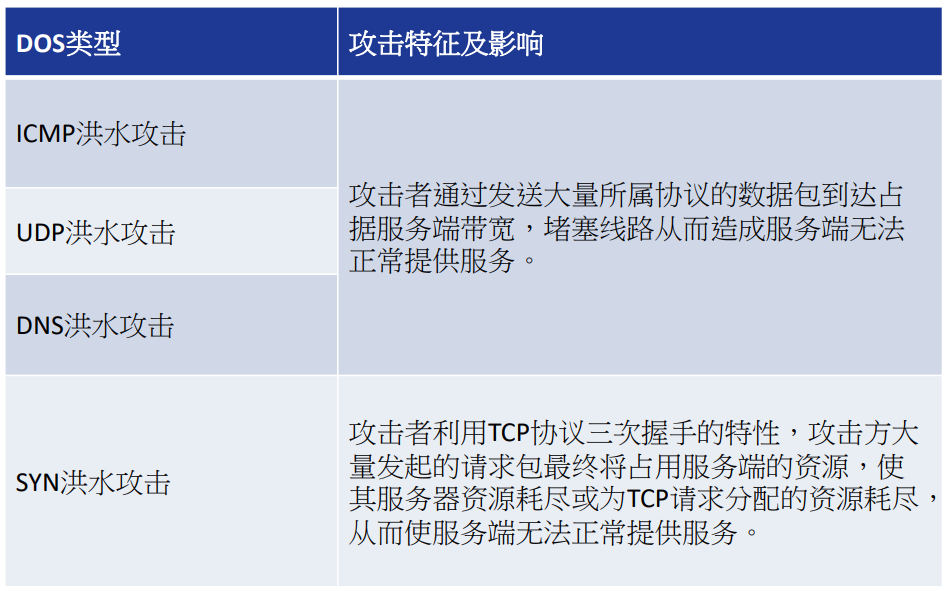

- 常见类型:

- ICMP/UDP/DNS 洪水攻击:通过发送大量数据包占用带宽,例如 2016 年美国 DynDNS 遭 DNS 洪水攻击,导致 BBC、Twitter 等大批网站宕机。

- SYN 洪水攻击:利用 TCP 三次握手缺陷,发送大量 SYN 请求耗尽服务器资源,使正常连接无法建立。

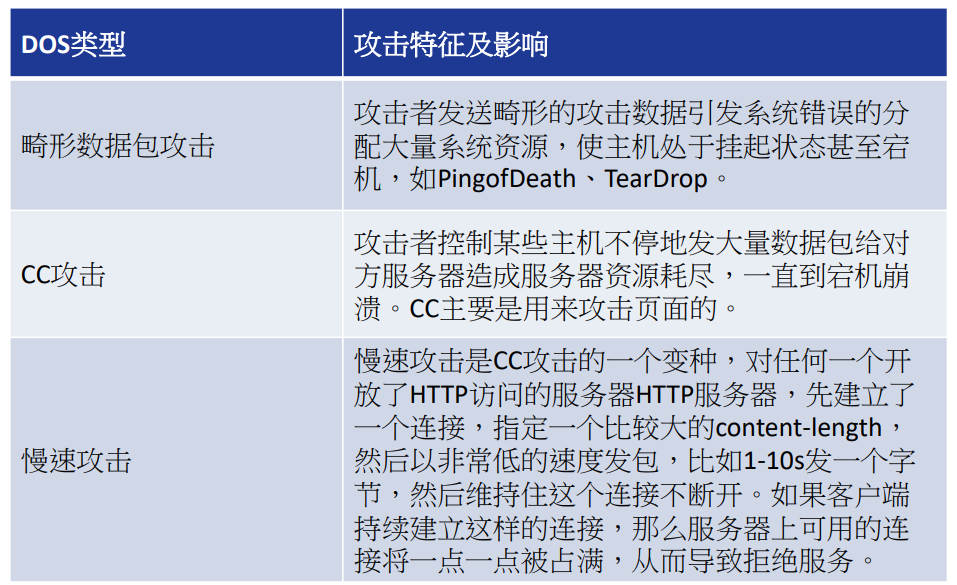

- 畸形数据包攻击:发送畸形数据引发系统错误,如 Ping of Death 攻击导致主机宕机。

- CC 攻击及变种慢速攻击:针对网页发起持续请求,或建立连接后慢速发包占用连接资源。

2. DOS 防御技术

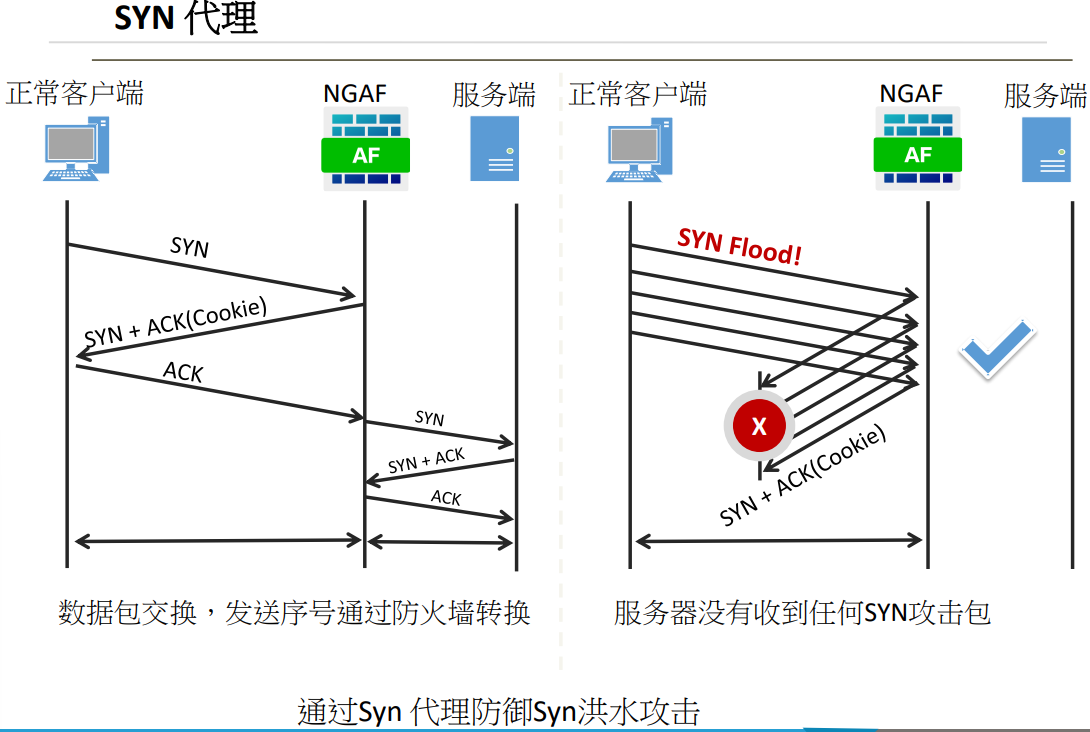

- SYN 代理防御:通过防火墙(如 NGAF)作为代理,验证客户端合法性,仅将合法请求转发给服务器,阻断攻击包。

- 原理:防火墙代替服务器响应SYN请求,验证真实客户端后再放行。 流程:攻击者SYN → 防火墙拦截 → 合法用户完成三次握手 → 连接服务器

- 配置步骤:在防火墙的【DOS/DDOS 防护】中新增策略,选择外网源区域,勾选 IP / 端口扫描防护,指定保护的服务器 IP 组,勾选攻击类型并配置阈值至。

- 激活阈值:每秒SYN请求超限时启动代理(如1000次/秒)。

- 丢包阈值:超过更高阈值时直接丢弃(如5000次/秒),避免资源耗尽。

- 效果查看:通过【内置数据中心】-【日志查询】-【Dos 攻击】查看攻击记录,包括时间、类型、攻击者 IP 等信息。

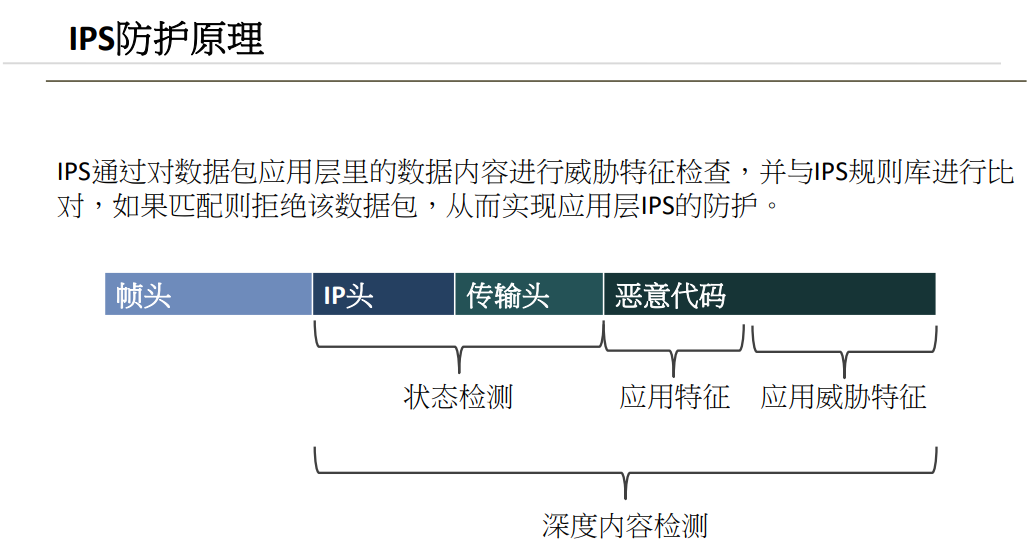

三、IPS入侵防御系统

IDS vs IPS

| 维度 | IDS(入侵检测) | IPS(入侵防御) |

|---|---|---|

| 工作方式 | 旁路监控,记录攻击(如监控摄像头)。 | 串联拦截,实时阻断攻击(如安检门)。 |

| 响应速度 | 滞后报警 | 实时阻断 |

| 防护效果 | 仅记录,不阻止攻击 | 直接丢弃恶意数据包 |

防护场景

- 保护客户端

- 规则:拦截木马、间谍软件(如安卓"心脏滴血"漏洞攻击)。

- 配置:源IP=内网客户端,目的IP=外网,动作=拒绝恶意软件。

- 保护服务器

- 规则:防漏洞利用、暴力破解(如社保系统SQL注入拖库)。

- 配置:源IP=外网,目的IP=服务器,动作=拒绝漏洞攻击。

误判处理

- 步骤: ① 记录日志 → ② 查询误判规则ID → ③ 修改特征库动作为"放行"。

- 生活类比:误判好人进黑名单,需手动移除。

四、WEB 攻击检测和防御技术

1. WAF 基础与攻击手段

- WAF 定义:Web 应用防护,主要保护 Web 服务器免受攻击,避免服务中断或被控制。

- 防御的常见攻击手段:

- SQL 注入:通过在 Web 表单或 URL 中插入 SQL 命令欺骗服务器执行,例如在登录框输入

' OR '1'='1可能绕过认证。 - XSS 攻击:注入恶意脚本,盗取用户信息或篡改页面。

- CSRF 攻击:盗用用户身份发送恶意请求,如以用户名义转账。

- 其他:网页木马、目录遍历、信息泄漏(如泄露备份文件)等。

- SQL 注入:通过在 Web 表单或 URL 中插入 SQL 命令欺骗服务器执行,例如在登录框输入

| 攻击类型 | 原理 | WAF防御机制 |

|---|---|---|

| SQL注入 | 输入 ' OR 1=1 窃取数据库。 | 检测特殊字符,拦截异常查询语句。 |

| CSRF伪造 | 诱骗用户点击链接,冒用身份操作(如篡改路由器密码)。 | 验证请求来源,添加Token校验。 |

| 信息泄露 | 访问 /backup.zip 获取备份文件。 | 屏蔽敏感路径,过滤错误信息。 |

配置要点

- 策略:外网 → 服务器区域,启用所有防护类型(SQL/XSS/目录遍历等)。

- 误判排除:对正常参数(如含

select的搜索框)添加URL例外。

五、网页防篡改技术

双重防护机制

文件监控驱动

- 原理:服务器安装客户端,监控网站目录,阻止未授权修改。

- 案例:黑客上传木马 → 驱动拦截并报警。

二次认证

- 流程:访问后台 → 跳转邮箱验证 → 输入验证码 → 进入管理页。

- 作用:即使黑客获密码,无邮箱验证码仍无法登录(如银行转账需短信验证)。

注意事项

- 防篡改客户端需与防火墙策略联动生效。

- 无法防护已存在的Webshell(需提前清理)。

- Linux系统内存超70%时功能自动关闭(规避资源耗尽)。