duiLib 自定义资源目录

前面的demo,把布局文件放在默认目录了,想着应该也可以自定义资源路径。

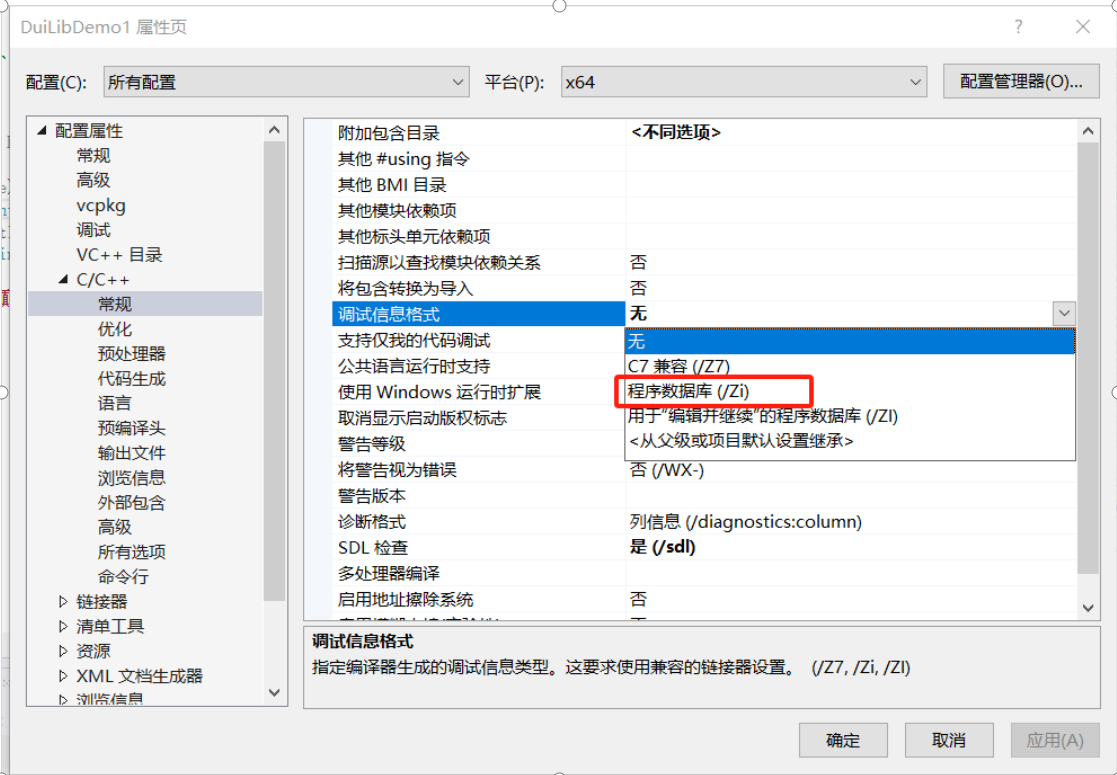

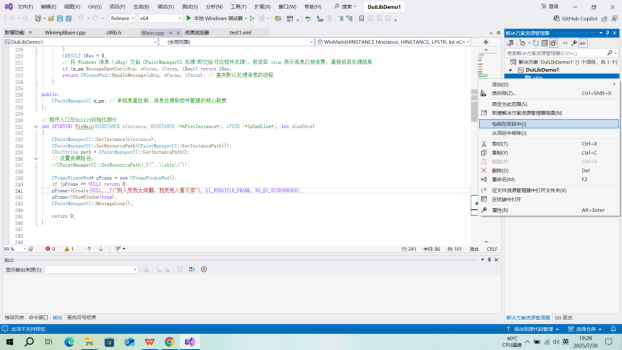

先debug看下默认目录是什么路径。设置调试选项,调试信息格式改为程序数据库(/Zi)

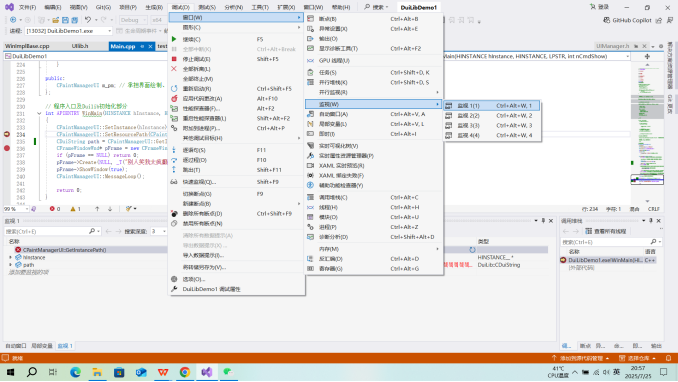

再调试项目,选中监视1:

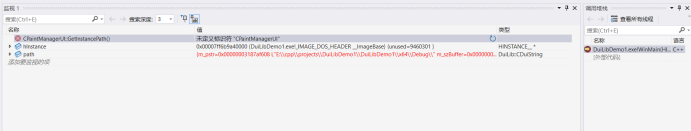

在监护窗口中查看变量或表达式值:

这个值就是代码里用于调试的path变量:

![]()

现在开始设置资源相对路径:

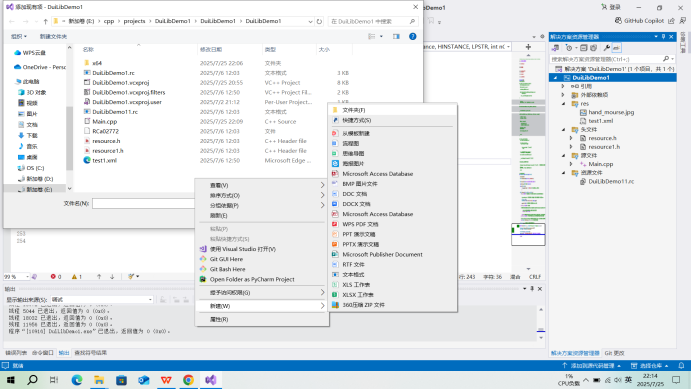

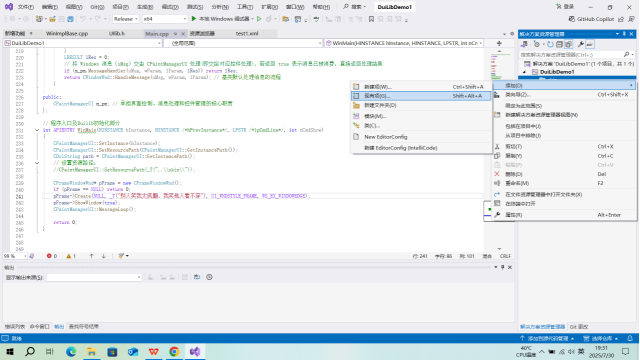

解决方案,添加现有项

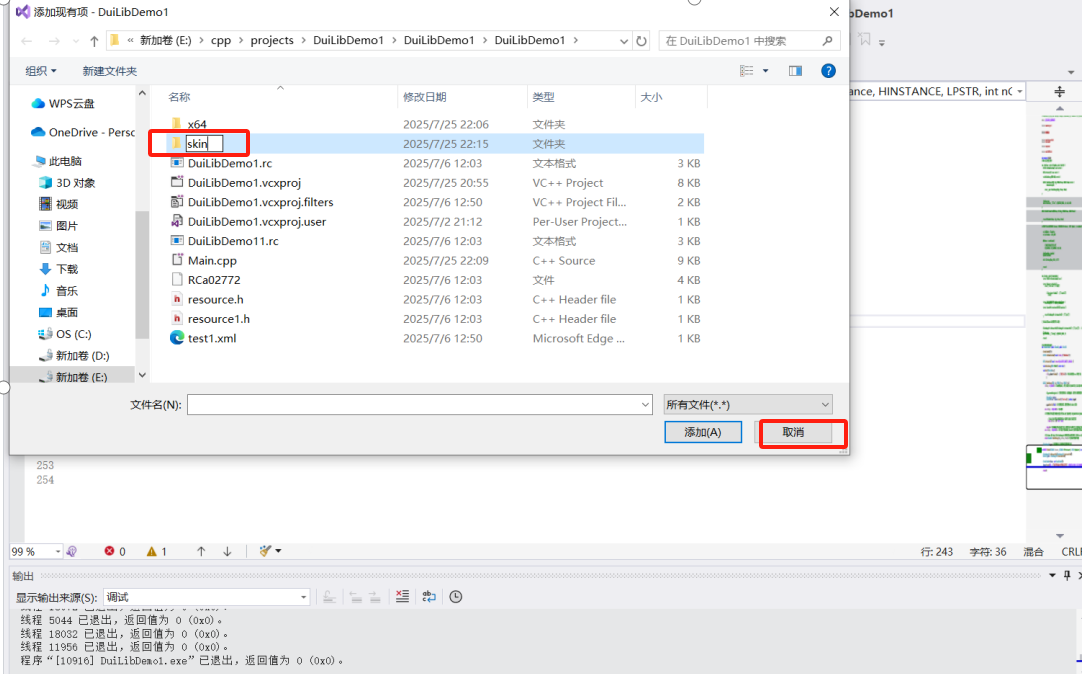

新建skin目录,然后点击取消:

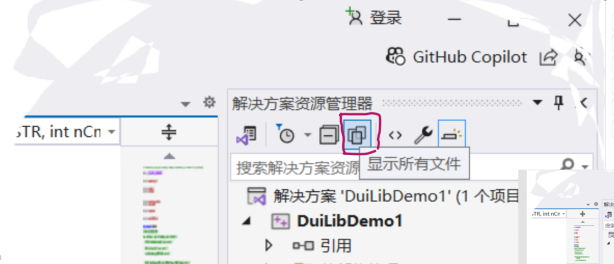

看不到该文件夹,点击显示所有文件:

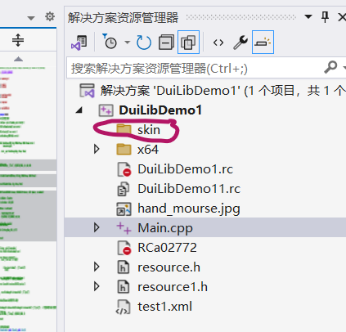

这时候就会看到刚才新建的skin文件夹:

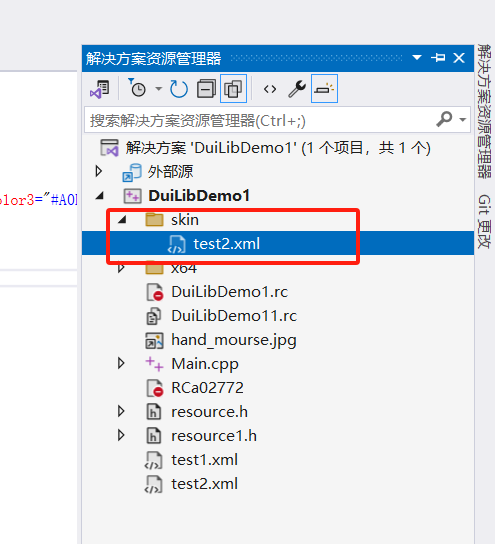

再右击skin目录,选择包括在项目中:

再右击skin目录, 选择添加现有项,把需要的各种文件或资源添加进来:

我这样添加布局文件test2.xml, 但是skin文件夹没有什么任何变化,没添加进去?直接复制该文件,粘贴到skin文件夹:

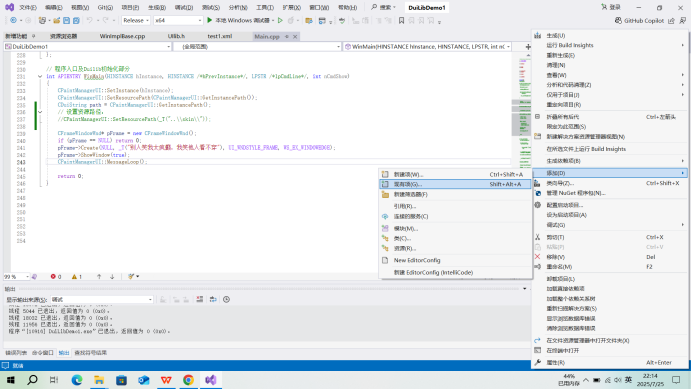

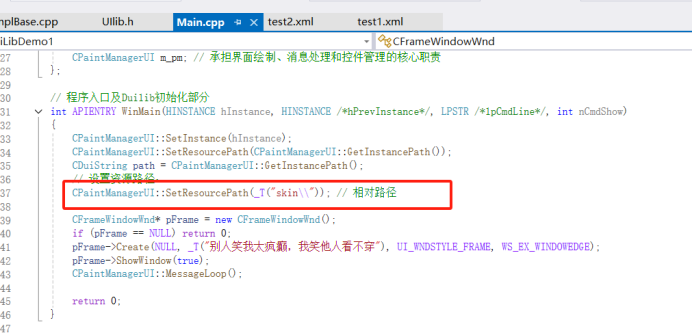

修改代码里的资源路径、文件名:

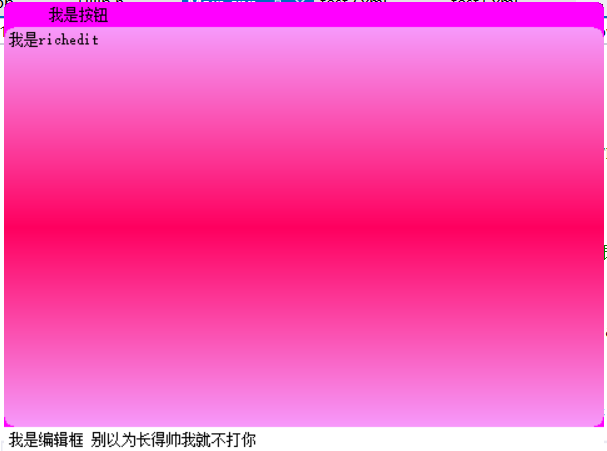

运行:

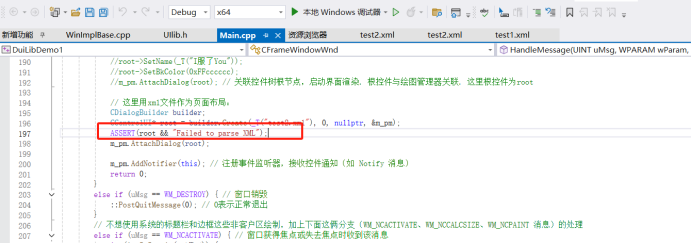

ok. 这里是直接在VS2022里调试没问题。但是直接运行生成的exe文件程序崩溃。提示是这一行的断言没通过:

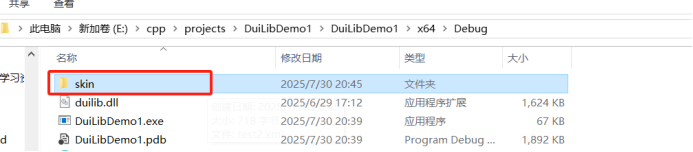

手动在exe同级目录添加skin文件夹和其中的布局文件,再次测试没问题! 但是这样手动添加不太智能,需要智能的将资源文件夹复制到exe同级目录,即复制到如下目录:

方法有多种,可以写脚本程序拷贝。但建议利用VS生成事件自动拷贝,这个后面研究下.