安警官的IP地址是怎样定位到莽村附近的?

要说最近大火的电视剧非《狂飙》莫属。电视剧《狂飙》自开播以来,一举超过《三体》《去有风的地方》等先播电视剧,收视率一路“狂飙”,牢牢占据近期的收视冠军。

在剧中,张译扮演一名坚持公平、正义与理想的人民警察“安欣”,他不畏危险和强权,一生都在寻找真相,与犯罪分子做斗争。在破案和与犯罪分子做斗争的正义之路上,安欣也遇到了许多困难。

在莽村错综复杂的案件中,安欣为了查明李顺案的真相,多次走访莽村。但是李青被李有田父子利用,教唆他挟持了高启强的儿子,导致李青被击毙。结案后有匿名者拿莽村事件在网上发帖恶意造谣,造谣安欣是黑恶势力的保护伞,企图混淆视听,引发广大民众的关注与社会舆论。

安欣察觉莽村发帖事件有蹊跷后,立即通过互联网协议地址(IP地址)锁定了发帖人的位置在莽村附近,随后再结合案件实际情况,推测出造谣者是李宏伟等人。

在电视剧中,此次案件的侦查是通过互联网协议地址(IP地址)定位,为安欣提供了强有力的线索支撑及侦查方向。那么互联网协议地址(IP地址)真的像电视剧里讲述得这么神奇吗?如何通过互联网协议地址(IP地址)做到定位发帖人位置范围呢?其实我们常说的IP地址就是互联网协议地址,IP地址也是我们的入网通行证,不通过IP地址无法访问互联网,但是值得一提的是IP地址并不是一对一的,一个IP地址可以多个设备同时使用。随着互联网技术的发展,现在可以通过技术手段解析IP地址获取目标的位置范围。

当安欣通过互联网协议地址锁定目标人物位于莽村附近其实是有“理”可循的,小编带你来揭秘背后的技术黑活儿......

第一步,根据目标人物发帖的网络日志痕迹,提取发帖时使用的IP地址。

第二步,通过IP数据库解析IP地址获取该IP的地理位置信息。

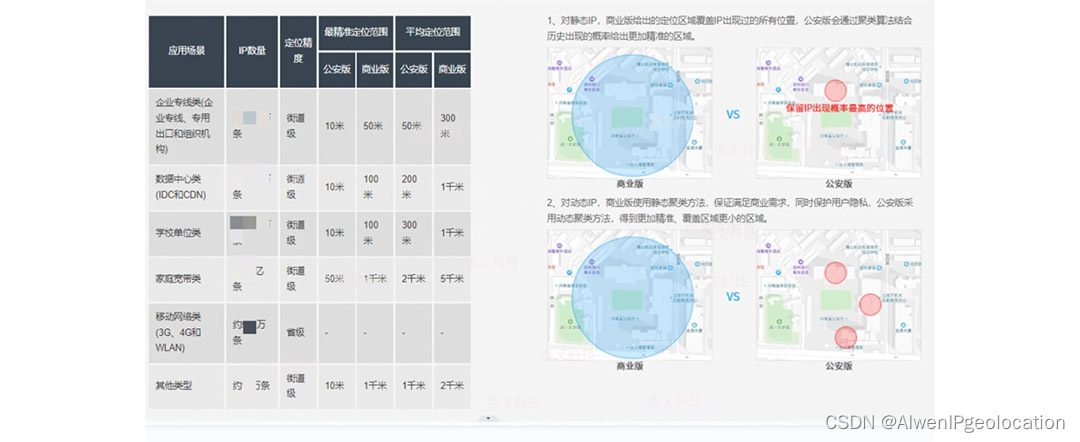

这里面包含的技术路径是:1.对WHOIS信息、BGP信息、IP指纹信息、地理覆盖范围、网络拓扑、对应域名、端口等数据,结合IP的物理特征和网络特征进行深度挖掘,利用机器学习分类算法完成IP应用场景的精细划分。

2.针对不同场景的IP使用差异化的基准点过滤算法和IP定位算法,使用数据挖掘技术和网络测量技术,对有基准点的IP进行动态聚类分析,得到最优定位结果;对没有基准点的IP进行网络拓扑相似度比较,从而完成IP定位。

例如,对企业专线场景IP,收集挖掘一定时间内的IP位置信息;对家庭宽带场景IP,挖掘出多种数据来源提供的IP位置信息。针对不同场景IP基准点的分布特性和网络探测响应情况等,对基准点进行相应的动态聚类分析,排除异常基准点,通过IP定位算法得到最优定位结果。

综上所述,在京海这个人口比较密集的城市是可以通过技术手段定位发帖人的实际位置在莽村3-5公里范围内。

剧中的追踪溯源手段在现实中是真实存在的,目前IP地理位置数据库在公安、网安、金融、互联网等行业的应用已经相对成熟,并在网络安全防御、态势感知、业务风控建设、智能营销等领域发挥了积极作用。

在这个高速发展的信息时代,由于我国网民的不断增加以及新媒体的发展成熟,以互联网为传播消息的新媒介对人们的影响越来越大。根据中国互联网络信息中心(CNNIC)在京发布第50次《中国互联网络发展状况统计报告》显示,截至2022年6月,我国网民规模为10.51亿,互联网普及率达74.4%。

网民数量的庞大造就了更为复杂的互联网关系,甚至有一部分代替了部分网民传统的社会关系。表面来看互联网具有一定的隐蔽性,有了互联网这层外衣,仿佛没有人知道这条发言的背后到底是谁,因此网络暴力、键盘侠、无据造谣等互联网问题层出不穷。更有甚者,依靠互联网进行诈骗,给人民财产带来了巨大损失。

2022年起互联网平台开始显示账号的IP归属地到城市,这项功能背后的技术支持就是IP地址定位。尤其是在面对日益增多的互联网犯罪案件中,互联网电信诈骗类型案件尤为突出,在互联网的外衣下犯罪嫌疑人难以溯源。质量高、数据准、更新快的IP地理位置数据库能高效协助相关单位对嫌疑人的入网IP地址进行精准溯源、取证,IP地址不仅能够定位到目标的大致范围,部分IP地址甚至可以精准在50米之内,达到达街道楼宇级(特别说明一下并不是所有的IP地址都能到街道楼宇级别)。

通过IP地址不仅可以了解目标的地理位置,还可以了解IP地址的网络、通联(拓扑)、漏洞、风险等多重属性信息,比如IP的入网接入类型、IP是否使用代理等等...

小伙伴们也不用过于担心IP地址会暴露个人隐私,因为IP地址本身是不涉及隐私的,对正常上网的网民来说,完全不会有影响,"IP地址"更像一把达摩克利斯之剑,默默地守护着互联网的安全。