防范恶意勒索攻击!亚信安全发布《勒索家族和勒索事件监控报告》

本周态势快速感知

本周全球共监测到勒索事件81起,事件数量有所下降,比上月降低20%。

lockbit3.0仍然是影响最严重的勒索家族;akira和incransom也是两个活动频繁的恶意家族,需要注意防范。

本周alphv勒索组织窃取MBC法律专业公司1tb机密数据,包含客户身份证照片等信息。

01 勒索态势

1.1 勒索事件数量

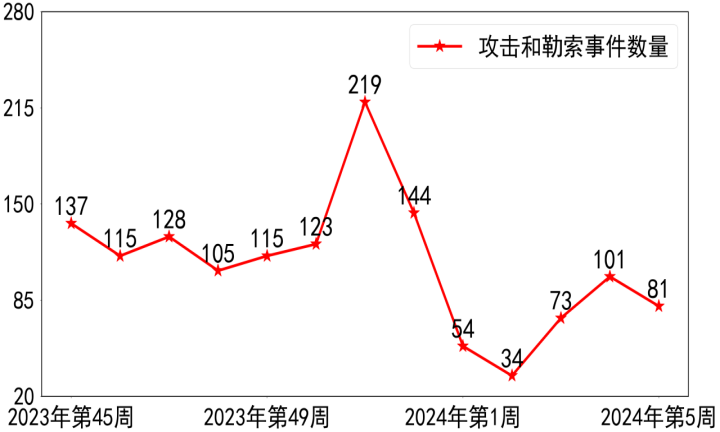

本周全球共监测到勒索事件81起,事件数量有所下降,比上月降低20%。勒索事件趋势见图1.1。

图1.1 勒索事件趋势图

1.2 勒索事件受害者所属行业

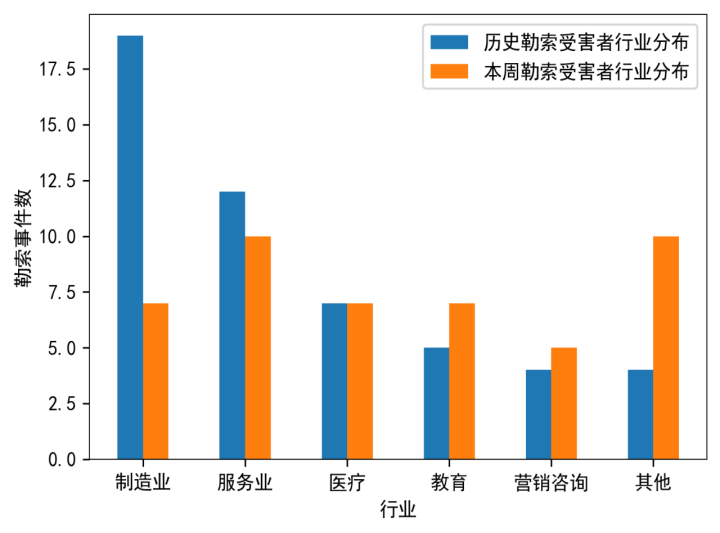

本周全球勒索事件受害者所属行业和两个月以来对比趋势图如图1.2所示。从图中可知,制造业和服务业的勒索事件有所减少,医疗行业勒索事件与上周持平,教育营销咨询行业勒索事件有所增加。勒索事件趋势见图1.2。

图1.2 勒索受害者行业分布趋势图

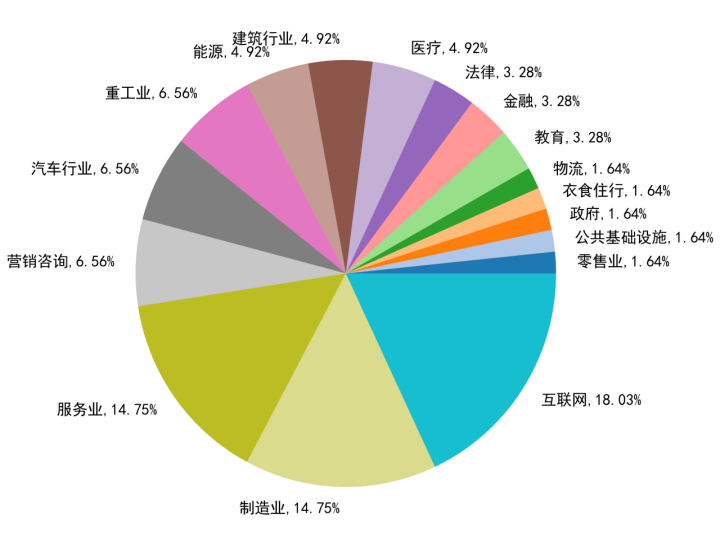

2023年下半年至今,中国区域的勒索事件受害者所属行业分布如图1.3所示,Top5为互联网,制造业,营销咨询,汽车行业,重工业。

图1.3 2023年下半年至今中国区域勒索受害者行业分布图

1.3 勒索事件受害者所属国家

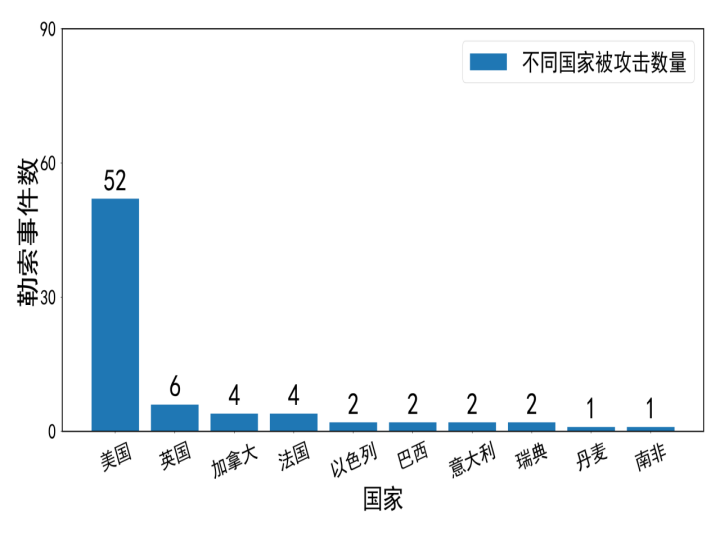

本周勒索事件受害者所属国家Top10如图1.4所示。美国依旧为受勒索攻击最严重的国家,占比64%。

图1.4 Top10受影响国家

1.4 勒索家族

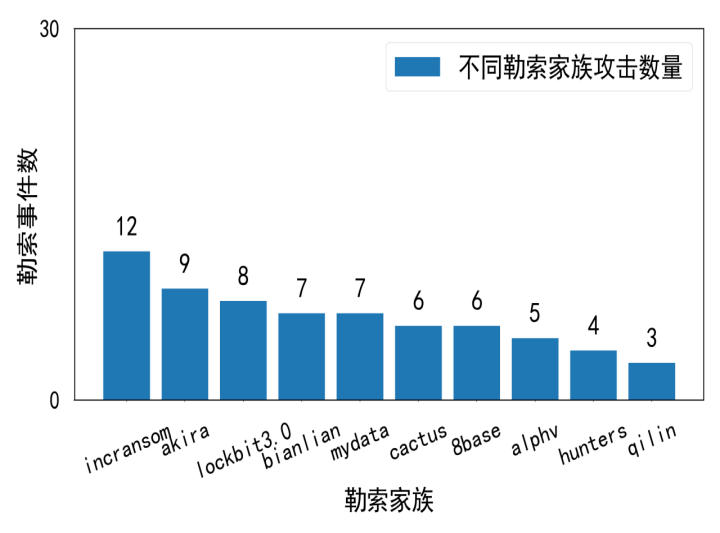

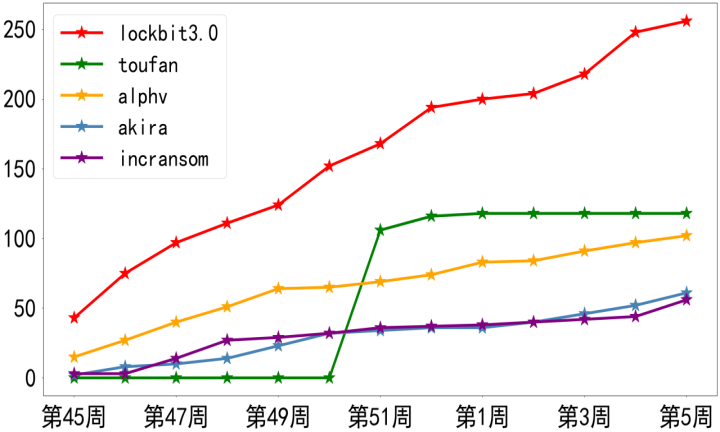

本周监控到活跃的勒索家族共有20个,Top10勒索家族如图1.5所示。本周Top3和两个月以来Top3勒索家族的累积变化趋势如图1.6所示。从图中可知,lockbit3.0仍然是影响最严重的勒索家族;akira和incransom两个恶意家族近期活动频繁,需要注意防范。

图1.5 Top10活跃勒索家族

图1.6 流行勒索家族的累积变化趋势图

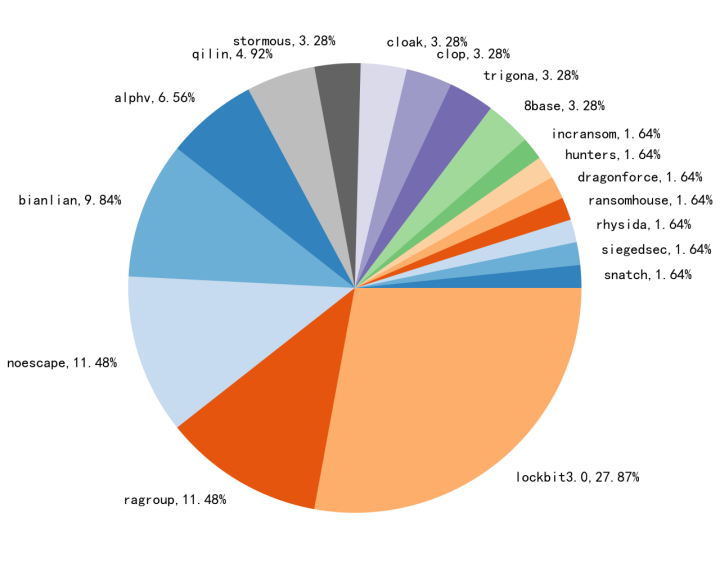

2023年下半年至今,中国区域的勒索家族活跃情况分布如图1.7所示,Top3为lockbit3.0,rgroup,noescape。

图1.7 2023年下半年至今攻击中国区域的勒索家族分布图

02 勒索事件跟踪

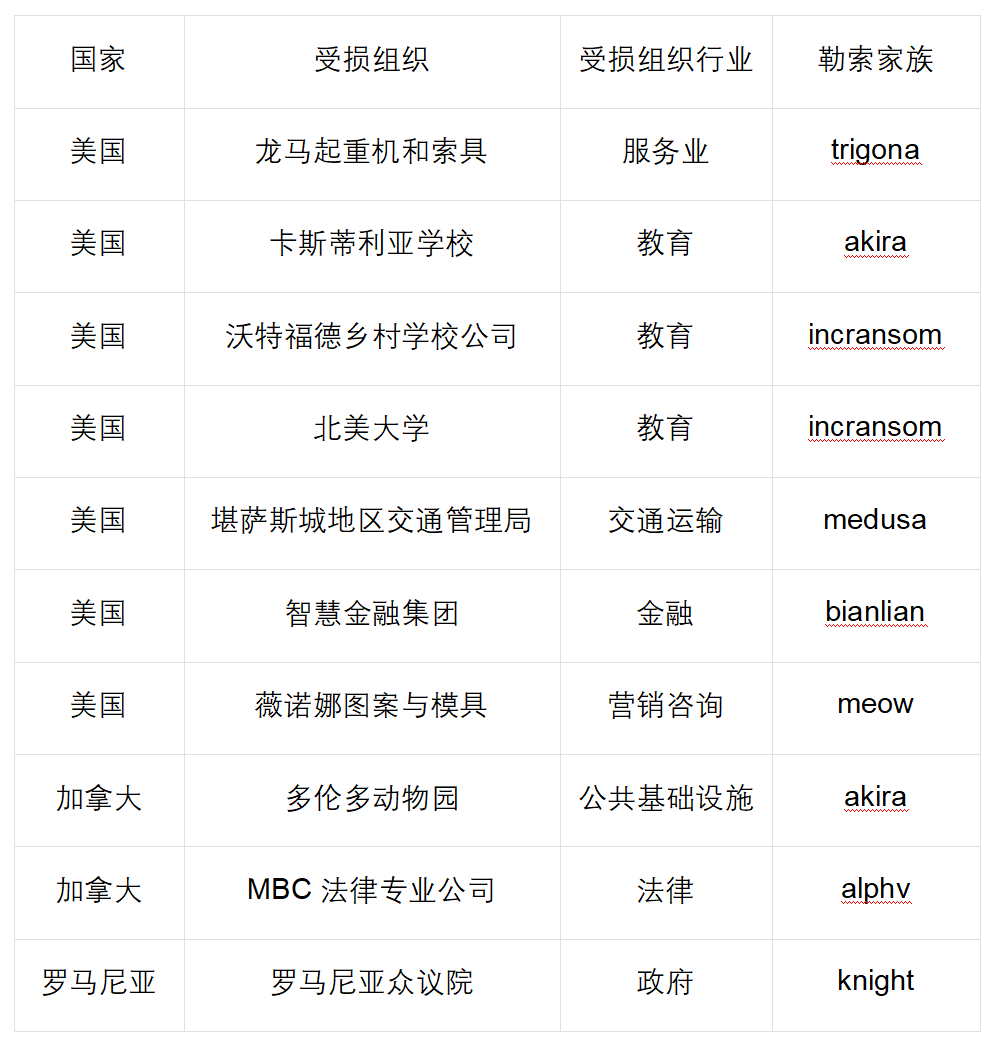

本周监测到勒索事件81起。本周对公共安全造成重大影响的Top10事件如表2.1所示。随后本文在勒索事件详细跟踪分析部分对表中的一些重点事件进行了详细描述。

表2.1 Top10勒索事件详情

勒索事件详细跟踪分析

-

本周alphv勒索组织窃取MBC法律专业公司1tb机密数据,包含客户身份证照片等信息。

-

本周沃特福德乡村学校遭受了来自incransom恶意家族的攻击,勒索软件团伙窃取该学校总计的911.55MB的数据。

03 重点勒索组织介绍

本周主要介绍老牌勒索家族Lockbit 3.0,以及这周活动频繁的恶意家族Akira,需要注意防范。

LockBit 3.0

Lockbit 3.0,又称“LockBit Black”,是一种勒索服务(RaaS)模型,继承了lockbit家族的传统。该模型具备高度自动化和组织化,使用先进的加密算法,迅速加密受害者数据并要求赎金。

Akira

Akira勒索软件团伙使用多种勒索策略,包括在暗网上维护一个专门的泄密网站。该网站列出了受害者,如果不满足他们的要求,就会公开被盗的数据。一旦恶意软件攻击,文件就会被加密并具有文件扩展名 .akira。Akira向受害者提供了如何通过他们的 TOR 门户协商赎金的说明。勒索者只有在支付赎金后才会交出钥匙。Akira主要针对能够支付赎金的公司,其加密木马针对Windows和Linux PC。

04 亚信安全勒索检测能力升级

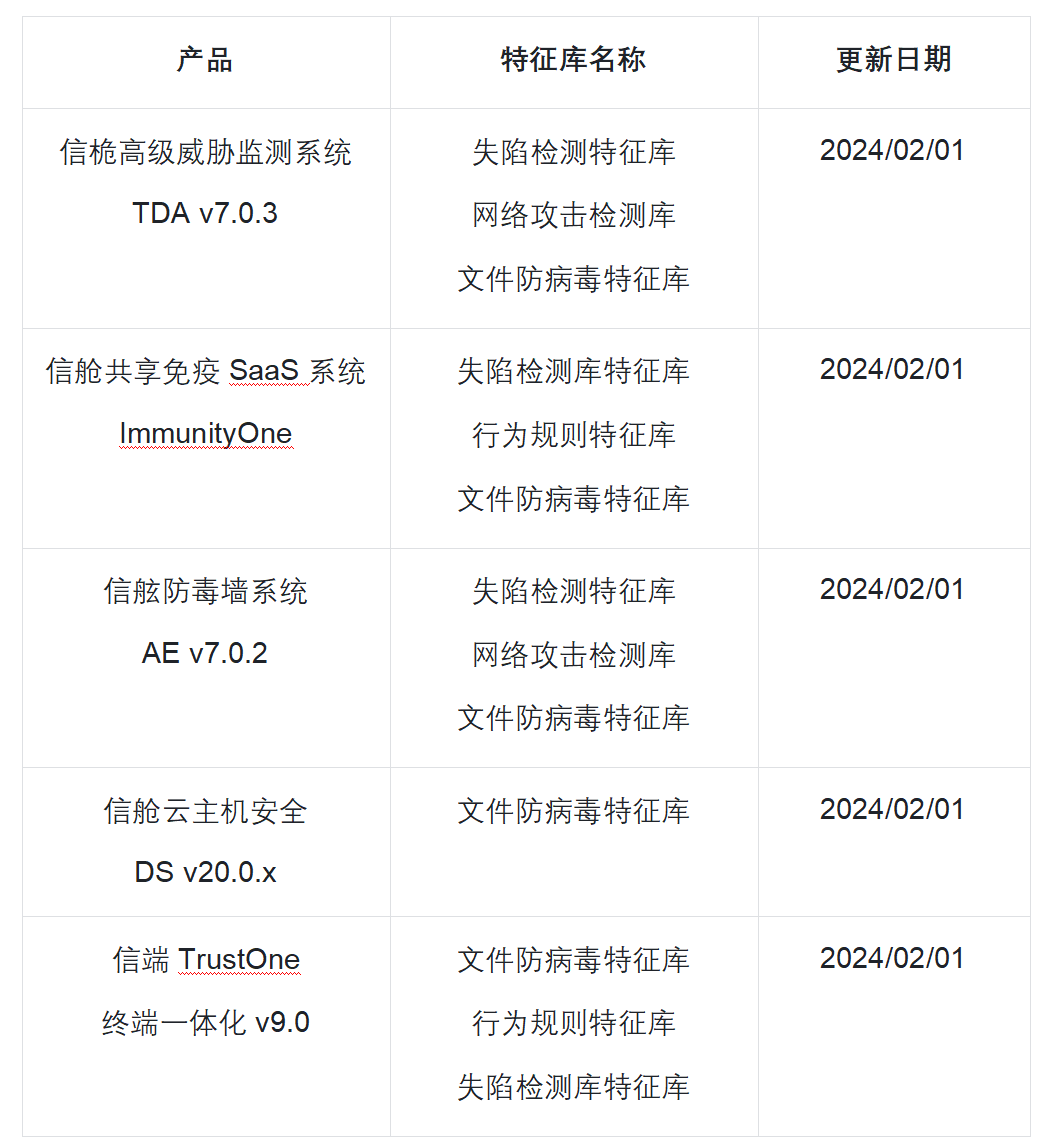

针对全球勒索事件频发的威胁态势,亚信安全推出勒索治理方案,针对近期活跃勒索事件已具备检测能力,请提醒客户及时升级产品及特征库。最新产品版本和特征库列表如下:

表4.1 本周勒索事件特征库更新列表

注:监测数据仅来源于互联网已公开信息,统计不包含亚信安全已拦截事件。