【shodan】(三)vnc漏洞利用

shodan基础(三)

声明:该笔记为up主 泷羽的课程笔记,本节链接指路。

警告:本教程仅作学习用途,若有用于非法行为的,概不负责。

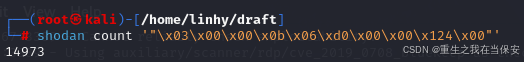

count

count命令起到一个统计计数的作用。

用上节的漏洞指纹来试试:

还可以加上过滤条件:

shodan search --limit 10 --fields ip_str '"\x03\x00\x00\x0b\x06\xd0\x00\x00\x124\x00"' country:jp

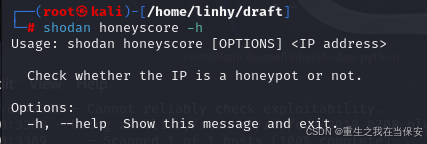

判断蜜罐

- honeyscore参数

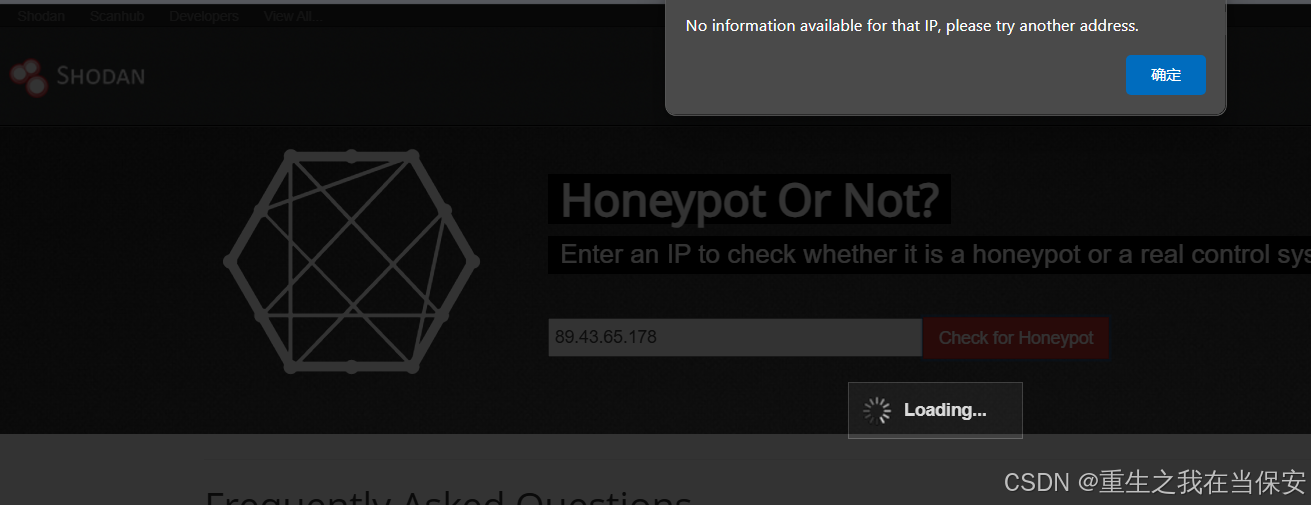

如果有更高的会员权限,还可以拼接权限来查询。但是我们可以绕过一下,访问官网:https://honeyscore.shodan.io/,并且查询ip地址

发现没有查询到信息。

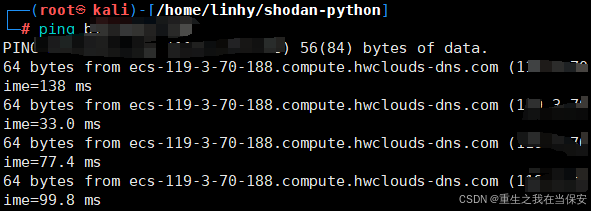

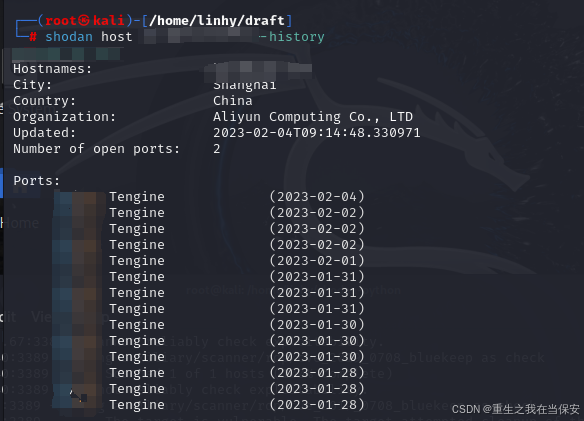

查询历史

我们先来ping一个网址

然后拿到ip试一下,就可以查到历史记录。

shodan host ip --history

VNC空密码

在 VNC(Virtual Network Computing)中,“空密码”(或无密码)指的是 VNC 服务器配置为不需要密码就可以进行访问的状态。这意味着,任何能够访问 VNC 服务器的用户,都能通过 VNC 客户端连接并控制远程计算机而不需要输入任何密码。

风险和安全隐患

- 安全漏洞

使用空密码的 VNC 服务器会严重增加安全风险,极易受到未经授权的访问和控制。任何知道服务器 IP 地址的人都可以连接到它,获取对远程系统的完全访问权限。 - 远程攻击

攻击者可以轻易扫描公网 IP 地址,寻找开放的 VNC 端口(通常是5900端口)。一旦找到,他们可以尝试连接而无需密码,从而完全控制目标计算机。 - 数据泄露和损坏

由于攻击者可以完全访问系统,他们可以查看敏感数据、安装恶意软件或破坏系统。

实操

- 搜索

shodan search --limit 100 --fields ip_str "authentication disabled" port:5900 >\vnc.txt

- 下载并解析

shodan download --limit 100 --fields ip_str "authentication disabled" port:5900 >vnc.txt