- 首先搭建好网络拓扑,包含客户端、服务端、一台交换机 以及 云。

- 客户端client1和服务端server1各自配置好IP地址,

- 服务端充当FTP服务器,启动ftp服务

- 其中要先配置cloud1相关配置,然后才可以进行连线,

- 第一步进行端口创建,先增加UDP然后增加 VMnet8 即虚拟机的网卡,

- 第二步进行端口映射设置,出端口号编号 设置为2 同时勾选上双向通道,

- 至此,就可以完成cloud1的连线

-

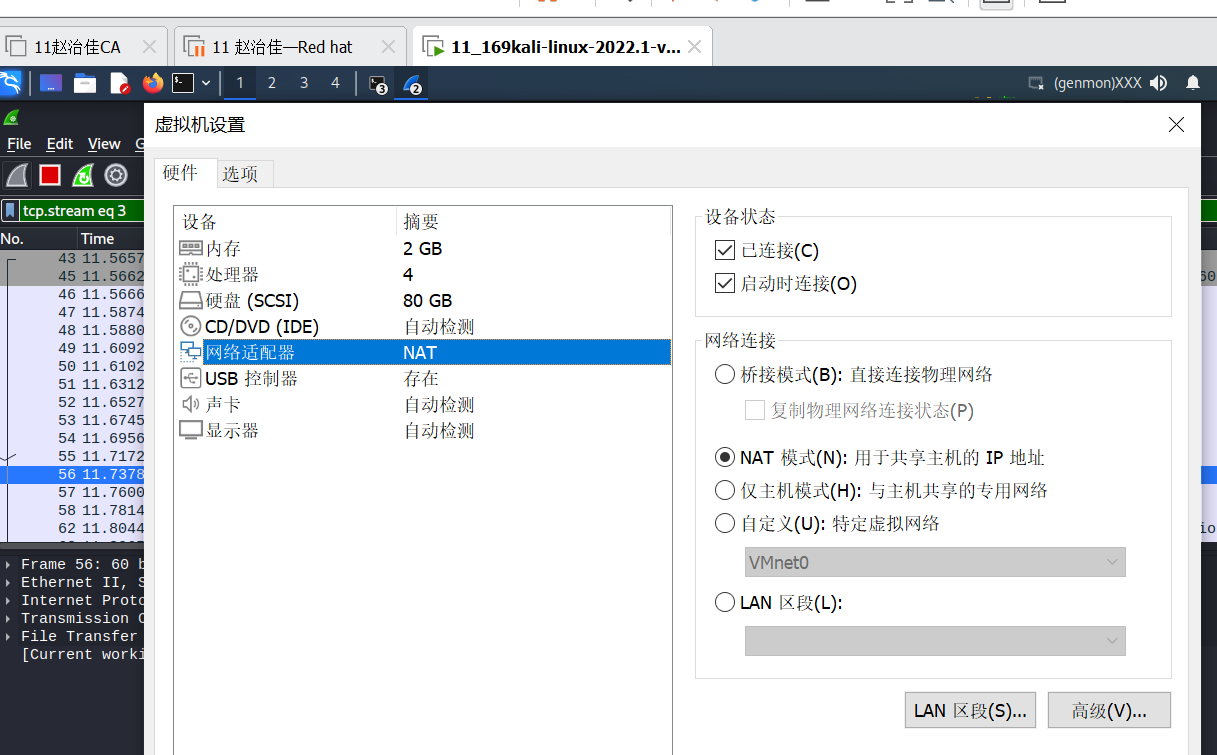

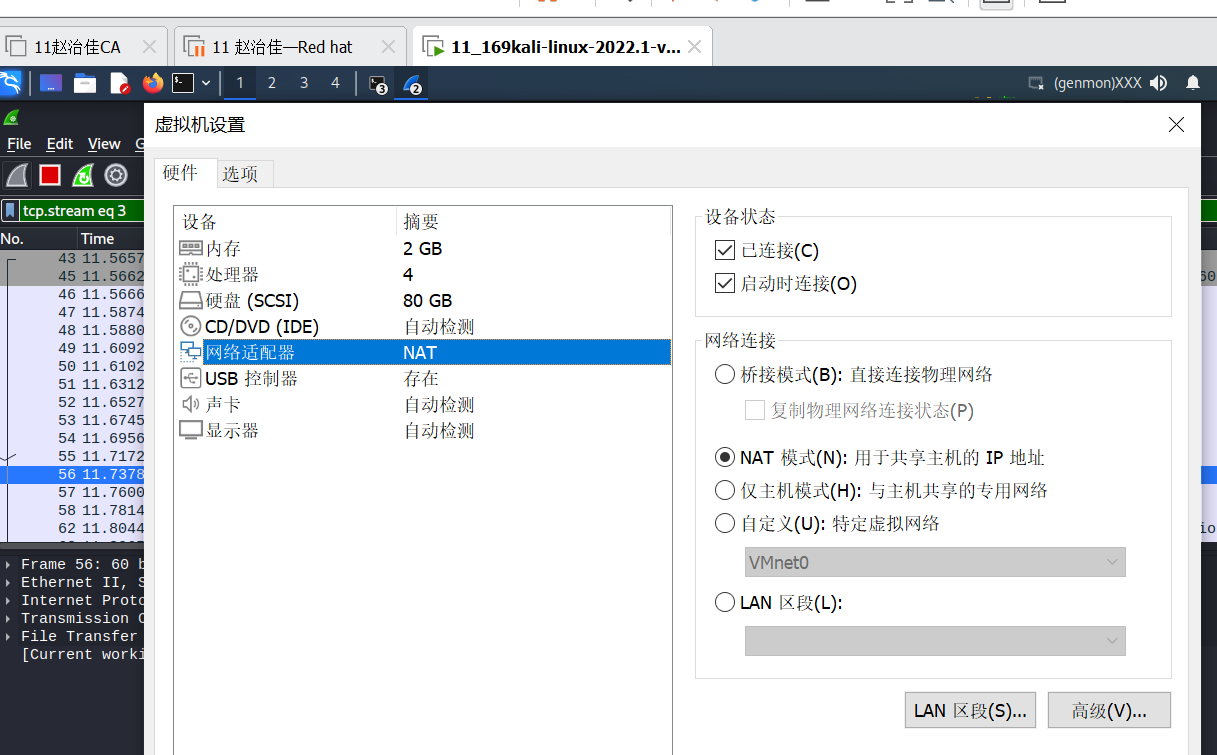

- 不要忘记 Kali 虚拟机 的网络连接 要设置成 NAT模式哦

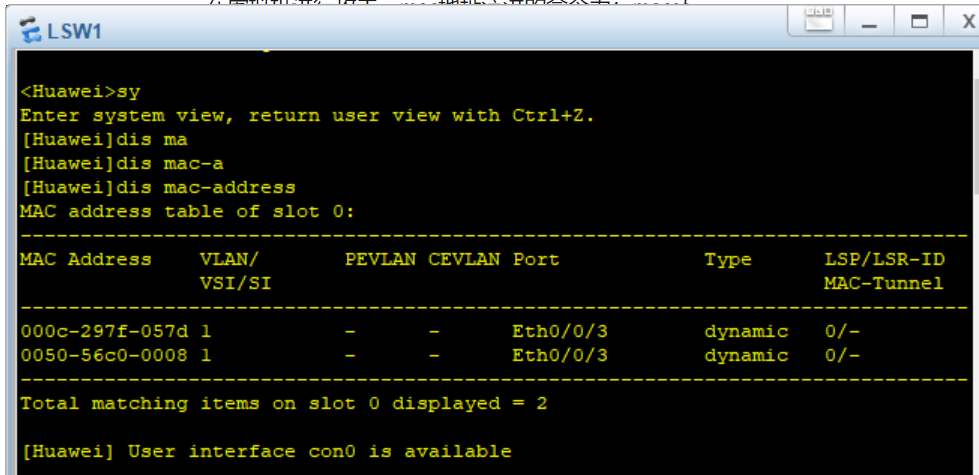

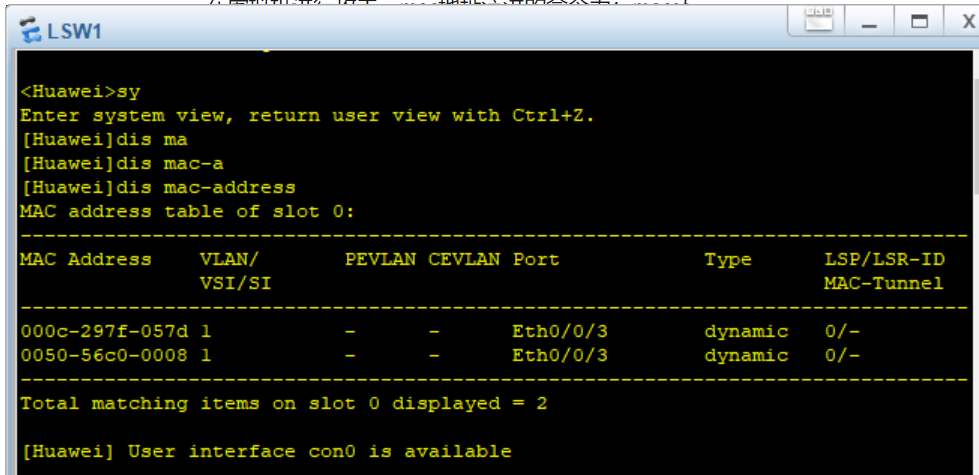

- ensp 中从<Huawei>用户模式进入到[Huawei]系统模式

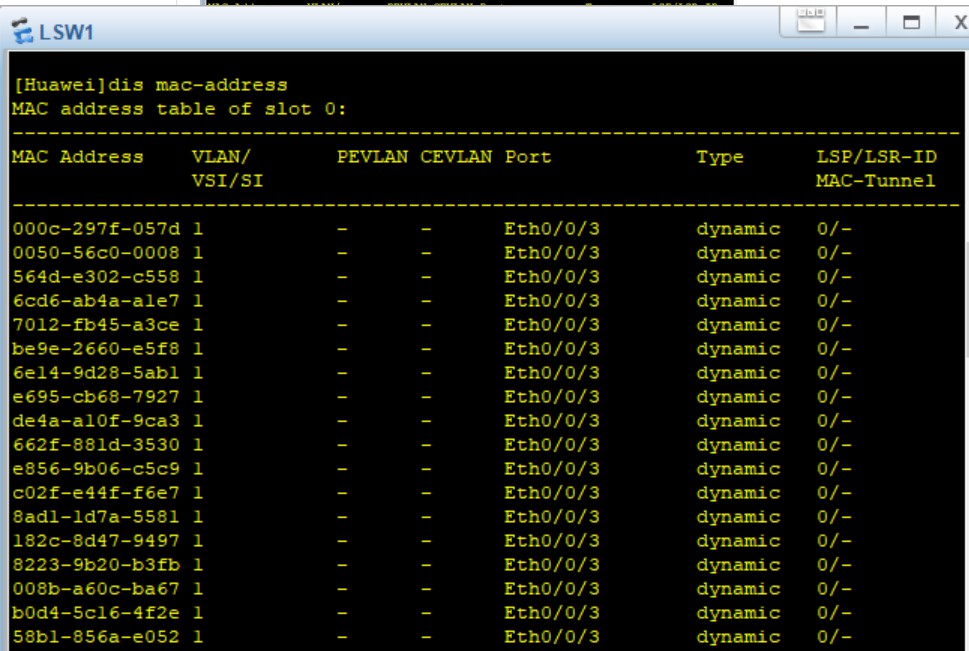

- 我们在用户/系统视图下可以 查看MAC地址表 display mac-address,

- 在系统视图下可用 undo mac-address 来清空MAC地址表

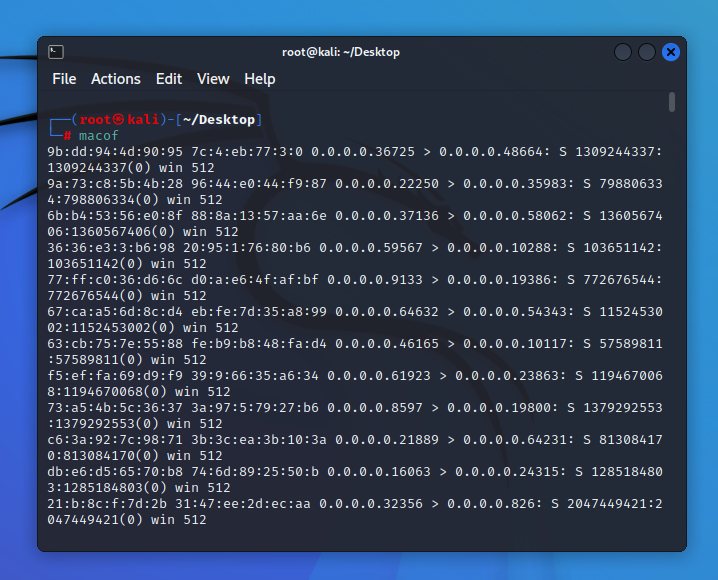

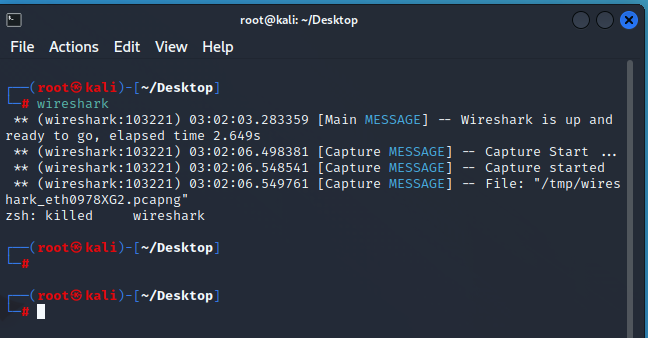

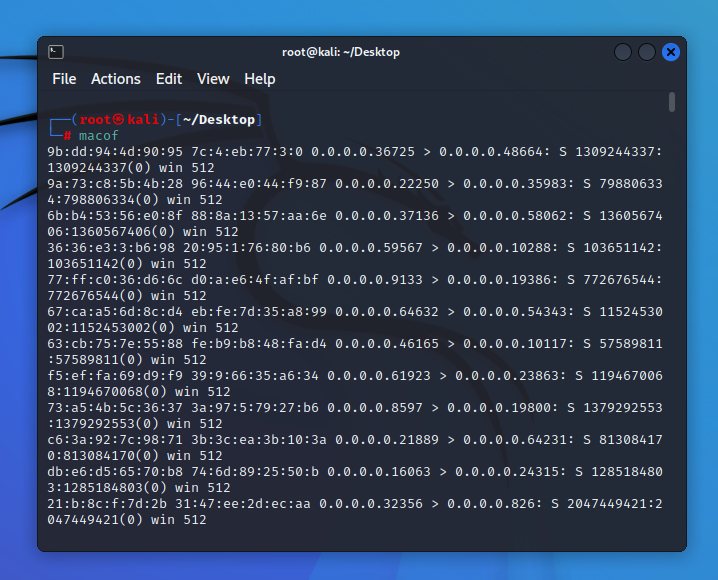

- 现在就可以来到 Kali虚拟机上来进行攻击,mac地址泛洪的命令为:macof,

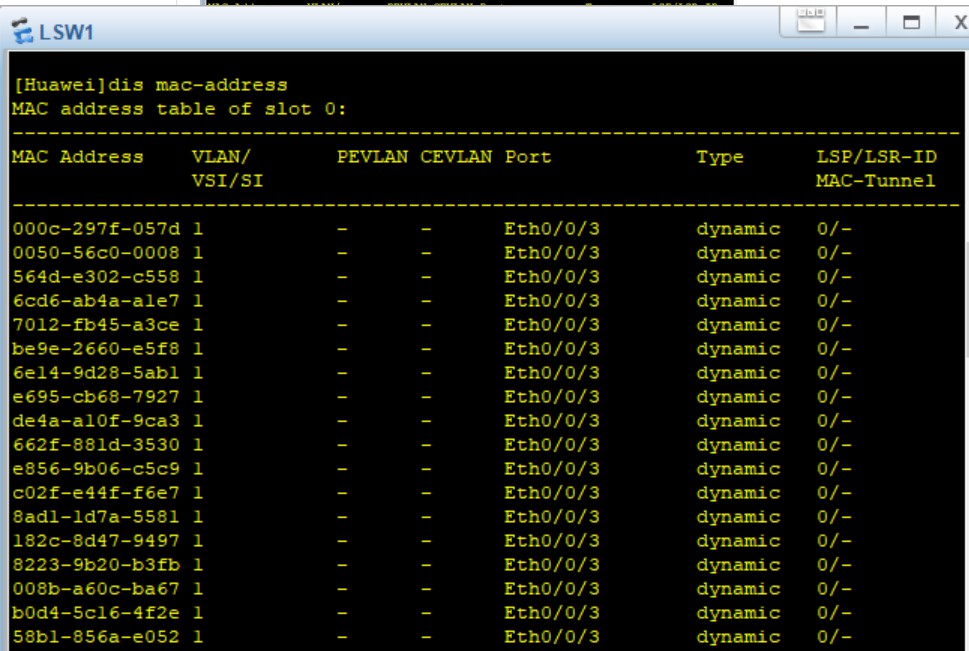

- 攻击完成后我们来返回到ensp中查看效果如何,

- 可以成功看到效果,顺利完成 MAC地址泛洪 啦

-

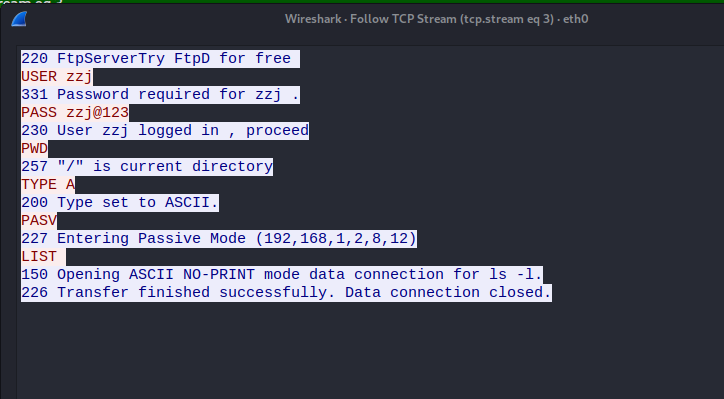

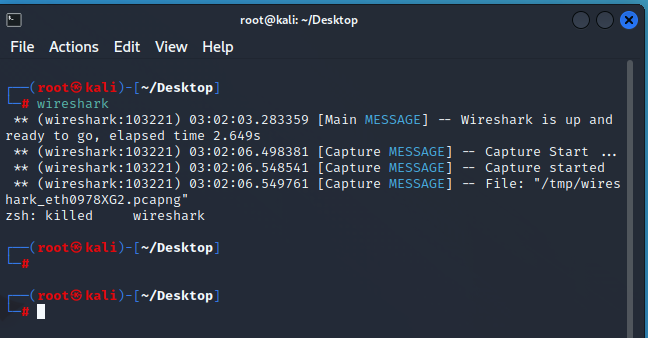

- 在Kali虚拟机中,我们可以利用 wireshark 来进行抓包

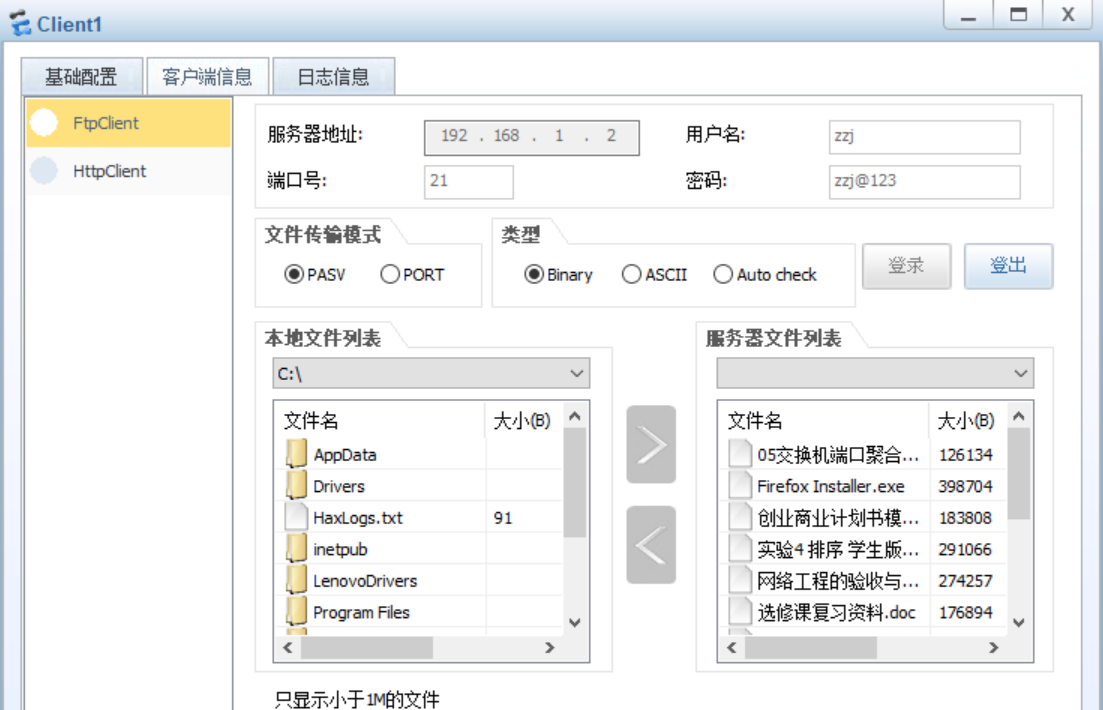

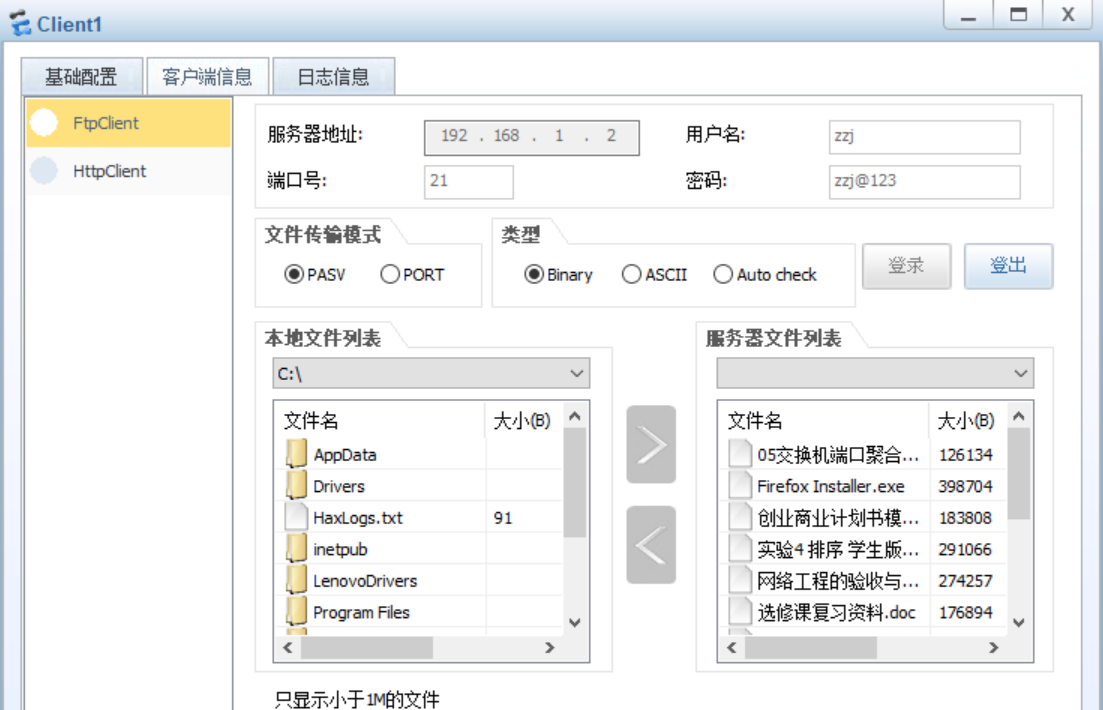

- 回到ensp软件,在客户端client1中设置好客户端信息,包含服务器地址,用户名和密码任意

- 多次进行登录登出, 以确保 可以有效进行 wireshark 抓包

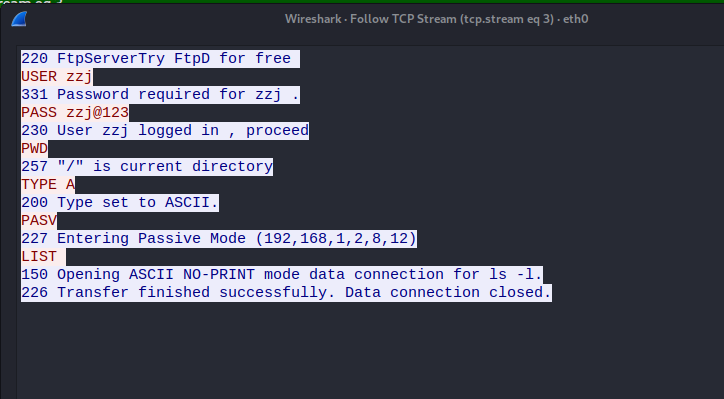

- Kali虚拟机中,wireshark软件打开后,先选择eth0然后开启抓包,选中FTP右键查看具体信息