CMS 检测神器:CMSeek 保姆级教程(附链接)

一、介绍

CMSeek(Content Management System Exploitation and Enumeration Toolkit)是一款用于检测和利用网站上可能存在的内容管理系统(CMS)漏洞的开源工具。它旨在帮助安全研究人员和渗透测试人员识别目标网站所使用的CMS,并提供一些自动化的漏洞扫描和信息搜集功能。

以下是 CMSeek 的一些主要特点和功能:

-

CMS 识别: CMSeek 使用一系列指纹和特征来检测目标网站所使用的CMS。它能够识别一些常见的CMS,如WordPress、Joomla、Drupal等。

-

漏洞扫描: 一旦识别出目标网站所使用的CMS,CMSeek 将尝试寻找与该CMS相关的已知漏洞。这包括一些常见的CMS漏洞,如未授权访问、文件泄漏、SQL注入等。

-

目录扫描: CMSeek 可以进行目录和文件扫描,帮助发现潜在的敏感信息或配置文件。这有助于渗透测试人员识别可能存在的风险。

-

字典攻击: 工具还支持使用预定义的字典进行用户名和密码的猜测攻击,尝试登录到CMS的后台管理界面。

-

自定义字典: 用户可以使用自定义的字典文件进行漏洞扫描和字典攻击,以满足特定目标的需求。

-

模块化设计: CMSeek 的设计模块化,允许用户根据需要选择性地使用其功能。

请注意,使用 CMSeek 或任何其他安全工具时,需要遵循法律和道德准则,并仅在获得明确授权的情况下使用。任何未经授权的扫描或攻击活动都是违法的。

二、安装 CMSeek

在 Kail Linux 操作系统中终端输入 cmseek,提示是否安装,输入 y 确定即可。若没有 Kail Linux 可以参考下篇文章来安装 Kail Linux

如何在 VM 虚拟机中安装 Kail Linux 2023.4 操作系统保姆级教程(附链接)![]() https://eclecticism.blog.csdn.net/article/details/135864762

https://eclecticism.blog.csdn.net/article/details/135864762

三、使用 CMSeek

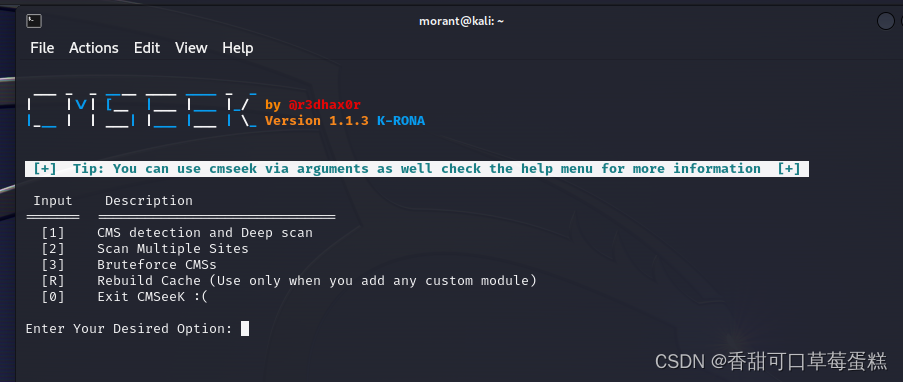

启动 CMSeek

3.1 选项参数

1. CMS 检测和深度扫描

2. 扫描多个站点

3. CMS 暴力破解

R. 重建缓存(仅在添加任何自定义模块时使用)

0. 退出 CMSeek

3.2 入门案例

输入选项 1 后回车

这里再出入站点即可,然后回车