漏洞指北-VulFocus靶场专栏-入门

漏洞指北-VulFocus靶场01-入门

- VulFocus靶场前置条件:

- 入门001 命令执行漏洞

- step1: 输入默认index的提示

- step2:

- 入门002 目录浏览漏洞

- step1:进入默认页面,找到tmp目录

- step2 进入tmp目录获取flag文件

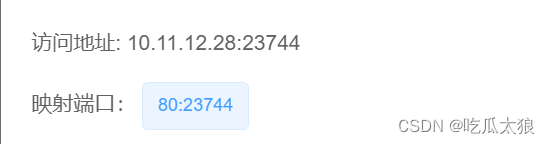

VulFocus靶场前置条件:

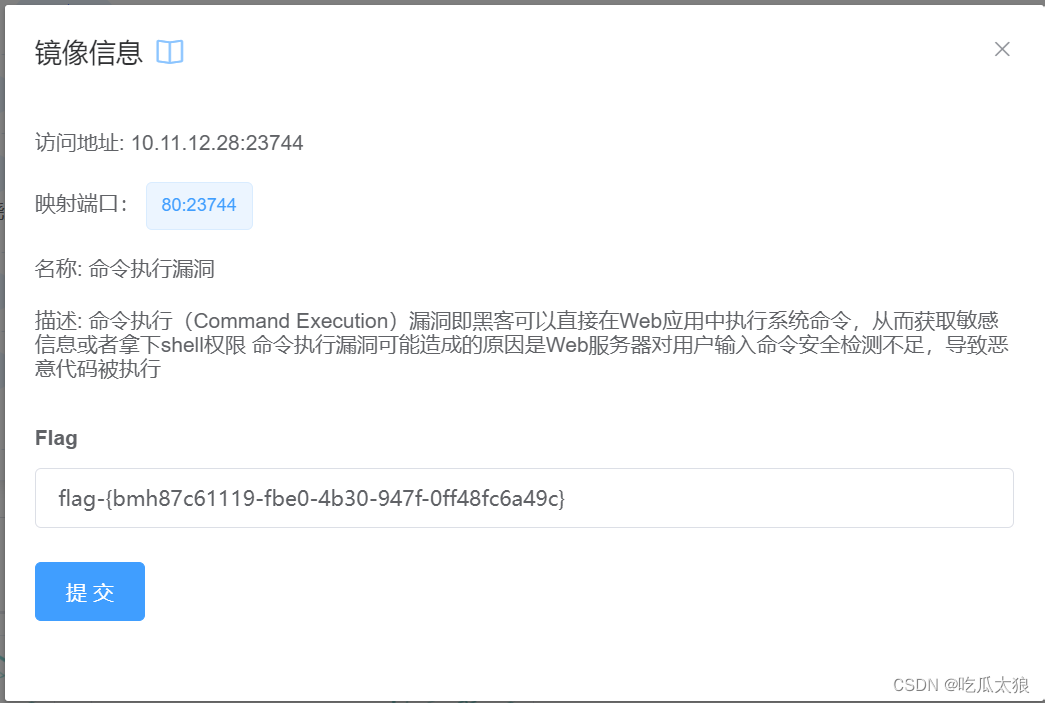

该靶场的web页面是80端口,为了避免端口冲突,靶场后台每一个漏洞会启动docker,漏洞的80端口会被映射到其他端口来代替,比如下图,访问23744就是实际漏洞环境的80端口。

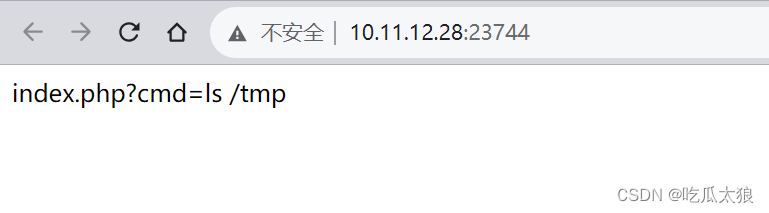

入门001 命令执行漏洞

命令执行(Command Execution)漏洞:可以直接在Web页面中执行系统命令,从而获取敏感信息或者拿下shell权限 。

原因:是Web服务器对用户输入命令安全检测不足,导致恶意代码被执行

解决方案:

step1: 输入默认index的提示

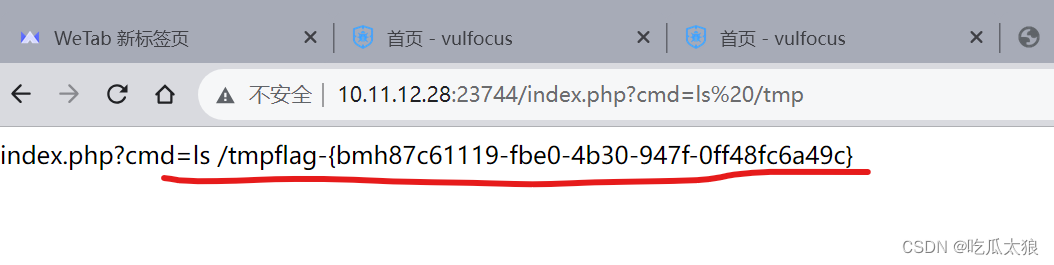

step2:

拼接指令cmd = ls /tmp

cmd就是执行shell的命令

常见的flag一般都是在/tmp页面下

注意‘ ’的符号是%20 ,后面玩捉迷藏有时候会用到这个点。

flag已经被Get,将内容输入到靶场页面即可,后续不会再对此过程机械能说明,仅到找到flag结束

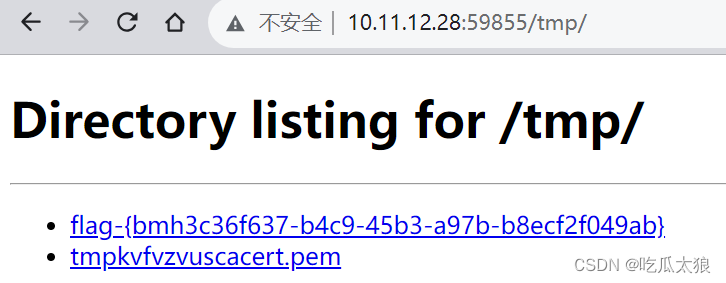

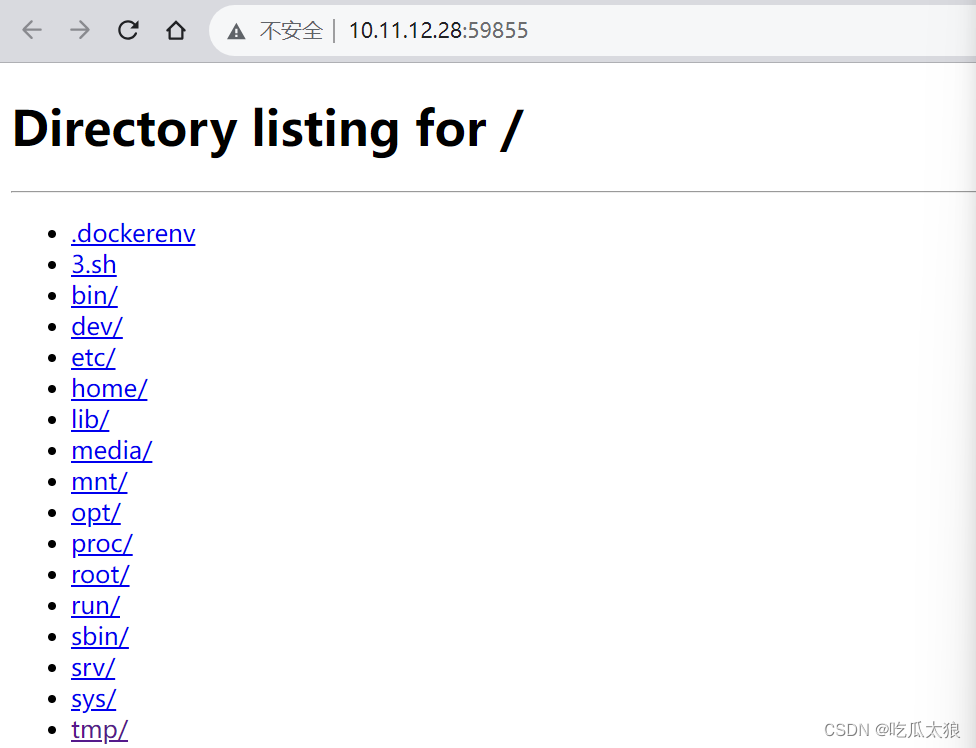

入门002 目录浏览漏洞

目录浏览漏洞:由于网站存在配置缺陷,存在目录可浏览漏洞,这会导致网站很多隐私文件与目录泄露,比如数据库备份文件、配置文件

原因:目录没有默认首页文件或没有正确设置默认首页文件,将会把整个目录结构列出来,将网站结构完全暴露给攻击者; 攻击者可能通过浏览目录结构,访问到某些隐秘文件

解决方案:

step1:进入默认页面,找到tmp目录

step2 进入tmp目录获取flag文件